IPS(入侵防御系统)技术 |

您所在的位置:网站首页 › IPS文件是什么意思 › IPS(入侵防御系统)技术 |

IPS(入侵防御系统)技术

|

目录 网络威胁现状 什么是入侵 典型的入侵行为 常见的入侵方式 漏洞 入侵检测

入侵检测系统在安全体系中的位置 入侵检测原理 入侵检测系统结构 入侵检测的技术实现 入侵防御技术的引入 背景 入侵防御定义 优势 入侵检测系统与入侵防御系统的对比 入侵防御设备的应用场景 入侵防御的主要功能 接口对技术 接口对技术的应用 入侵防御实现机制 签名 签名过滤器 例外签名 入侵防御对数据流的处理 网络威胁现状现在大多数病毒等网络威胁不再单纯地攻击电脑系统,而是被黑客攻击和不法分子利用,成为他们获取利益的工具。因此,传统的电脑病毒等网络威胁,正在向由利益驱动的、全面的网络威胁发展变化。 入侵是指未经授权而尝试访问信息系统资源、篡改信息系统中的数据,使信息系统不可靠或不能使用的行为;入侵企图破坏信息系统的完整性、机密性、可用性以及可控性。 典型的入侵行为篡改Web网页; 破解系统密码; 复制/查看敏感数据; 使用网络嗅探工具获取用户密码; 访问未经允许的服务器; 其他特殊硬件获得原始网络包; 向主机植入特洛伊木马程序。 常见的入侵方式

漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。 漏洞会影响到很大范围的软硬件设备,包括操作系统本身及支撑软件,路由器、防火墙等。 在不同的软、硬件设备中,不同系统,或同种系统在不同的设置条件下,都会存在各自不同的安全漏洞问题。 入侵检测入侵检测(ID, Intrusion Detection ) ◆通过监视各种操作,分析、审计各种数据和现象来实时检测入侵行为的过程它是一种积极的和动态的安全防御技术; ◆入侵检测的内容涵盖了授权的和非授权的各种入侵行为。 入侵检测系统(IDS, Intrusion Detection System )◆ 用于入侵检测的所有软硬件系统; 发现有违反安全策略的行为或系统存在被攻击的痕迹,立即启动有关安全机制进行应对。 入侵检测系统在安全体系中的位置

入侵检测原理

异常检测模型(Anomaly Detection) 首先总结正常操作应该具有的特征(用户轮廓),当用户活动与正常行为有重大偏离时即被认为是入侵误用检测模型(Misuse Detection) 收集非正常操作的行为特征,建立相关的特征库, 当检测的用户或系统行为与库中的记录相匹配时,系统就认为这种行为是入侵。误用检测模型也称为特征检测(Signature-based detection) 两种模型的优缺点

随着网络攻击技术的不断提高和网络安全漏洞的不断发现,传统防火墙技术加传统IDS的技术,已经无法应对一些安全威胁。 在这种情况下,入侵防御技术应运而生,入侵防御技术可以深度感知并检测流经的数据流量,对恶意报文进行丢弃以阻断攻击,对滥用报文进行限流以保护网络 带宽资源。 入侵防御定义入侵防御是一种安全机制,通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护企业信息系统和网络架构免受侵害。 优势入侵防御是一种既能发现又能阻止入侵行为的新安全防御技术。通过检测发现网络入侵后,能自动丢弃入侵报文或者阻断攻击源,从根本上避免攻击行为。 实时阻断攻击:设备采用直路方式部署在网络中,能够在检测到入侵时,实时对入侵活动和攻击性网络流量进行拦截,将对网络的入侵降到最低。深层防护:新型的攻击都隐藏在TCP/IP协议的应用层里,入侵防御能检测报文应用层的内容,还可以对网络数据流重组进行协议分析和检测,并根据攻击类型、策略等确定应该被拦截的流量。全方位防护:入侵防御可以提供针对蠕虫、病毒、木马、僵尸网络、间谍软件、广告软件、CGI(Common Gateway Interface)攻击、跨站脚本攻击、注入攻击、目录遍历、信息泄露、远程文件包含攻击、溢出攻击、代码执行、拒绝服务、扫描工具、后门等攻击的防护措施,全方位防御各种攻击,保护网络安全。内外兼防:入侵防御不但可以防止来自于企业外部的攻击,还可以防止发自于企业内部的攻击。系统对经过的流量都可以进行检测,既可以对服务器进行防护,也可以对客户端进行防护。不断升级,精准防护:入侵防御特征库会持续的更新,以保持最高水平的安全性。您可以从升级中心定期升级设备的特征库,以保持入侵防御的持续有效性。 入侵防御 -----IPS (NIP)-----二层设备 既能做检测,同时可以做阻断处理入侵防御系统(IPS, Intrusion Prevention System) IPS使得IDS和防火墙走向统一。 IPS在网络中一般有两种部署方式。 部署方式: 直连部署 ---------- 做IPS功能(串联进网络中) 旁路部署 --------- 做IDS功能(端口镜像) 入侵检测系统与入侵防御系统的对比

IDS的主要作用是监控网络状况,侧重于风险管理。 IPS的主要作用是实时阻断入侵行为,侧重于风险控制。 入侵防御设备的应用场景

. IP6000的主要的应用场景有互联网边界、IDC/服务器前端、网络边界、旁路监控。

入侵防御的主要功能

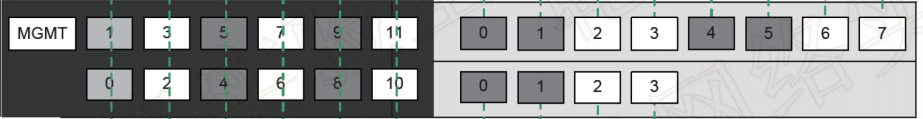

一对,2个接口, 一进一出。 固定从那个接口发出,无需查看MAC地址表

IPS是通过直接嵌入到网络流量中实现入侵防御功能的,即通过一个网络端口接收来自外部系统的流量,经过检查确认其中不包含异常活动或可疑内容后,再通过另外一个端口将它传送到内部系统中。这样一来,有问题的数据包,以及所有来自同—数据流的后续数据包,都能在IPS设备中被清除掉。 入侵防御实现机制

入侵防御签名用来描述网络中攻击行为的特征,FW通过将数据流和入侵防御签名进行比较来检测和防范攻击。 FW的入侵防御签名分为两类: 预定义签名 预定义签名是入侵防御特征库中包含的签名。预定义签名也能修改默认的动作,V100是不能的 每个预定义签名都有缺省的动作,分为: 放行:指对命中签名的报文放行,不记录日志。 告警:指对命中签名的报文放行,但记录日志。 阻断:指丢弃命中签名的报文,阻断该报文所在的数据流,并记录日志。 自定义签名

注意

建议只在非常了解攻击特征的情况下才配置自定义签名。因为自定义签名设置错误可能会导致配置无效,甚至导致报文误丢弃或业务中断等问题。 自定义签名是指管理员通过自定义规则创建的签名。新的攻击出现后,其对应的攻击签名通常都会晚一点才会出现。当用户自身对这些新的攻击比较了解时,可以自行创建自定义签名以便实时地防御这些攻击。另外,当用户出于特殊的目的时,也可以创建一些对应的自定义签名。自定义签名创建后,系统会自动对自定义规则的合法性和正则表达式进行检查,避免低效签名浪费系统资源。 自定义签名的动作分为阻断和告警,您可以在创建自定义签名时配置签名的响应动作。 签名过滤器由于设备升级特征库后会存在大量签名,而这些签名是没有进行分类的,且有些签名所包含的特征本网络中不存在,需过滤出去,故设置了签名过滤器进行管理。管理员分析本网络中常出现的威胁的特征,并将含有这些特征的签名通过签名过滤器提取出来,防御本网络中可能存在的威胁。 。签名过滤器是满足指定过滤条件的集合。签名过滤器的过滤条件包括:签名的类别、对象、协议、严重性、操作系统等。只有同时满足所有过滤条件的签名才能加入签名过滤器中。一个过滤条件中如果配置多个值,多个值之间是“或”的关系,只要匹配任意一个值,就认为匹配了这个条件 签名过滤器的动作分为阻断、告警和采用签名的缺省动作。签名过滤器的动作优先级高于签名缺省动作,当签名过滤器的动作不采用签名缺省动作时,以签名过滤器设置的动作为准。 各签名过滤器之间存在优先关系(按照配置顺序,先配置的优先)。如果一个安全配置文件中的两个签名过滤器包含同一个签名,当报文命中此签名后,设备将根据优先级高的签名过滤器的动作对报文进行处理。 例外签名由于签名过滤器会批量过滤出签名,且通常为了方便管理设置为统一的动作。如果管理员需要将某些签名设置为与签名过滤器不同的动作时,可将这些签名引入到例外签名中,并单独配置动作。 例外签名的动作分为阻断、告警、放行和添加黑名单。其中,添加黑名单是指丢弃命中签名的报文,阻断报文所在的数据流,记录日志,并将报文的源地址或目的地址添加至黑名单。 例外签名的动作优先级高于签名过滤器。如果一个签名同时命中例外签名和签名过滤器,则以例外签名的动作为准。 例如,签名过滤器中过滤出一批符合条件的签名,且动作统一设置为阻断。但是员工经常使用的某款自研软件却被拦截了。观察日志发现,用户经常使用的该款自研软件命中了签名过滤器中某个签名,被误阻断了。此时管理员可将此签名引入到例外签名中,并修改动作为放行。 入侵防御对数据流的处理 入侵防御配置文件包含多个签名过滤器和多个例外签名。 签名、签名过滤器、例外签名的关系如图1所示。假设设备中配置了3个预定义签名,分别为a01、a02、a03,且存在1个自定义签名a04。配置文件中创建了2个签名过滤器,签名过滤器1可以过滤出协议为HTTP、其他项为条件A的签名a01和a02,动作为使用签名缺省动作。签名过滤器2可以过滤出协议为HTTP和UDP、其他项为条件B的签名a03和a04,动作为阻断。另外,2个配置文件中分别引入1个例外签名。例外签名1中,将签名a02的动作设置为告警;例外签名2中,将签名a04的动作设置为告警。 签名的实际动作由签名缺省动作、签名过滤器和例外签名的动作共同决定的,参见图1中的“签名实际动作”。 图1 签名、签名过滤器、例外签名的关系 当数据流命中的安全策略中包含入侵防御配置文件时,设备将数据流送到入侵防御模块,并依次匹配入侵防御配置文件引用的签名。入侵防御对数据流的通用处理流程请参见图2。 图2 入侵防御对数据流的处理 注意

当数据流命中多个签名,对该数据流的处理方式如下: 如果这些签名的实际动作都为告警时,最终动作为告警。如果这些签名中至少有一个签名的实际动作为阻断时,最终动作为阻断。当数据流命中了多个签名过滤器时,设备会按照优先级最高的签名过滤器的动作来处理 |

【本文地址】