有关信息安全的理解与思考 |

您所在的位置:网站首页 › 授权管理的认识和理解 › 有关信息安全的理解与思考 |

有关信息安全的理解与思考

|

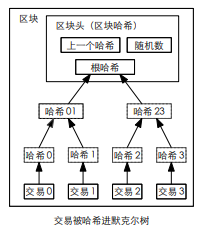

通过学习信息安全以及算法实践,我对于信息安全的理论有了更深层次的认识,明白了一些信息安全的基本理论与技术,例如密码技术、认证技术、数字签名技术、访问控制技术等等,此外,我也对信息安全在网络安全上的一些应用更加熟悉,例如一些网络安全协议SSL等。此外还有关于系统安全技术的认识,例如恶意代码分析蠕虫、特洛伊木马等等,此外,我还学习了不少有关于信息安全的数学基础知识,其中包括数论中有关群的知识、计算复杂性理论以及拓展欧几里得算法等等。可见信息安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用数学、数论、信息论等多种学科的综合性学科。 在最初学习信息安全时,沿着历史的发展顺序了解到古典密码学中一些知识,例如最简单的单表代换密码,以及采用词频统计的方法破译它。还有多表代换密码,例如Playfair密码、Hill密码以及Vigenere密码。我还通过实践的方式实现了Vigenere密码的加密和解密。还有古典密码中的转轮机等等。 之后详细学习了对称加密的一些知识,包括DES和AES的算法。得知DES是一种分组密码,明文、密文和密钥的分组长度都是64位,并且都是面向二进制的密码算法。DES处理的明文分组长度为64位,密文分组长度也是64位,使用的密钥长度为56位(另外8位可以用作奇偶校验位或者其他用途)。DES的解密过程和加密相似,解密时使用与加密同样的算法,不过子密钥的使用次序要反过来。DES的整个体制是公开的,系统的安全性完全靠密钥的保密。而AES是一个迭代分组密码,分组密码也就是把明文分成一组一组的,每组长度相等,每次加密一组数据,直到加密完整个明文,其分组长度和密钥长度都是可变的,只是为了满足AES的要求才限定处理的分组大小为128位,而密钥长度为128位、192位或256位,相应的迭代轮数N,为10轮、12轮、14轮。整个体制也是公开的。老师在讲公开整个算法机制才是最安全的,我当时十分震惊,在我的固有印象里,觉得密钥和密码机制都保留才是最安全的,后来才明白,只有经过世界上所有密码学家的不断验证其算法安全,才能真正地实现信息安全的目标。 再后来学习公钥密码体制的时候,学习了乘法逆元,中国剩余定理,欧拉定理以及离散对数的相关数学基础,并在实验六中应用了它求解逆元和同余方程组,此外还在RSA算法上进行了应用,还有基于离散对数问题之上的ElGamal密码等等。还有后面学习的消息认证的知识,解决了我一直关于篡改消息的疑问,其中对于hash函数的学习更是让我意识到这个不需要密钥的加密方法的重要作用,这点在数字签名和身份认证中也有体现。 在信息安全的密钥管理中了解到对称密码体制的密钥管理的过程,密钥分级、生成、存储与备份、分配、更新、终止和销毁等等。在公钥密码体制的密钥管理中学习到公钥的分配以及数字证书的相关知识。让我对计算机网络方面的知识有所巩固。 关于信息安全,我觉的很大一部分上是密码学的安全问题,依靠密码学的算法安全性保证信息系统的安全防护功能。此外,网络安全上的应用、系统安全技术同样不可忽视。 例如访问控制,它是为了限制访问主体(如用户、进程、服务等)对访问客体(需要保护的资源)的访问权限,从而使计算机系统在合法范围内使用。它的方式包括用户识别代码、口令、登录控制、资源授权、授权核查、日志和审计等等。这种访问控制其实在我们身边处处可见,例如常见的防火墙访问控制、MAC地址过滤以及VLAN隔离。这让我对生活中的信息安全有了全新的认识。 最后对于网络攻击技术以及恶意代码分析的学习,则是我对信息安全的认识更加全面。我从中理解了网络攻击是怎样进行的,先通过侦查,再利用Ping扫描、端口扫描、漏洞扫描等方式进行扫描和漏洞分析,再利用缓冲区溢出或者暴力破解口令,并登录系统以获取访问权限,在系统上安装后门以保持访问权限,最后删除或修改系统和应用日志中的数据达到消除痕迹的效果。同时我也明白了信息安全是如何在实际生活中起到作用的。 通过信息安全的学习,我真切地感受到信息安全离我们并不遥远,信息安全关系到普通民众的利益、社会经济发展以及国家安全。信息安全的目标有机密性:指保证信息不被非授权访问。完整性:指信息在生成、传输、存储和使用过程中不应被第三方篡改。可用性:指授权用户可以根据需要随时访问所需信息。而信息安全的目标是致力于保障信息的这三个特性不被破坏,因此确保信息的机密性,完整性,可用性和不可否认性是信息安全的核心任务。我也更加了解到信息安全的重要性,同时我经过算法实践的演练,对信息安全的相关理论理解更深了。 我也通过阅读文献的方式阅读了信息安全领域的前沿应用,发现我们课上所学的知识也在信息安全前沿领域内发挥着作用,例如区块链技术中,就是用hash函数以树的结构两两加密交易信息,并最终存储到默克尔树的根上,作为header的一部分,链接下一个区块。

这很好地利用了hash函数的性质,即使篡改一个bit的交易信息,通过hash函数加密就会产生截然不同的值,从而使区块无法正常链接。信息安全的学习,使我能较好地理解其中的过程。随着阅读文献,我发现信息安全相关的知识很多,需要接下来我不断学习探索。 |

【本文地址】

今日新闻 |

推荐新闻 |