2023年最新京东sign签名算法分析 |

您所在的位置:网站首页 › 京东签到火爆解决教程是什么 › 2023年最新京东sign签名算法分析 |

2023年最新京东sign签名算法分析

|

一.准备好工具

用到工具如下

1.最新版本APP (下载地址 https://www.wandoujia.com/apps/279987)

2.jadx java逆向工具(下载地址https://github.com/skylot/jadx)

3.ida逆向工具(自行百度)

4.Fiddler 抓包工具 (自行百度)

5.安卓手机一台

二.初步分析

1.先在手机下载好最新app,然后配置好fiddler手机抓包,网上很多配置抓包教程,这里不详细说了。

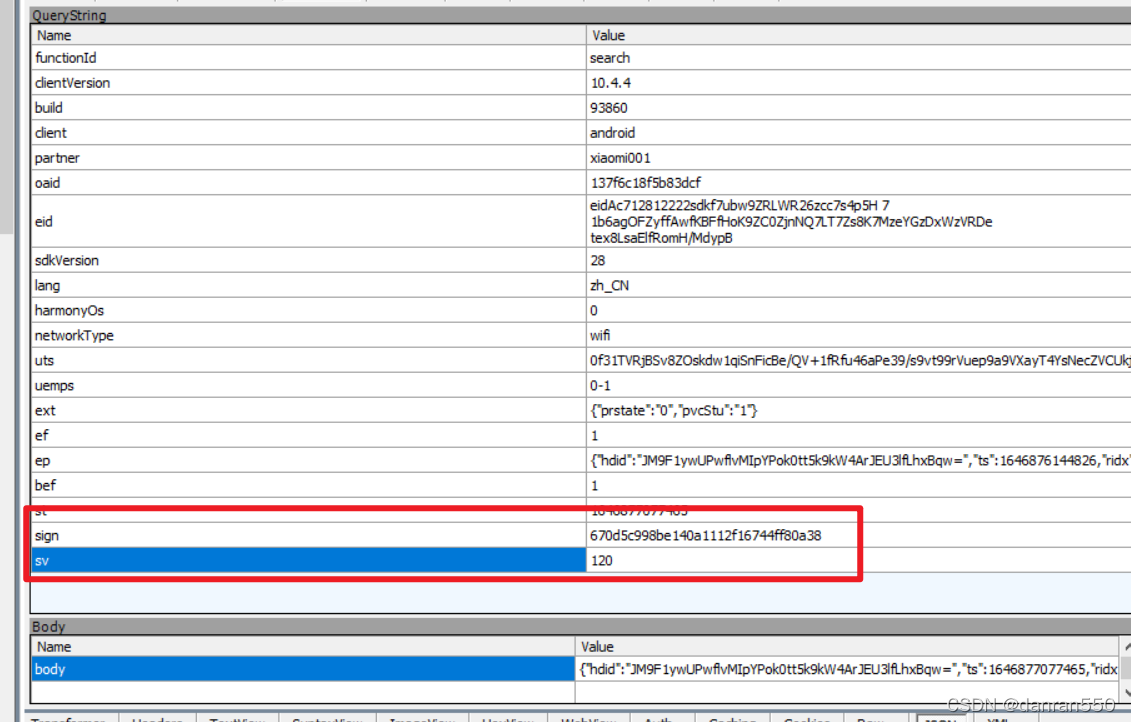

2.在app随便搜索一个商品试一试,发现有sign签名,并且含有部分重要信息,之后会用到

参数含义functionId搜索接口名字clientVersionapp版本client手机类型st时间戳sv签名算法body请求的数据

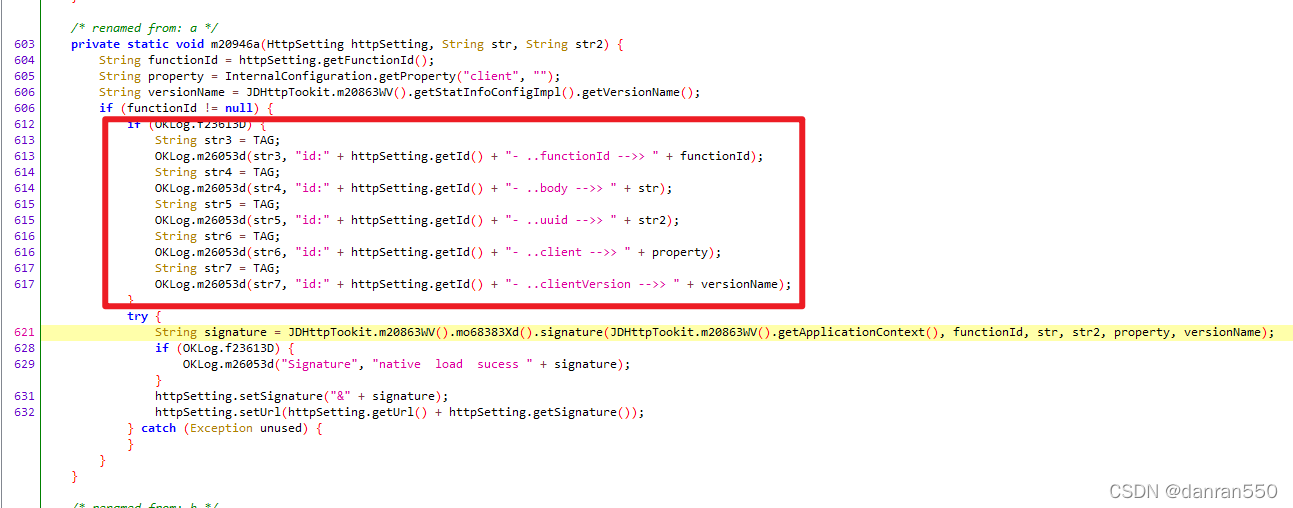

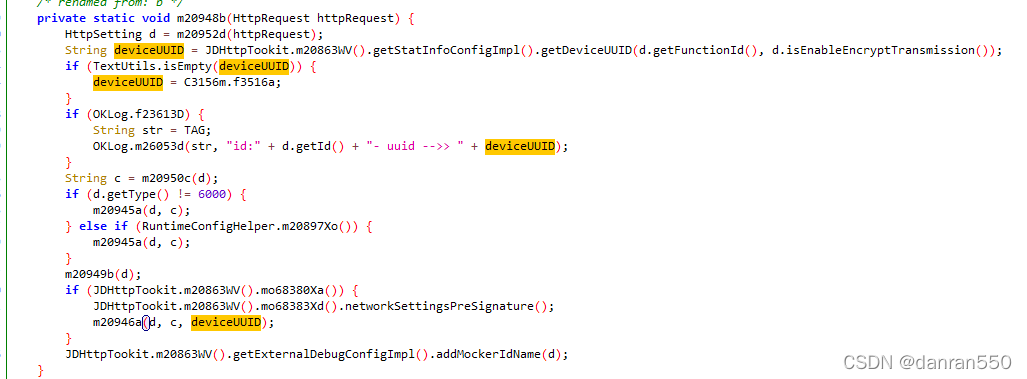

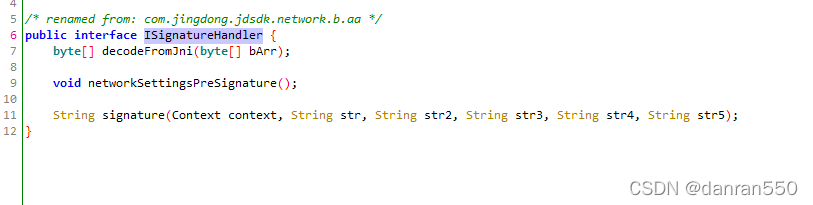

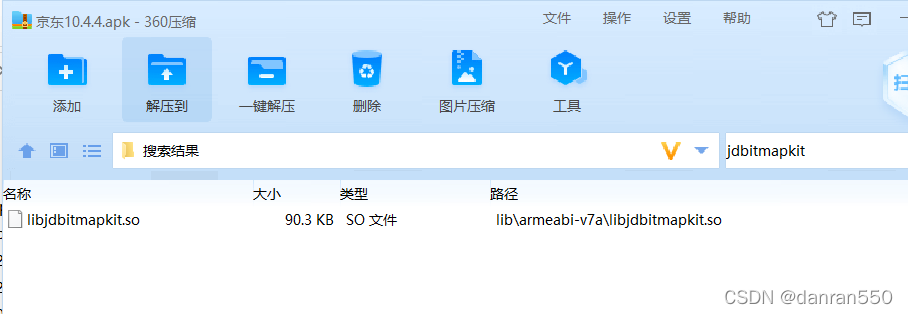

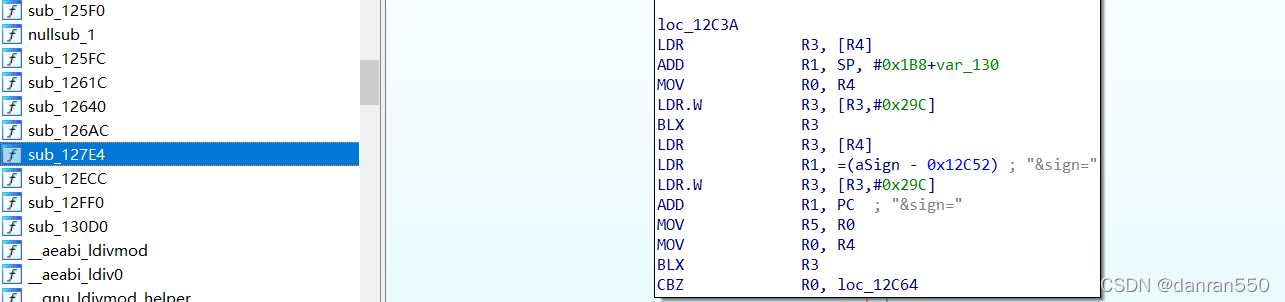

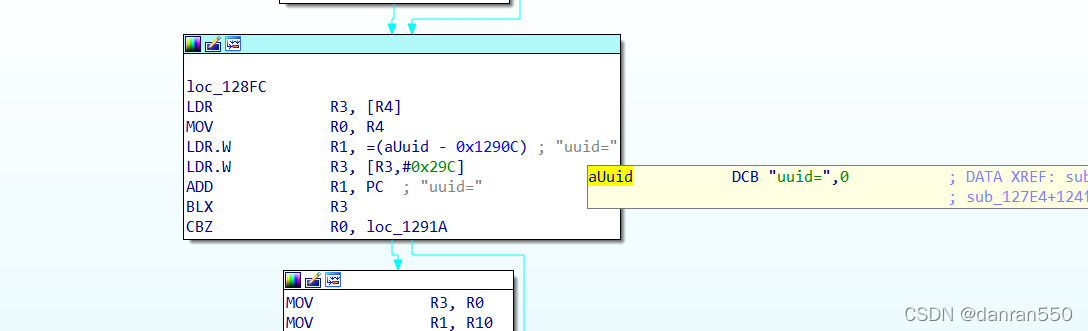

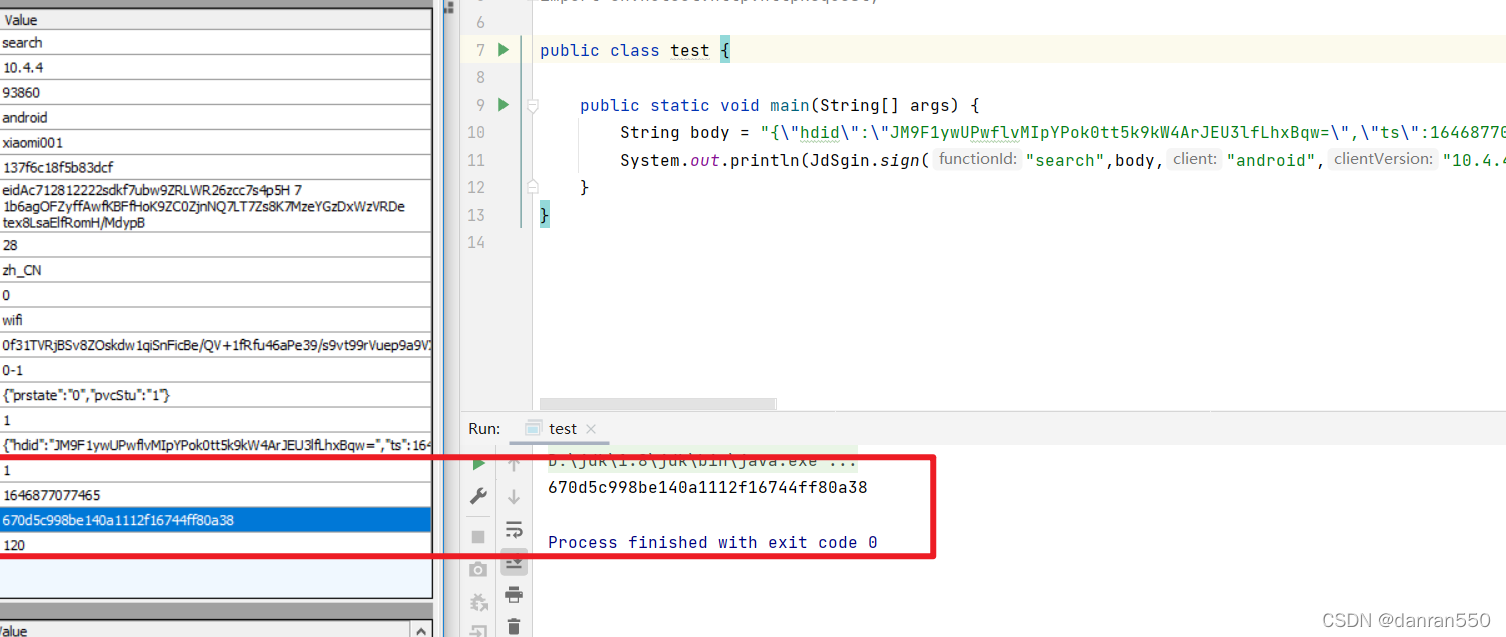

根据上面日志输出的分析 sgin签名 计算涉及到了接口的这几个参数 functionId,body,uuid,client,clientVersion 其中的uuid 大概意思应该就是获取设备ID 方法体里面是这样子的,是个接口,既然有接口肯定有实现,继续查找 继续进去方法体分析 直接压缩软件打开app,搜索,找出文件 在方法sub_127E4 找到关键词sign= 2.查看ida的代码分析一下算法,并且用java还原 技术交流QQ 53461569 |

【本文地址】

今日新闻 |

推荐新闻 |

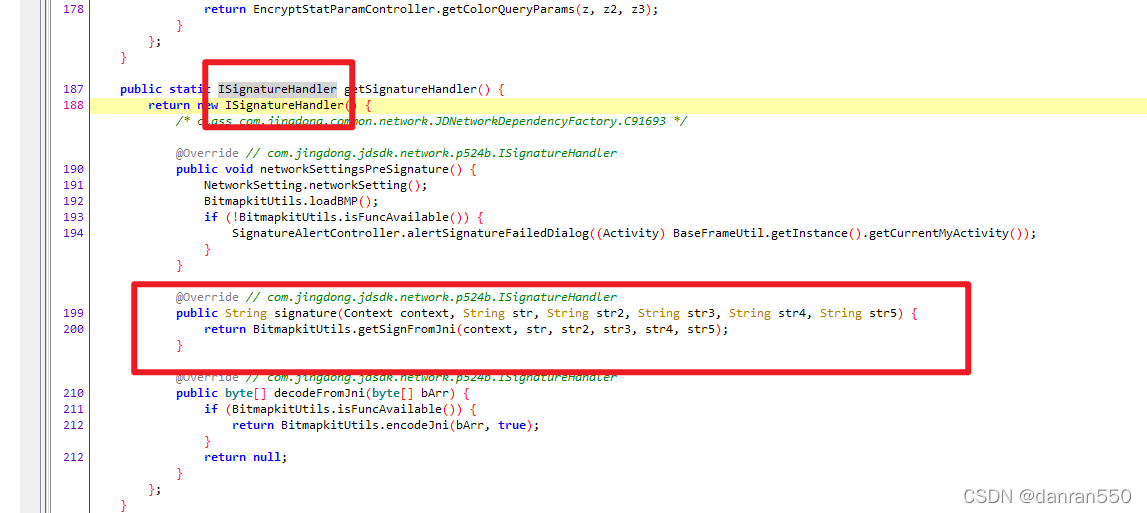

找到一个有点像样的,刚好也是5个参数

找到一个有点像样的,刚好也是5个参数  关键代码

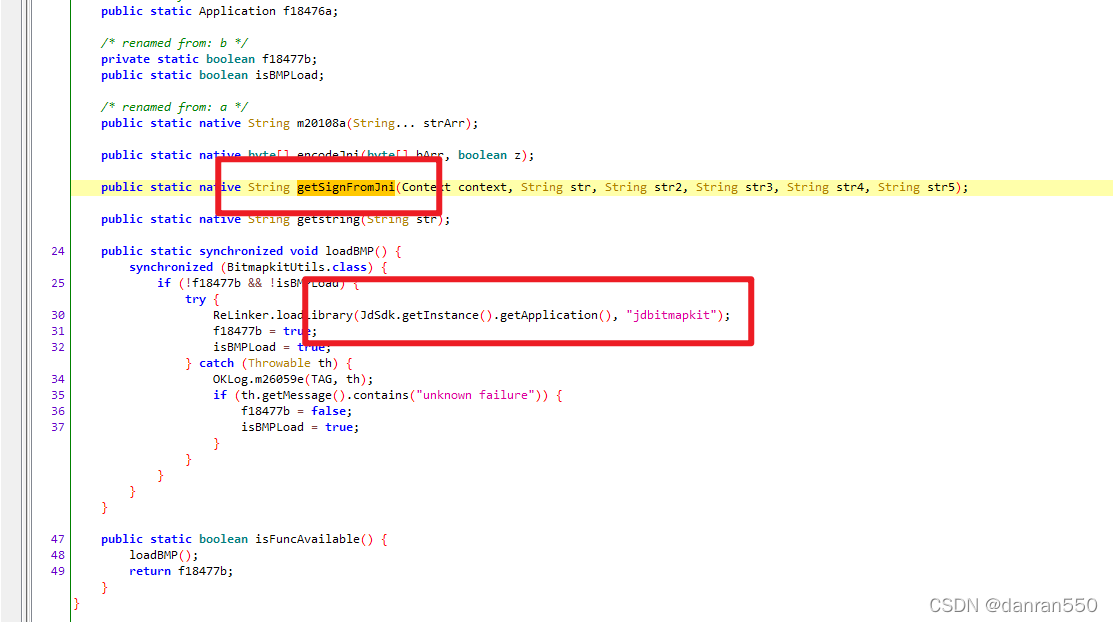

关键代码 这段代码大概意思是 getSignFromJni 这个加密方法 是调用了jdbitmapkit.so里面的代码

这段代码大概意思是 getSignFromJni 这个加密方法 是调用了jdbitmapkit.so里面的代码

方法里面也刚好有uuid,body,st等关键词,确认是这个没错了

方法里面也刚好有uuid,body,st等关键词,确认是这个没错了

收工

收工