从 Petya 到 NotPetya,为什么这个病毒比“想哭”更致命 |

您所在的位置:网站首页 › xy≤1的图像是什么样的图形 › 从 Petya 到 NotPetya,为什么这个病毒比“想哭”更致命 |

从 Petya 到 NotPetya,为什么这个病毒比“想哭”更致命

|

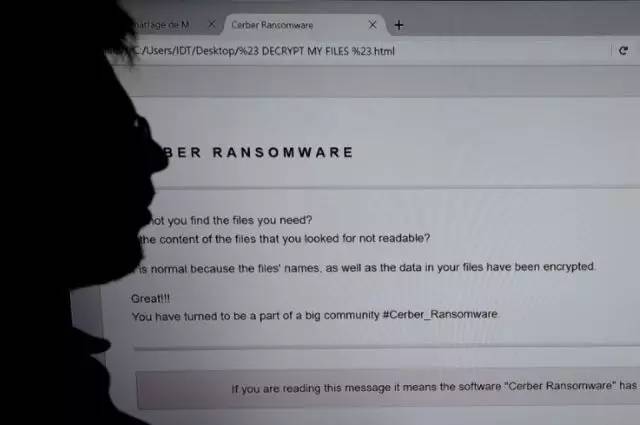

WannaCry 爆发之后,被人诟病最多的就是——业余。 WannaCry 中只用了 4 个硬编码比特币地址,意味着“绑匪”收到的赎金没有身份信息,那也更无从进行自动化解密。更令人费解的是 WannaCry 存在“杀戮开关”。因此在一位研究人员对其使用的独特域名进行注册后,控制住了 WannaCry 的肆虐。 此外,相比之前不太出名却在一年内获利 6000 万美元的 Angler 勒索活动,上月搅得全球血雨腥风的 WannaCry 收益则只有五位数。 回到这次具有高度专业化犯罪背景的 Petya 勒索软件家族,Petya 在暗网里出售时,会明确指出勒索收入的 15% 将属于软件原作者。 “勒索软件即服务”(RAAS)的新型犯罪方式也让更多不懂技术、心怀不轨的人有了可乘之机。 现在,NotPetya 的“免疫方式”已经被发现,只要在C:Windows 文件夹下建立名为 perfc 的文件,并设置为“只读”就可以避免感染。 受感染者可能正在考虑支付赎金以换回自己的文件,但是用于接受账户秘钥的邮箱已经被服务商 Posteo 关闭。如此一来,如果没有对文件进行过任何备份的人,可能永远“见不到”那些文件了。 这次勒索好像不为钱?

Register 援引安全界资深人士 The Grugq 的话:“尽管它们( Petya 与 NotPetya)共享了关键代码,但是真正的 Petya 是犯罪组织的赚钱工具,而这(NotPetya)则不是用来赚钱的。” 它仿佛恰好被设计成勒索软件,从而方便进行快速传播并制造伤害。 MeDoc 是一家金融科技公司,通过开发会计软件帮助个人及企业处理交税问题。安全专家调查推测 NotPetya 可能最先出现在 MeDoc,他们发现这家公司的电脑系统曾遭到入侵,黑客感染了其在 6 月 22 日提供给客户的软件更新程序。

这意味着从 6 月 22 日起 NotPetya 便开始潜伏,直到 6 月 28 日乌克兰宪法日前一天——6 月 27 日被攻击者触发,更加巧合的是“重灾区”以及首次感染病毒的公司都在乌克兰。通常网络犯罪分子会选择节假日或者周末进行犯罪以躲避检测,但是在假日之前进行大规模的突袭似乎更像是一场为了制造混乱的“恐袭”。 NotPetya 进行加密的文件类型也被指出存在“问题”。通常勒索软件会对所有文件进行加密,即使原 Petya 勒索软件也加密上百种类型的文件,但是 NotPetya 却有选择地加密 65 种文件类型。 而且在类型的选择上也很独特,例如图片文件 .png 格式就不在加密文件类型之列,但是通常情况下,如果你的受害者为消费者,他们会很关心自己的照片文件是否能够取回。NotPetya 似乎更“关心”代码,好像是故意封锁开发者的成果。 离真实近,距真相远

目前,NotPetya 已经获得了数万美元的赎金。而隐藏在它身后的攻击者及其真实目的,研究者仍在的追踪中...... 注:从 Petya 、GoldenEye 到 NotPetya,现在卡巴斯基将这个全新的勒索软件重新命名为 ExPetr。

|

【本文地址】

今日新闻 |

推荐新闻 |

返回搜狐,查看更多

返回搜狐,查看更多