[Wi |

您所在的位置:网站首页 › omnipeek安装教程 › [Wi |

[Wi

|

目录 3.分析方法 3.1 使用过滤器 3.1.1 通过创建过滤器筛选包 筛选特定模组与特定路由器之间的包 筛选模组连接Wi-Fi的握手包 3.1.2 使用正则表达式筛选包 3.2 使用Wi-Fi密码解密数据包 3.3 中文SSID的解密方法 3.4 如何确保解密成功 3.5其他过滤器使用方法 3.分析方法 3.1 使用过滤器对于2. 抓包方法中讲述的是抓取所有的空中包,实际应用中常需要针对某两台设备之间的通信包进行分析。 3.1.1 通过创建过滤器筛选包 筛选特定模组与特定路由器之间的包下面以 模组与路由器之间Wi-Fi连接过程为例。介绍过滤器的使用,这样操作筛选出有用的包。 比如:我们知道模组的MAC地址是3C:20:93:22:1D:2C ,路由器的MAC地址是04:95:E6:E6:3A:72.

应用过滤器

筛选出相应的包:

通过创建以下过滤器 在下方填入规则,回车。

比如:筛选无线模组相关的包,无线模组的MAC地址是A0:68:1C:04:11:96。 addr(wireless:'A0:68:1C:04:11:96') 比如:使用某个过滤器进行筛选,如使用3.1.1中过滤器 filter('test_ap_dev_pack') 3.2 使用Wi-Fi密码解密数据包由于路由器大多是设置了密码,因此要解密Wi-Fi数据包后才能进行分析。 解密过程:

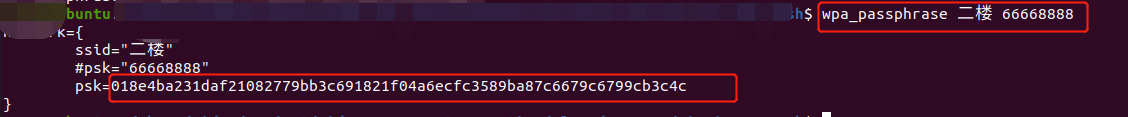

参考 P185 Omnipeek_UserGuide.pdf. 3.3 中文SSID的解密方法对于中文SSID的解密,Omnipeek无法正确生成psk 可以在ubuntu上执行下面的命令,wpa_passphrase [ssid][pwd] 得到psk, 然后在Omnipeek填写使用自定义Key Type进行解密。 wpa_passphrase 一楼 66668888

为了保证Omnipeek正确解密,需要做到: (1) Omnipeek开始抓包后,设备才开始连接路由器。 (2) 需要保证抓到路由器与STA设备之间秘钥协商的握手全过程(四次握手的eapol包不能少,这个是需要计算秘钥的),才能完成解密。 eapol包如下图,关于如何筛选,请参考3.1使用过滤器 特征是:第一次由路由器发起,设备回复。经过两个来回。 为了保险起见,可以检查是否存在模组对应MAC地址相关的TCP包,可以通过查看Protocol,如果存在TCP包,就说明解密成功了。

Omnipeek: (1) 筛选出某个mac地址 双向数据包 addr(wireless:'A0:68:1C:04:11:96') addr(wireless:'*.*.*.19.4F:B6') (2) 使用某条规则 filter('xxx') WireShark: (1)过滤网卡mac地址 eth.addr == 00:e0:4c:68:01:f0 wlan.addr==04:95:E6:E6:3A:71 (2) 通过ip地址筛选单方向包 ip.src == 192.168.3.10 && ip.dst == 101.37.194.26 (3) 通过ip地址筛选双向包 (ip.src == 192.168.3.10 && ip.dst == 101.37.194.26) || (ip.dst == 192.168.3.10 && ip.src == 101.37.194.26) 参考:Wi-Fi四次握手分析 更多规则:参考Ominpeek User Guide 如果需要抓wlan口包,请看下一篇:查看[Wi-Fi抓包篇]3. Omnipeek——抓wlan口包的方法 |

【本文地址】

今日新闻 |

推荐新闻 |