10.16Maccms后门分析、Sudo提权漏洞(CVE |

您所在的位置:网站首页 › maccms:art › 10.16Maccms后门分析、Sudo提权漏洞(CVE |

10.16Maccms后门分析、Sudo提权漏洞(CVE

|

Maccms后门分析

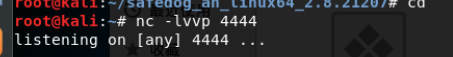

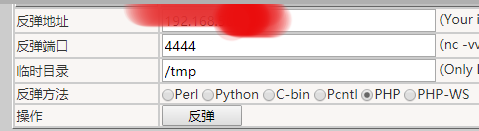

maccms网站基于php+mysql的系统,易用性、功能良好等优点,用途范围广 打开源码,extend\Qcloud\Sms\Sms.php、extend\upyun\src\Upyun\Api\Format.php是两个后门(Sms.php和Format.php是后门木马 二者代码相同) 使用密码访问http://127.0.0.1/extend/Qcloud/Sms/Sms.php(访问Sms.php或Format.php,地址根据自己情况来) 这样就能看到管理的文件信息 反弹shell(将目标机上的终端或者解析器或shell弹到攻击者指定的电脑中,需要攻击者提前监听端口:使用“nc -lvvp 端口号” l表示本地 vv表示详细信息 p表示端口)

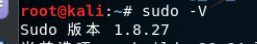

这样就能反弹目标机的shell到指定的地址上 Sudo提权漏洞(CVE-2019-14287)复现Sudo是linux系统命令,用来让普通账号以root身份去执行某些命令,如,安装软件、查看某些配置文件、关机、重启等操作 ,如果普通账号需要使用sudo,需要修改配置文件/etc.sudoers,将sudo使用权赋予该账号。 Sudo提权漏洞是一个安全策略绕过问题去执行某些敏感的命令,CVE编号是CVE-2019-14287,影响的版本是小于1.8.28的版本 复现: Step1:查看版本 sudo -V

Step2:修改配置文件:vim /etc/sudoers在root ALL=(ALL:ALL)ALL下面添加一行配置代码 test ALL=(ALL,!root)ALL 第一个all表示该用户可以在任意地方使用sudo (ALL,!root)表示明了可以被除了root以外的用户执行 最后的All表示被允许执行 整体:test用户可以使用sudo,但是除了root以外的任意用户去执行命令

注意:需要创建test用户: useradd test , passwd test

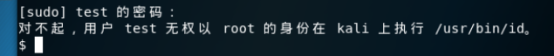

Step3:切换到test用户,su test ,然后sudo id(查看root的id),发现没有权限去执行(这是root的权限) 使用如下方法执行我们想执行的命令 sudo -u#数字 命令 数字范围:-1~4294967295,命令是系统命令 其中数字-1表示root身份 修复方法:更新sudo版本1.8.28之后

总结:该漏洞复现比较鸡肋,需要管理员修改配置文件

BurpSuite功能 proxy代理 target目标 spider爬虫 scanner漏洞扫描 intruder暴力破解 repeater重放/中继(修改数据包并发送出去,查看回来的数据效果) sequencer 定序器(分析不可预知的应用程序会话令牌和重要数据项的随机性的工具) decoder编解码 comparer 比较 extender扩展(python、java、php) 其他 Project项目 User用户

|

【本文地址】