密码暴利破解工具Hydra(海德拉)使用详解 |

您所在的位置:网站首页 › kali破解加密文档密码 › 密码暴利破解工具Hydra(海德拉)使用详解 |

密码暴利破解工具Hydra(海德拉)使用详解

|

本文目录

Hydra概述参数详解使用方法破解SSH

字典推荐Kali自带密码字典dirb文件夹28G大字典

Hydra概述

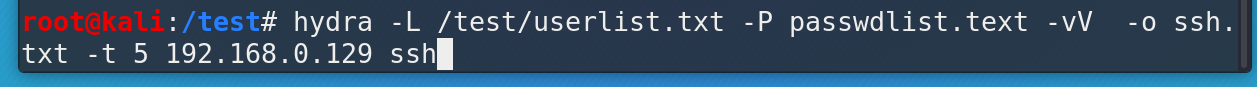

在Kali的命令行中输入hydra -h即可查看hydra 的所有参数 具体的参数含义见下表: 参数名参数含义-l :指定破解的用户,对特定用户破解-L 指定用户名字典-p 小写,指定密码破解,少用,一般是采用密码字典-P 大写,指定密码字典-R继续从上一次进度接着破解-S大写,采用SSL链接-s 小写,可通过这个参数指定非默认端口-e 可选选项,n:空密码试探,s:使用指定用户和密码试探-t 同时运行的线程数,默认为16-C 使用冒号分割格式,例如“登录名:密码”来代替 -L/-P 参数-M 指定目标列表文件一行一条-o 指定结果输出文件-f在使用-M参数以后,找到第一对登录名或者密码的时候中止破解-w 设置最大超时的时间,单位秒,默认是30s-v / -V显示详细过程server目标ipservice指定服务名,支持的服务和协议 使用方法在hydra的帮助命令中官方我们提供了一些示例如下 hydra -l user -P passlist.txt ftp://192.168.0.1 hydra -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN hydra -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5 hydra -l admin -p password ftp://[192.168.0.0/24]/ hydra -L logins.txt -P pws.txt -M targets.txt ssh这些命令基本用法用起来大体上很类似,我们以第一个命令为例,大体上可以分成三部分,即用户名,密码,和协议 我们以一台OWASP机器作为被攻击的机器来演示破解常见的几种协议方式 OWASP环境搭建传送门: OWASP Broken Web Apps渗透测试环境搭建和安装教程 破解SSH我们使用如下命令 hydra -L user.txt -P passwd.txt -o ssh.txt -vV -t ip ssh -s 22 -L 指定用户字典文件 -P 指定密码字典文件 -o 把成功的输出到ssh.txt文件 -vV 显示详细信息 -s 指定其他端口 如果要修改默认22端口,可以使用 -s 参数首先在/test文件夹下新建一个名为userlist.txt的文件,并往里面输入一些测试数据

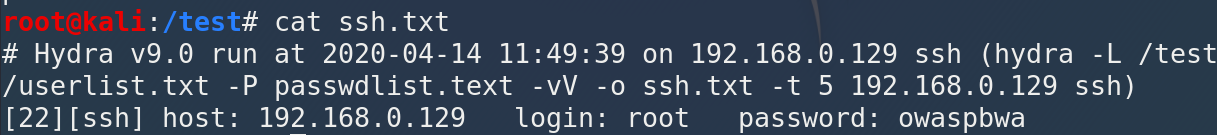

从输出的结果可以看到有1组值成功破解 暴力破解能成功最重要的条件还是要有一个强大的密码字典!Kali默认自带了一些字典,在 /usr/share/wordlists 目录下

密码能不能破解就看密码字典够不够强大,推荐一个28G大字典,压缩27M不到,你们懂得 |

【本文地址】

今日新闻 |

推荐新闻 |

Hydra是一款由著名的黑客组织THC开发的开源暴力破解工具,支持大部分协议的在线密码破解,是网络安全·渗透测试必备的一款工具。 安装方法:Kali中自带hydra,直接搜索关键字即可。

Hydra是一款由著名的黑客组织THC开发的开源暴力破解工具,支持大部分协议的在线密码破解,是网络安全·渗透测试必备的一款工具。 安装方法:Kali中自带hydra,直接搜索关键字即可。

在/test文件夹下新建一个名为passwdlist.txt的文件,并往里面输入一些测试数据

在/test文件夹下新建一个名为passwdlist.txt的文件,并往里面输入一些测试数据  输入以下命令开始破解

输入以下命令开始破解

从前面的打印也可以看到该组值是root owaspbwa

从前面的打印也可以看到该组值是root owaspbwa  也可以通过查看保存的目录文件来找到破解得到的用户名

也可以通过查看保存的目录文件来找到破解得到的用户名

该目录的字典文件含义如下

该目录的字典文件含义如下 传送门:28G超大密码字典

传送门:28G超大密码字典