eduSRC那些事儿 |

您所在的位置:网站首页 › Google授权登录思路php › eduSRC那些事儿 |

eduSRC那些事儿

|

点击星标,即时接收最新推文

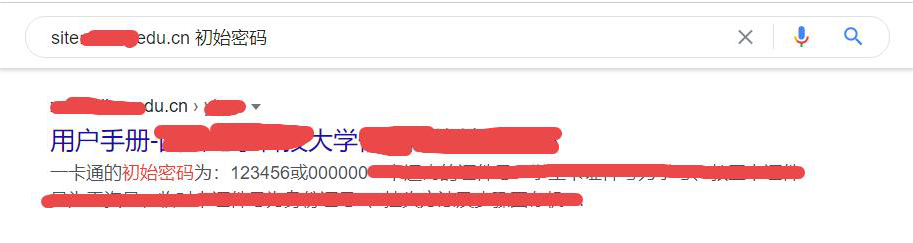

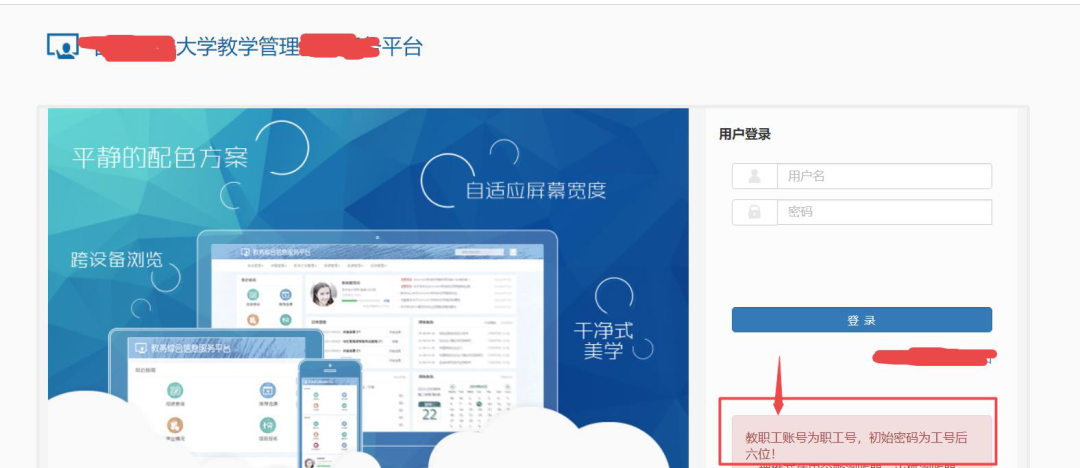

本文对edusrc挖掘的部分漏洞进行整理,将案例脱敏后输出成文章,不包含0DAY/BYPASS的案例过程,仅对挖掘思路和方法进行相关讲解。 搜索配合弱口令泄露 一般在系统中说明或者文章里存在登录规则说明,通过搜索引擎语法或者学校各部门官网通知、登录系统首页等位置可以获取对应的用户手册、说明文档,如: site:xxx.edu.cn 初始密码/密码/登录/用户手册/操作说明......

得到登录规则: 账号:工号 密码:工号后六位

得到登录规则: 账号:工号 密码:工号后六位 通过得到部分工号,

根据姓名去官网查看对应职务,筛选高权限用户的工号,其中获取到了党委书记的工号,

根据上述的登录规则构造账号密码成功登陆,

获取到学校领导权限,泄露全校学生个人共8W+敏感信息,

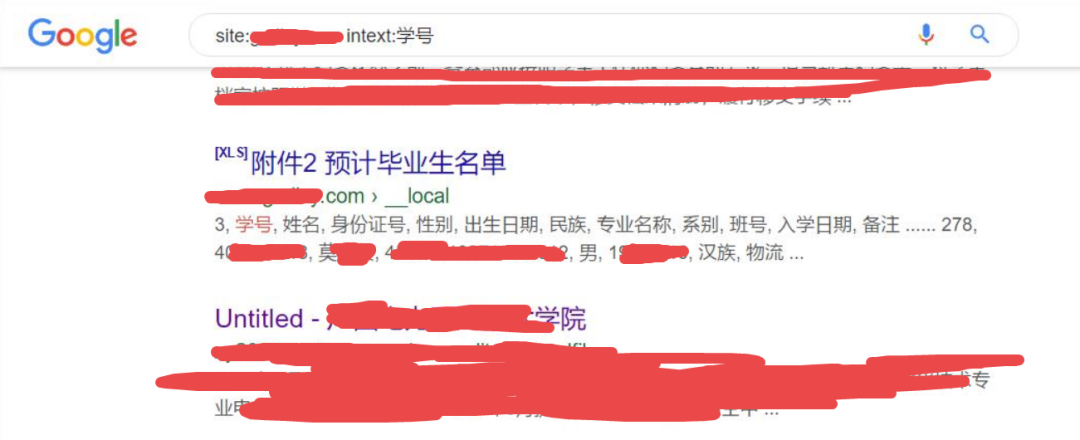

直接搜索泄露 直接使用google hack语法根据身份证号、学号、工号、手机号码等关键字获取相关敏感数据的表格及界面,如: site:xxx intext:学号

得到某个可疑的敏感文件,访问预计毕业生名单,直接可以下载excel表格,

直接泄露全校数千名毕业生个人敏感信息,通过泄露的学号加上身份证号可以构造登录统一认证平台和vpn系统,对内网进行进一步渗透。 文档未脱敏泄露 在某些学校通告说明、操作技术文档、ppt说明等页面,可能会涉及到系统的一些操作,如果未打码或打码不全,就会造成信息泄露。如: (此案例已修复,不涉及漏洞公开) https://www.mba.uestc.edu.cn/article/content/201605/4586/1.html

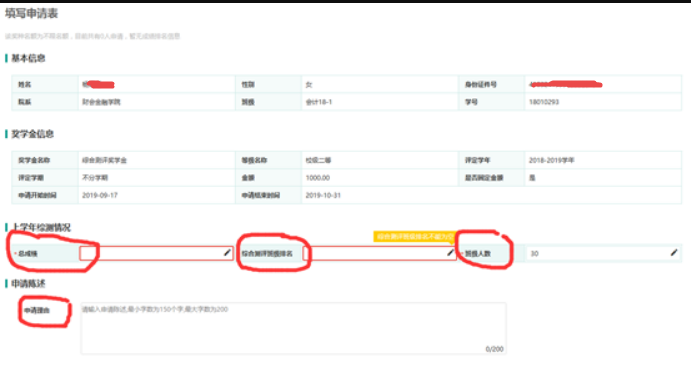

未打码直接泄露身份证号等个人敏感信息,下图原图是没有对个人敏感信息打码的,

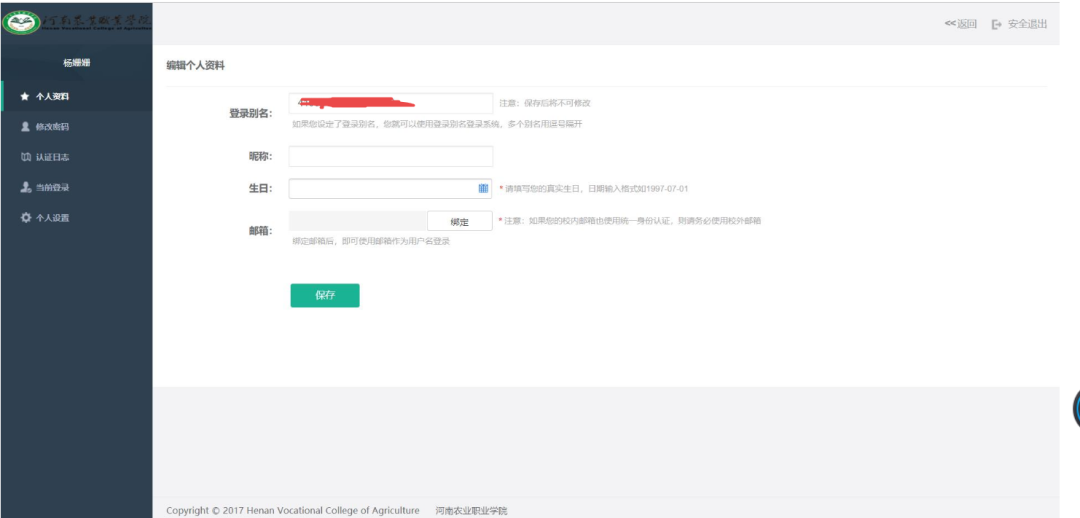

除了未打码的,打码不全也会造成信息泄露,如: https://www.hnca.edu.cn/xsgzc/info/1080/2233.htm

在说明中得到未打码全的图片,

虽然图片比较模糊,但是通过仔细分析还是推出了身份证号后六位(原图未对学号、身份证后六位进行打码,使用网上图片清晰度处理工具加上手工分析得到相关结果),结合前面操作说明泄露的学号,构造账号密码成功登录统一认证平台,

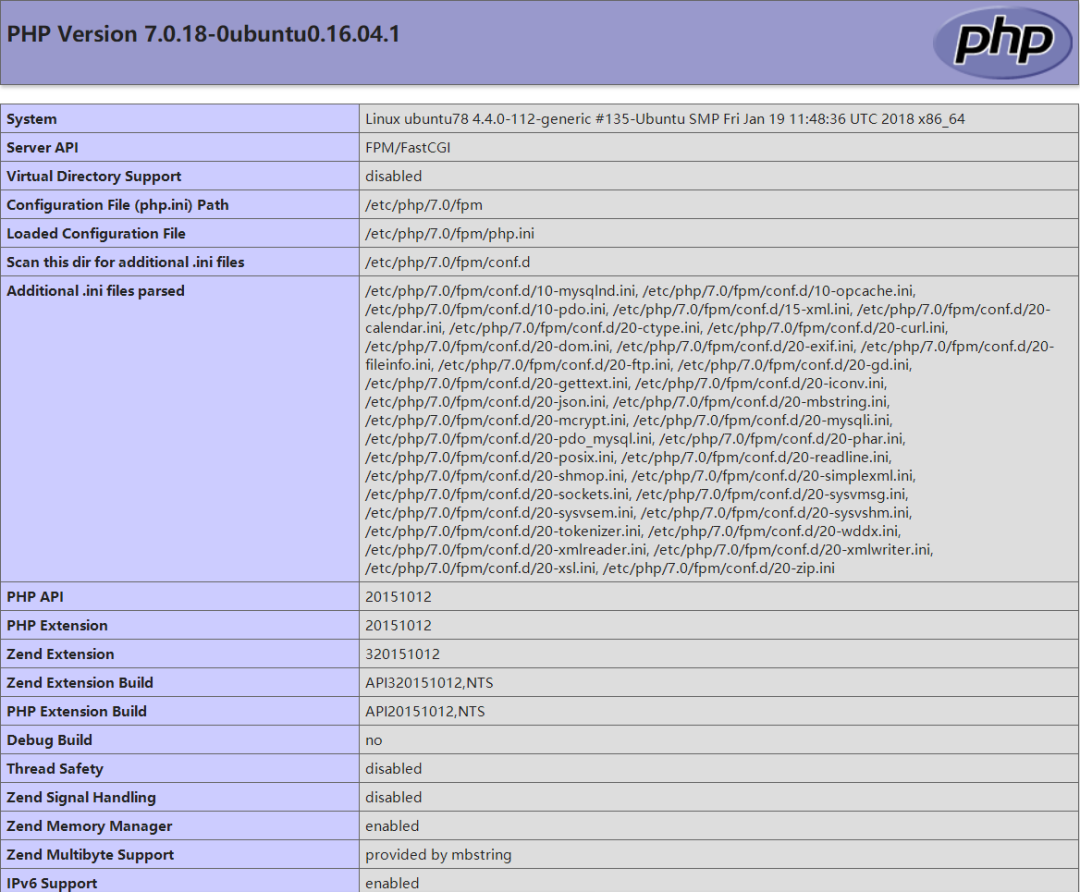

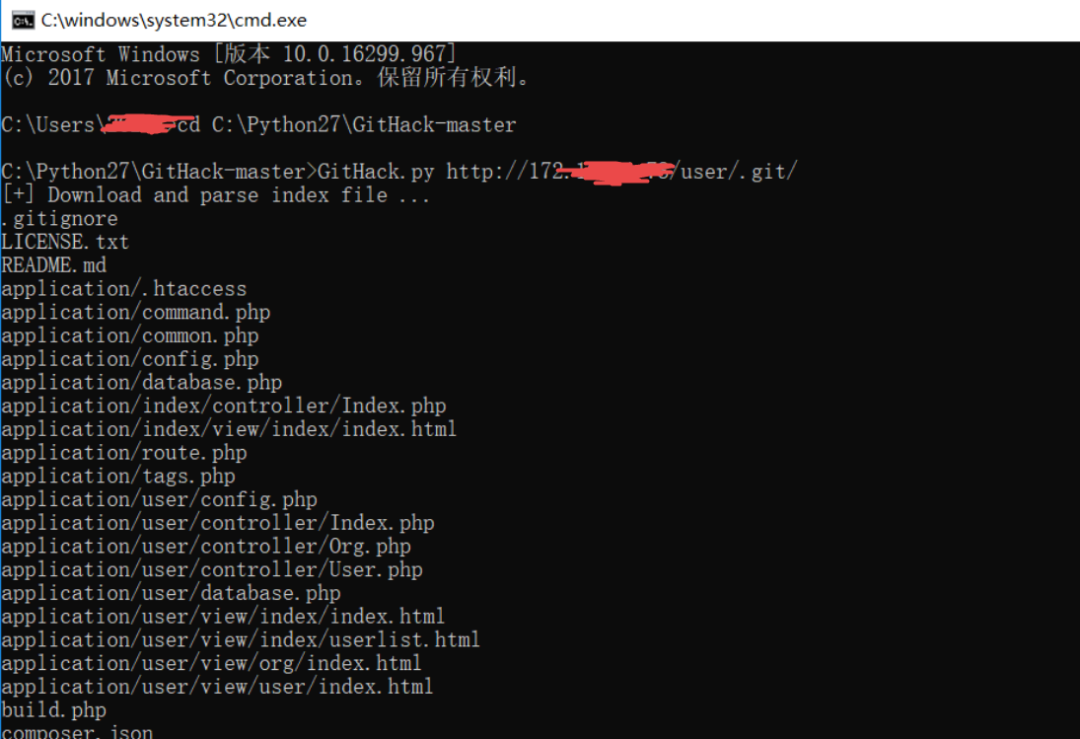

Github配合phpinfo泄露 主要出现在内网及比较偏的资产系统,结合其他漏洞进行利用可以达到事半功倍的效果,如: 利用dirsearch、御剑等目录扫描工具进行扫描,得到多个phpinfo界面, http://172.xxx/phpinfo.php5 http://172.xxx/phpinfo.php .... 可以直接泄露网站物理路径,偏于后期getshell(如phpmyadmin等),

github泄露导致网站源代码下载,利用GitHack工具进行扫描,

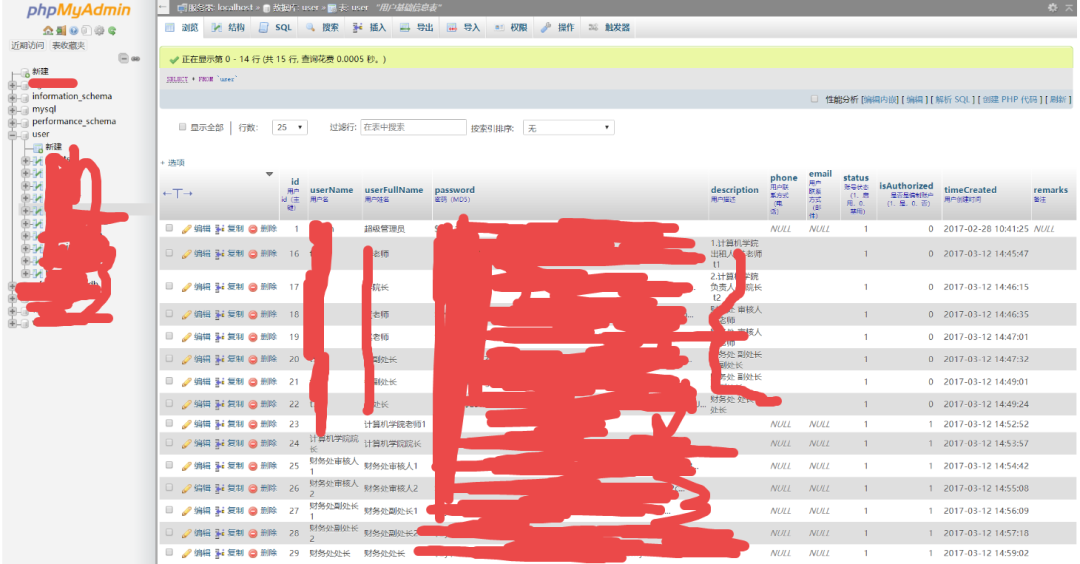

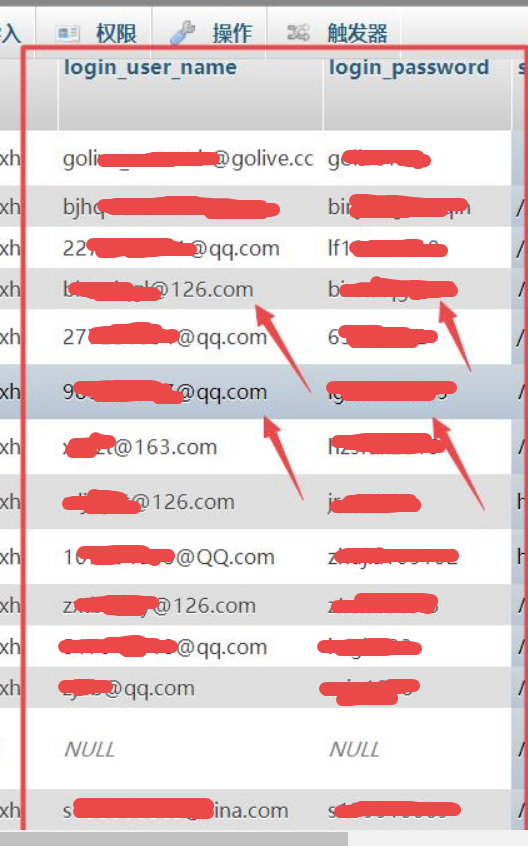

可以获取网站数据库配置文件直接连接数据库,或者进行代码审计挖掘相应漏洞。 Phpmyadmin泄露 可以使用phpmyadmin专有工具进行爆破,内网外网都很常见,如: http://xxx.xxx/phpMyAdmin/ 账号:root 密码:root 一是泄露敏感信息,

直接泄露系统账号密码信息,更有甚者把QQ、邮箱的账号密码直接明文泄露了。

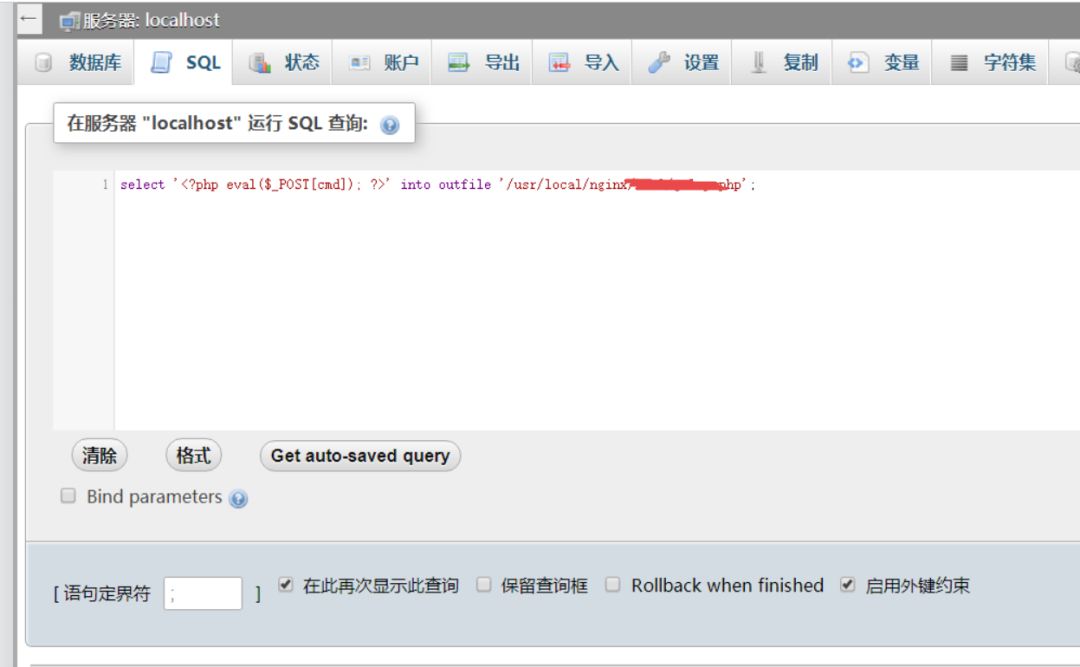

二是直接getshell,利用into outfile语句或者日志导出、cve漏洞利用等getshell,

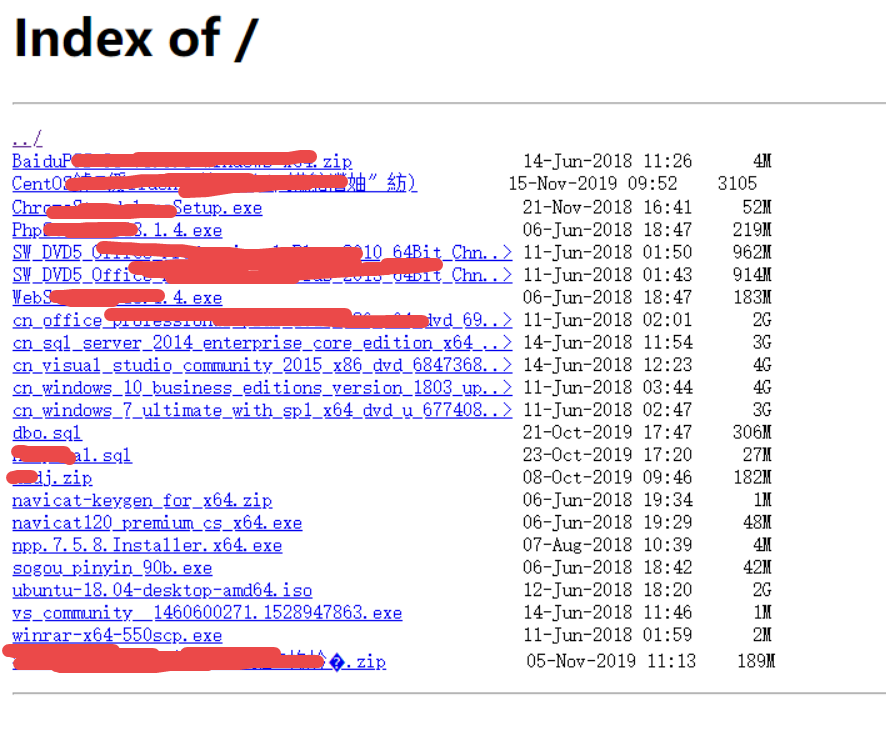

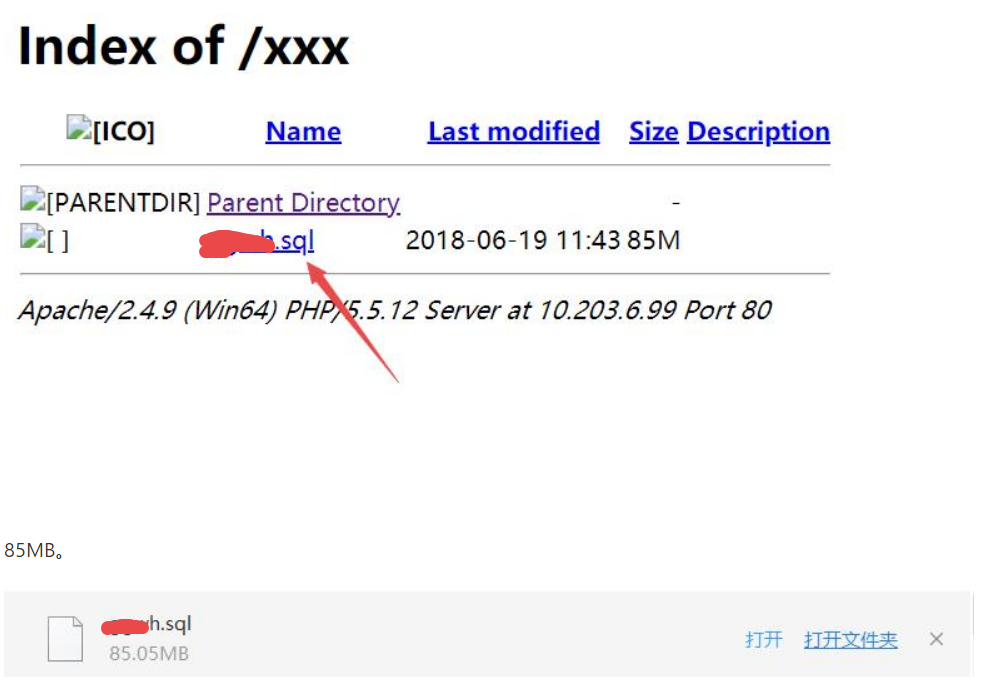

目录遍历泄露 目录遍历会直接泄露sql数据库文件、网站源码备份文件,使用fscan或御剑等扫描工具即可。如: 泄露sql数据库文件、网站源码备份文件,

一般在内网里常有,

有些甚至把全校学生、教师个人敏感信息全部泄露,

MS08067安全实验室视频号已上线 欢迎各位同学关注转发~ — 实验室旗下直播培训课程 —

和20000+位同学加入MS08067一起学习

|

【本文地址】

今日新闻 |

推荐新闻 |