华为模拟器eNSP防火墙综合实验 |

您所在的位置:网站首页 › 防火墙untrust到trust要配置策略吗 › 华为模拟器eNSP防火墙综合实验 |

华为模拟器eNSP防火墙综合实验

|

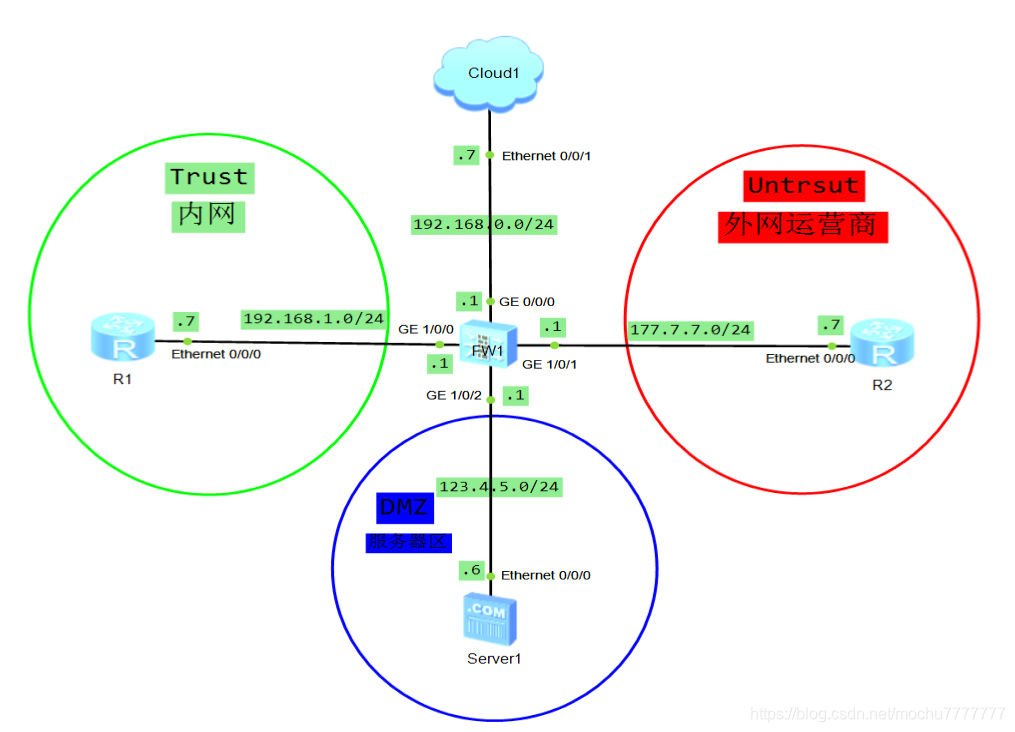

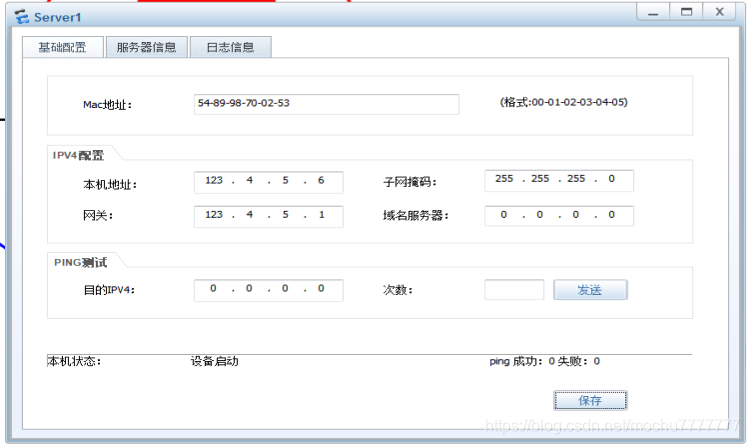

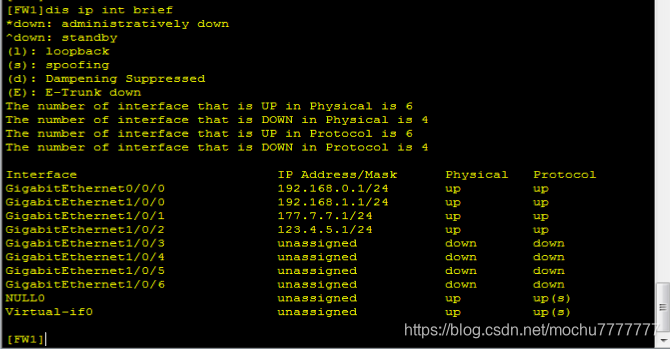

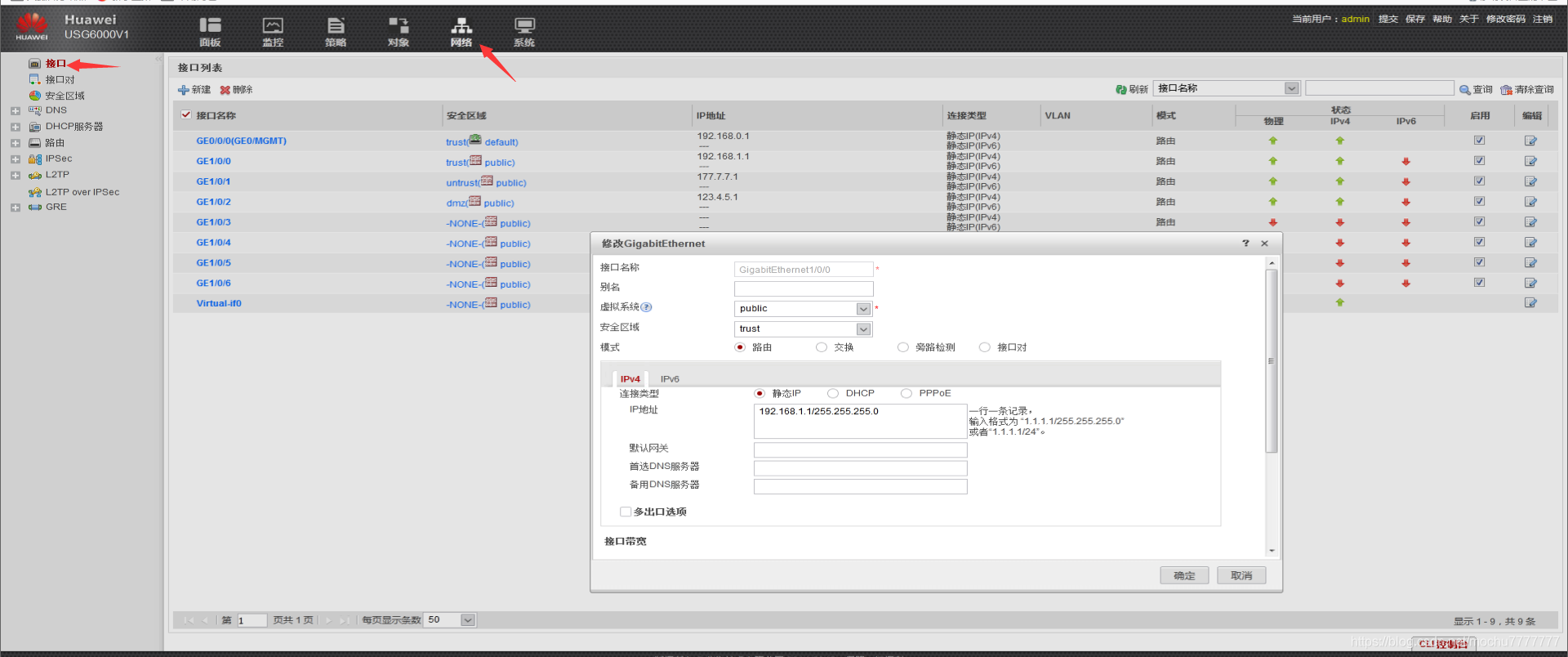

实验配置目标: trust区域可以访问DMZ区域trust区域可以访问unstrust区域unstrust区域可以访问DMZ区域trust区域可以访问防火墙,防火墙可以访问所有区域首先把三个区域的接口地址给配置上: Trust->R1: sys un in en sysname Trust_R1 int e0/0/0 ip address 192.168.1.7 24 dis this Unstrust->R2: sys un in en sysname Unstrust_R2 int e0/0/0 ip address 177.7.7.7 24 dis thisDMZ: Server: 使用命令行终端对防火墙进行配置 首先设置好每个接口的IP地址,g0/0/0口除外,这是防火墙的本地口,默认设置192.168.0.1并且划分到Trust区域 Local->FW1: Please configure the password:Admin@123 sys un in en sysname FW1 int g1/0/0 ip address 192.168.1.1 24 dis this int g1/0/1 ip address 177.7.7.1 24 dis this int g1/0/2 ip address 123.4.5.1 24 dis this dis ip int brief

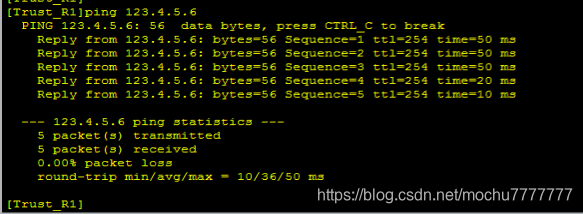

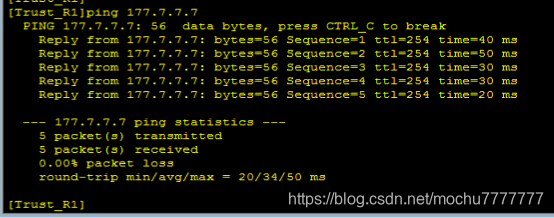

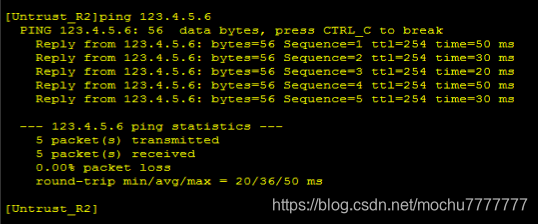

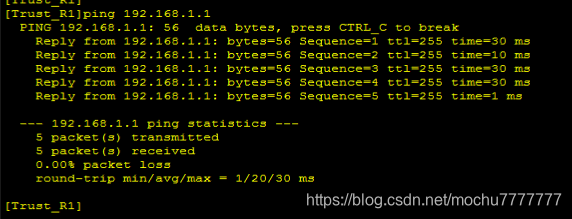

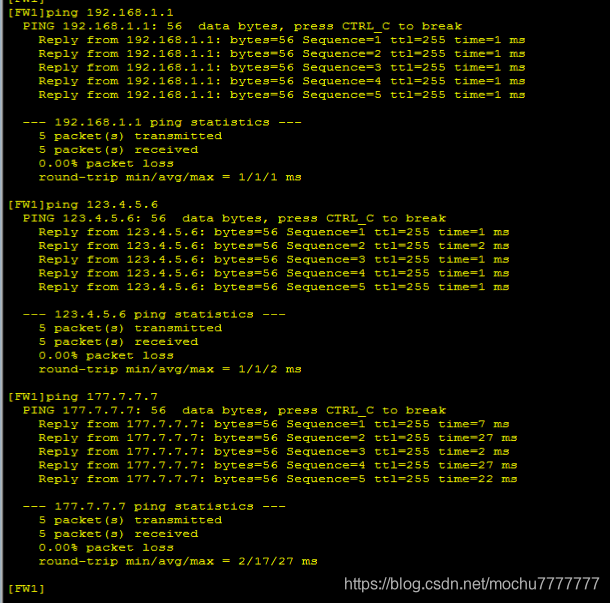

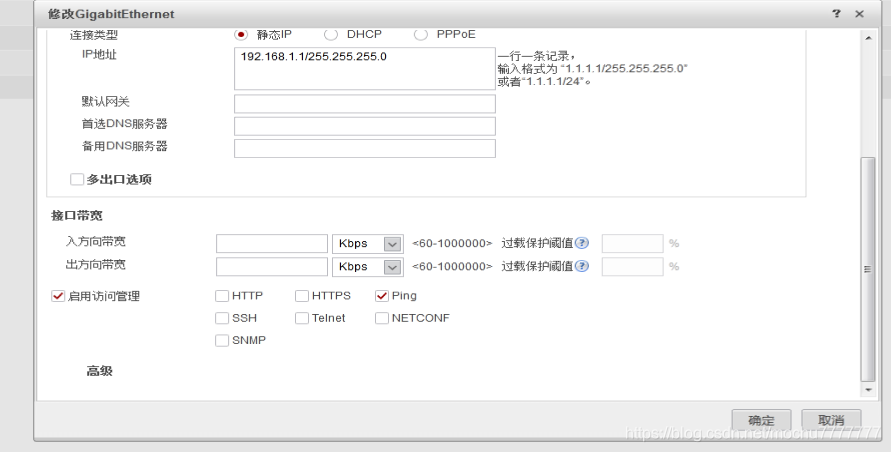

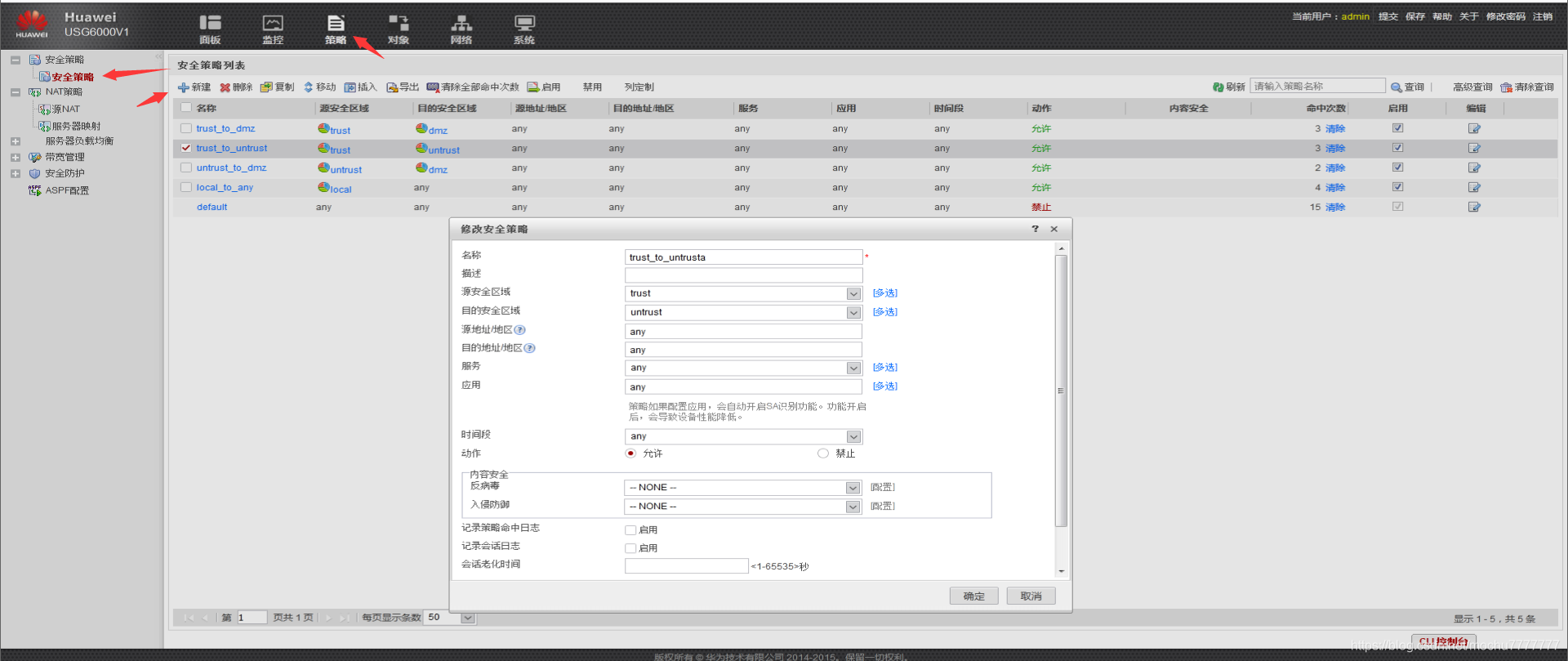

接下来配置第一个要求:Trust区域可以访问DMZ区域,先需要在防火墙上建立一条Trust区域到DMZ区域的策略,后然在Trust区域的R1上配置一条缺省路由即可 Local->FW1: sys security-policy rule name trust_to_dmz source-zone trust destination-zone dmz action permit dis this Trust->R1: sys ip route-static 0.0.0.0 0 192.168.1.1 dis ip routing-table验证Trust能否访问DMZ区域 验证Trust访问untrsut 验证untrust区域访问dmz区域 验证结果: 防火墙web端配置 地址设置以及区域规,在g1/0/0接口设置的勾选上允许ping服务,也就是上述要求的允许trust访问防火墙 |

【本文地址】

今日新闻 |

推荐新闻 |

接下来对接口地址进行区域划分

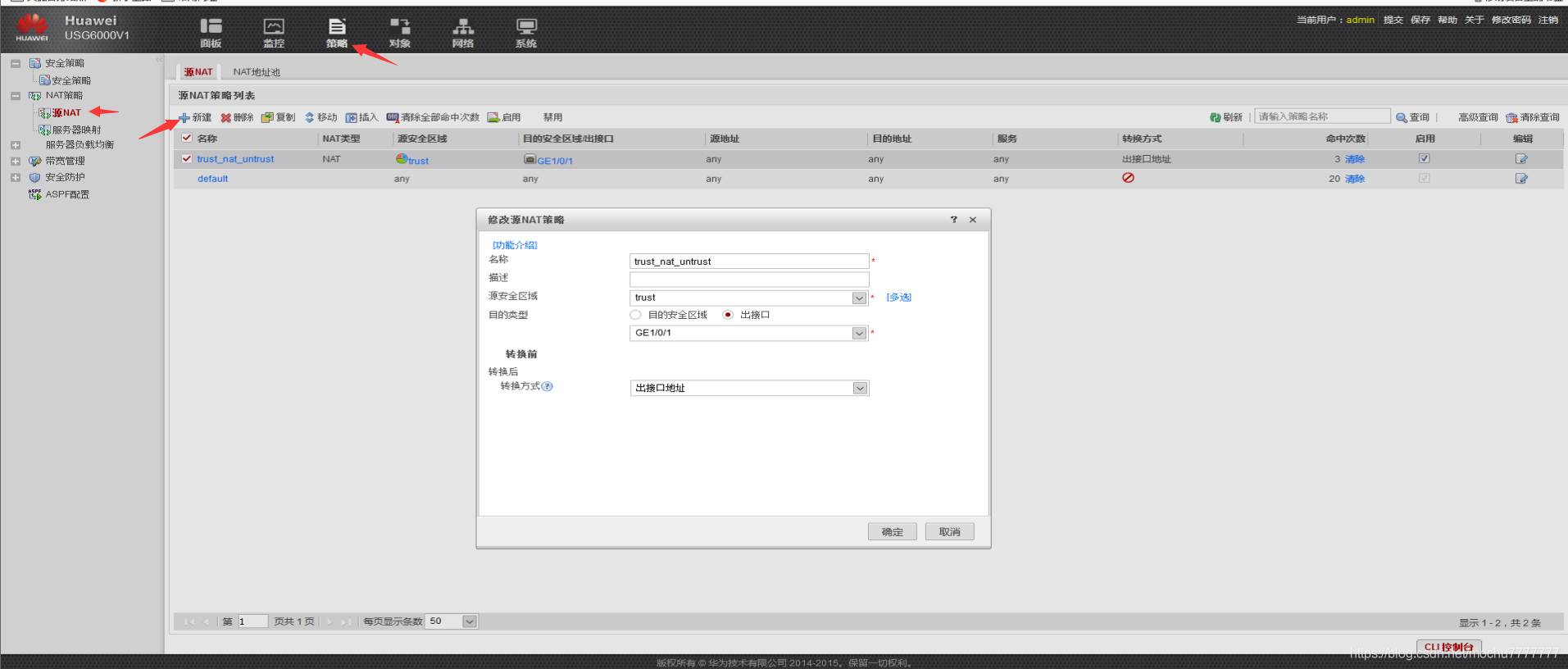

接下来对接口地址进行区域划分 接下来看第二条要求,trust区域可以访问unstrust区域 首先需要一条trust到untrust的策略,其次因为untrust是外网,不会接受内网192.168.1.7的包,需要做一个NAT源地址转换

接下来看第二条要求,trust区域可以访问unstrust区域 首先需要一条trust到untrust的策略,其次因为untrust是外网,不会接受内网192.168.1.7的包,需要做一个NAT源地址转换 第三条要求:unstrust区域可以访问DMZ区域

第三条要求:unstrust区域可以访问DMZ区域 最后一个要求:trust区域可以访问防火墙,防火墙可以访问所有区域,首先,要使得Trust能访问防火墙,需要进入对应接口,允许对应服务,防火墙访问所有区域只需要一条策略允许即可

最后一个要求:trust区域可以访问防火墙,防火墙可以访问所有区域,首先,要使得Trust能访问防火墙,需要进入对应接口,允许对应服务,防火墙访问所有区域只需要一条策略允许即可

策略在这里加就是了

策略在这里加就是了  NAT策略在这里

NAT策略在这里  web端配置很简单看图配置就是了

web端配置很简单看图配置就是了