Vulnhub靶机:GEARS OF WAR |

您所在的位置:网站首页 › 错误使用fread文件标识符无效 › Vulnhub靶机:GEARS OF WAR |

Vulnhub靶机:GEARS OF WAR

|

目录

介绍

信息收集

主机发现

主机信息探测

访问网站

测试 samba 安全

smbmap 访问默认共享

enum4linux 获取系统用户

smbclient获取文件

查看文件

SSH爆破

登录SSH

绕过rbash

提权

查看flag

参考

介绍

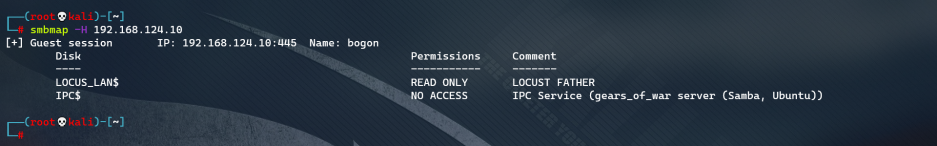

系列:Gears of War(此系列仅此一台) 发布日期: 2019年10月17日 难度: 初级 Flag : 不详 学习:SMB攻击 靶机地址:https://www.vulnhub.com/entry/gears-of-war-ep1,382/ 涉及到的相关工具,参见之前的文章:HACKNOS: OS-BYTESEC 信息收集 主机发现netdiscover主机发现 对于VulnHub靶机来说,出现“PCS Systemtechnik GmbH”就是靶机。 信息探测:nmap -A -p- 192.168.124.10,开放了22、80、139、445端口,445的信息过多,靶机的重点是在445上。 会注意到网站上面有一个按钮,点击之后依然是一个静态页面,没啥玩的。 smbmap -H 192.168.124.10,发现LOCUS_LAN$有读取权限 递归读取LOCUS_LAN$文件夹:smbmap -H 192.168.124.10 -R LOCUS_LAN$ 使用命令:enum4linux 192.168.124.10 -R | grep Local 枚举出三个用户:marcus、root、nobody 使用空密码连接靶机的共享文件夹,使用get命令下载文件 压缩包需要密码才能打开,txt给了一些提示,猜测是@%%,的某一种排列组合才能打开数据包

翻译一下,给了我们一些字符:3_d4y。大概率就是这个靶机上的某用户的名字或者密码,由于压缩包解压之后得到的是key.txt,猜测这个应该是密码。

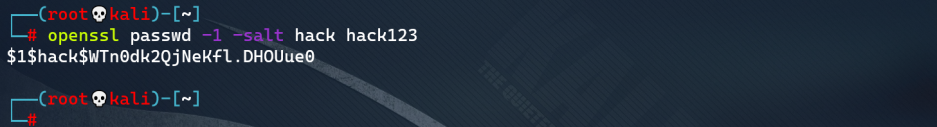

使用命令:ssh [email protected] 发现自己的家目录里面有个文件夹,但是访问它的时候被拒了,提示rbash是受限制的。 指定终端:ssh [email protected] -t "bash -noprofile" 进来之后,发现啥也没有 家目录下没啥文件,直接提权吧。 查找SUID文件:find / -type f -perm -u=s 2>/dev/null发现了cp,剩下的简单了,替换passwd文件实现提权即可

把第一行root的内容复制下来,然后修改一下

上面的那张截图不是没有查看到文件,而是ssh缩放导致flag没显示出来,我缩小一下ssh终端即可 Gears of War: EP#1 walkthrough vulnhub |

【本文地址】

今日新闻 |

推荐新闻 |