利用kail工具进行信息收集 |

您所在的位置:网站首页 › 资产信息资料收集的内容有哪些要求 › 利用kail工具进行信息收集 |

利用kail工具进行信息收集

|

一、实验目的

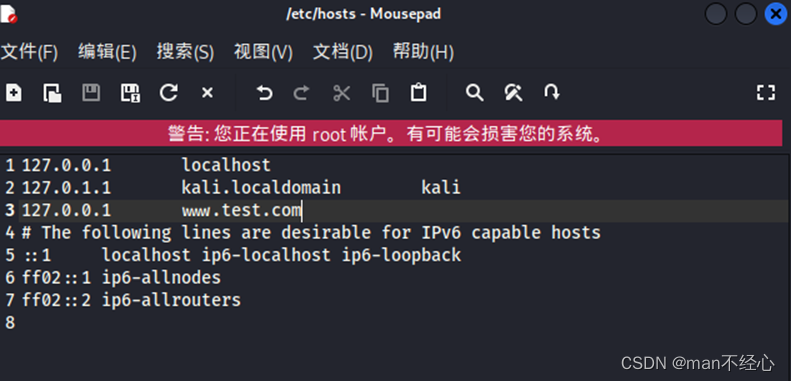

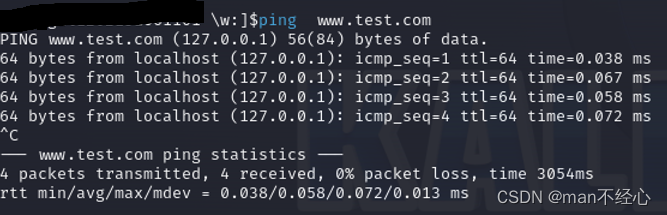

本次实验所涉及并要求掌握的知识点。 信息收集又分为被动信息收集和主动信息收集。信息收集对于渗透来说是非常重要的一步,收集的信息越详细对以后渗透测试的影响越大,信息的收集决定着渗透的成功与否。被动信息收集不会与目标服务器做直接的交互、在不被目标系统察觉的情况下,通过搜索引擎、社交媒体等方式对目标外围的信息进行收集。主动信息收集和被动信息收集相反,主动收集会与目标系统有直接的交互,从而得到目标系统相关的一些情报信息。 Namp 主要的扫描类型:Ping扫描:①TCP SYN扫描 ②操作系统识别 端口扫描:①UDP扫描 ②隐蔽扫描 域名收集: whois是一个标准的互联网协议,主要用来收集网络注册,域名,IP地址,自治系统等信息 用法:whois 域名 案例:whois test.com 端口扫描工具1.nmap 选项 含义 -sS TCP SYN扫描 -p 指定端口扫描 -v 显示扫描过程 -F 快速扫描 -Pn 禁止ping后扫描,跳过主机发现的过程进行端口扫描 -O 操作系统探测 -A 全面的系统扫描 -sU UDP扫描 -sT TCP扫描 -sV 版本探测 -sP ping扫描 -sn ping探测扫描主机, 不进行端口扫描 -sA 发送ACK探测存活 -PR ARP Ping 扫描,通常在扫描局域网时使用 -n 禁止反向域名解析 -R 反向域名解析 -6 启用IPV6扫描 –traceroute 路由追踪 –scrpt=vuln 全面漏洞扫描 -oN 标准保存 –append-output 补充保存 渗透目标操作系统版本的判断: 根据经验,windows系统是不区分大小的;Linux系统是去分辨大小写的。 用法: nmap [选项] 目标域名或IP地址 案例:nmap -O 10.1.1.100 指纹探测就是对目标主机的系统版本、服务版本、以及目标站点所用的CMS版本进行探测, 为漏洞发现做铺垫;-O参数可以对目标主机的系统以及其版本做探测: namp -p 1-65535 10.1.1.100 //-p参数可以指定要扫描目标主机的端口范围。 二、实验环境实验所使用的设备名称及规格,网络管理工具简介、版本等。 客户端:Kali服务器端:Windows Server Kali是一款开源的安全漏洞检测工具,是专业用于渗透测试的Linux操作系统,由BackTrack发展而来,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的漏洞分析情况。Kali Linux 是世界渗透测试行业公认的优秀的网络安全审计工具集合,它可以通过对设备的探测来审计其安全性,而且功能完备,几乎包含了目前所有的热门工具。借助Kali Linux 我们能快速的,批量的去发现问题,减少了测试成本。 Kali Linux 特征1.支持多种桌面环境,如GNOME,KDE,LXDE,XFCE等并且支持多种语言。 2.兼容Debian工具,一天至少和Debian资源库同步四次,使更新分装包和支持安全修复更容易。 3.支持ISO定义,允许用户建立自己的kali版本。引导程序功能也执行企业级网络的安装。 4.Kali Linux 有32位和64位的镜像,可用于x86指令集。同时它还有基于ARM架构的镜像,可用于树莓派和三星的ARMChromebook。用户可以通过硬盘、liveCD、liveUSB来运行Kali Linux操作系统。 5.它修改了内核以支持(无线)数据包注入,支持绝大多数的无线网卡 6.包含超过300个渗透测试、数字取证和防御工具,它们由内核补丁程序提供无线支持,kali在全球都拥有活跃的在线社区、论坛的支持。 Windows Server:是面向企业和组织的服务器操作系统,用于构建和管理网络基础设施、托管应用程序和提供服务。专注于服务器环境下的功能,如网络服务、域控制器、虚拟化、存储管理、远程桌面服务等。许可证则是面向企业和组织的,授权方式通常是按照服务器的处理器个数或虚拟机实例进行授权。Windows Server提供长期服务渠道(LTSC)版本和半年频道(SAC)版本,供不同需求的企业选择使用。Windows Server更注重安全性和稳定性,提供了更多的安全功能和工具,如身份验证、访问控制、审计日志等,以保护服务器环境的稳定和数据的安全性。Windows Server适用于构建和管理企业级服务器环境,提供了更多的服务器功能和安全性。 三、实验内容与实验要求实验内容、原理分析及具体实验要求。 实验内容: 本实验通过利用Kali工具收集服务器和操作系统的信息,为后续渗透测试做准备,共分为1个实验任务,详情如下;实验任务一:在kali终端输入相关信息查询命令,查询相关信息(1)IP查询(2)whois信息收集(3)DNS信息收集(4)主机发现(5) 端口扫描(6) 指纹探测 四、实验过程与分析根据具体实验,记录、整理相应命令、运行结果等,包括截图和文字说明。 详细记录在实验过程中发生的故障和问题,并进行故障分析,说明故障排除的过程及方法。 IP查询想得到一个域名对应的IP地址,只要用ping命令ping域名就可以。

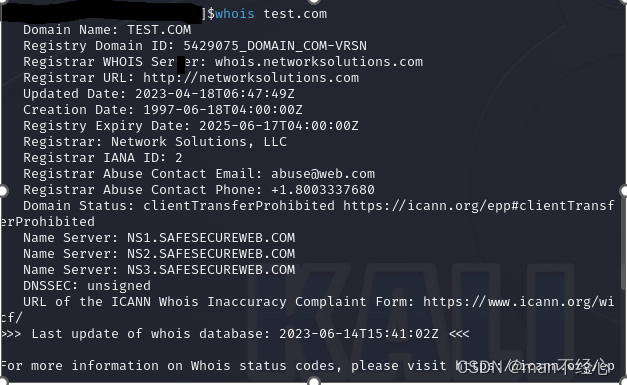

(2)whois信息收集该查询需要连接互联网,试验机内无法查询在Kali中使用whois命令查询目标域名的whois信息。 (3)DNS信息收集该查询需要连接互联网,试验机内无法查询在Kali中使用host命令查询DNS服务器,具体命令格式为 host -t ns xxx.com 例如对百度域名的DNS服务器进行查询

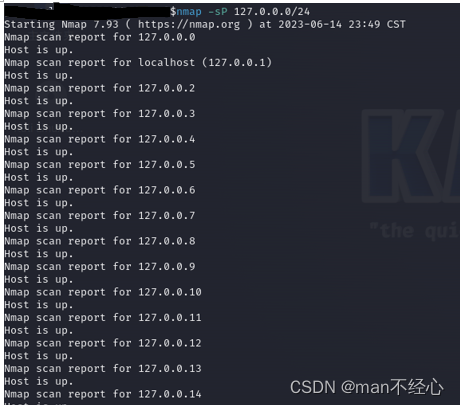

(4)主机发现使用nmap进行主机发现。首先,使用nmap扫描下网段中在线主机数目。nmap -sP 10.1.1.* / nmap -sP 10.1.1.0/24

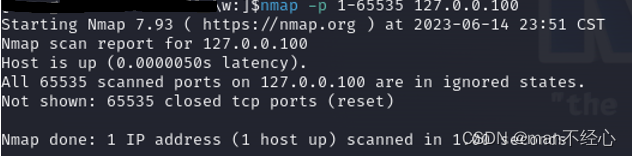

-sP参数和-sn作用相同,也可以把-sP替换为-sn,其含义是使用ping探测网络内存活主机,不做端口扫描。(5) 端口扫描-p参数可以指定要扫描目标主机的端口范围,如,要扫描目标主机在端口范围1~65535开放了哪些端口:

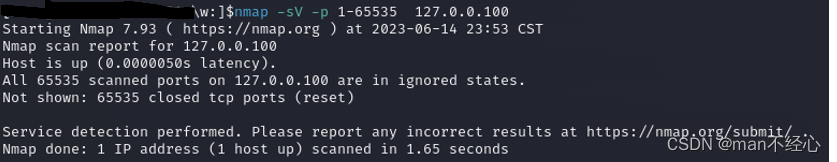

(6) 指纹探测指纹探测就是对目标主机的系统版本、服务版本、以及目标站点所用的CMS版本进行探测,为漏洞发现做铺垫。-O参数可以对目标主机的系统以及其版本做探测:

这样我们就得到目标主机所运行的系统为windows xp如下图所示,可以看到目标主机开放了哪些端口,以及对应的服务。我们还可以加上-sV参数来探测详细的服务版本号:

在对一台主机进行渗透时,服务的版本是很有必要搞清楚的,当知道了服务版本以后,就可以去判断该版本的服务存在哪些漏洞,从而尝试利用该漏洞。 五、实验结果总结对实验结果进行分析,完成思考题目,总结实验的心得体会,并提出实验的改进意见。 )查阅资料,了解什么是渗透测试,渗透测试主要收集哪些信息渗透测试是一种安全评估方法,旨在模拟攻击者的行为,评估信息系统的安全性能。渗透测试是指对目标网络或系统进行模拟攻击,以便找出其中的漏洞和弱点,以加强该网络或系统的安全性。 在渗透测试过程中,收集信息是非常重要的一步。通过收集信息,渗透测试人员可以了解目标网络或系统的基本结构、应用程序、服务、协议、漏洞、用户和密码等敏感信息。 渗透测试主要收集以下信息: 1. IP地址和域名:确定目标网络或系统的位置和范围。 2. 开放的端口和服务:确定目标网络或系统上正在运行的服务或应用程序。 3. 系统架构:确定目标系统的操作系统、硬件和软件配置。 4. 用户名和密码:用于登录到目标系统,以便进行进一步的安全评估和攻击。 5. 安全策略和配置:了解目标系统的安全策略和配置,以便发现漏洞和弱点。 6. 漏洞和弱点:尝试利用目标系统上可能存在的漏洞和弱点。 ②如何利用Kali工具收集服务器和操作系统的信息 1. 扫描网络 使用工具如Nmap,进行网络扫描,以获取目标IP地址和开放端口等信息。 2. 端口扫描 使用端口扫描工具如Netcat或NCat,以获取开放端口的详细信息。 3. 操作系统识别 使用操作系统识别工具如Fingerprint或p0f,对目标主机进行操作系统探测。 4. Web应用扫描 使用Web应用扫描工具如Nikto和Wfuzz,以获取目标主机的Web应用程序信息和漏洞。 5.漏洞扫描 使用漏洞扫描工具如OpenVAS或Nessus对目标主机进行漏洞扫描,以获取可能存在的漏洞和安全缺陷。 6. 数据库扫描 使用工具如SQLmap,对目标主机进行数据库扫描,以获取数据库版本和可能存在的漏洞。 7. 文件系统扫描 使用工具如Dirbuster或Dirb,对目标主机进行目录和文件扫描,以获取文件系统结构和敏感文件。 以上是利用Kali工具收集服务器和操作系统信息的基本步骤,这些工具需要谨慎使用,以避免对目标系统造成不必要的破坏。同时,在进行任何测试之前,请确保获得了合法的授权。 ③Kali Linux中,Nmap网络扫描工具功能主要包括哪些?1. 端口扫描:可以扫描目标主机的开放端口,以便识别可能存在的漏洞、服务和协议等。2. 操作系统指纹识别:可以识别目标主机的操作系统类型和版本,从而有助于定向攻击或安全评估。3. 服务和应用程序指纹识别:可以识别目标主机上的运行中的服务和应用程序类型和版本,从而有助于定向攻击或安全评估。4. 子网探测:可以扫描整个IP地址范围,以便识别目标网络中的所有主机和设备。5. 脚本扫描:可以使用Nmap脚本引擎执行自定义脚本,以便发现更多的信息、漏洞和攻击机会等。6. 性能优化:可以通过调整参数和使用优化技巧,以提高扫描速度和准确性,同时减少 对目标网络的影响。 ④什么是嗅探和欺骗? 嗅探是指利用网络嗅探工具来监视网络通信流量,以便收集数据或监控通信内容。这通常是一种黑客攻击或网络攻击的行为,因为它可以允许攻击者窃取敏感信息,例如密码、信用卡号码等。 欺骗是指用假冒的身份或信息欺骗受害者,使其做出错误的决策。网络欺骗形式多种多样,例如电子邮件欺诈 (phishing)、假冒网站、假冒软件等。欺骗者通常会利用这些手段来窃取受害者的个人信息或获得对他人的非法访问权。 ⑤什么是DDos攻击? DDoS攻击是一种分布式拒绝服务攻击,是指攻击者使用多个计算机或设备对一个目标进行攻击,从而使该目标无法服务正常用户。攻击者通过控制了大量的计算机或者IoT设备的方式,通过向目标发送大量的请求或者无意义的数据包,使得目标系统的处理能力、内存、网络带宽等资源都被耗尽,从而导致目标服务器无法正常响应其它用户的请求。DDoS攻击被认为是网络攻击中最具破坏性的一种攻击方式之一,因为它可以导致目标系统瘫痪,影响业务运行和客户体验。 |

【本文地址】

今日新闻 |

推荐新闻 |