信息收集(自用) |

您所在的位置:网站首页 › 谷歌改密码 › 信息收集(自用) |

信息收集(自用)

|

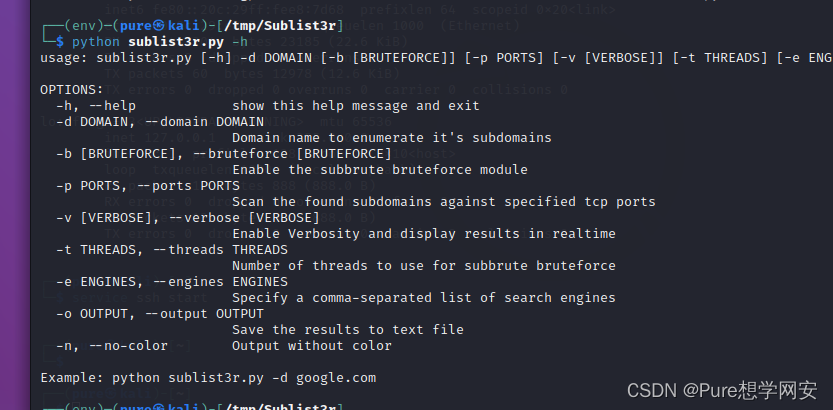

目录 信息收集的作用 收集内容 信息收集-谷歌语法 Nmap 子域名收集的作用 信息收集的作用当我们要对一个目标进行渗透测试的时候,为了防止不知道如何下手,我们要首先获得目标的信息,掌握详细的情况,了解目标的弱点和安全短板,更方便地进行渗透测试。 收集内容目标人物 电话,邮箱,密码,whois.... 目标环境 域名,脚本语音,数据库,中间件,框架,cms,开放端口..... 常见开放端口 端口号21 FTP(文件传输)协议 端口号 23 Telnet(远程登录)协议端口号 80/8080/3128/8081/9080 HTTP协议代理服务器常用端口110 PoP3 Post Office Protocol(E—mail)端口号22 SSH(安全登录)、SCP(文件 传输)、端口重定向端口号69 TFTP()端口号443 HTTPS(超文本传输协议)端口号3389 远程桌面协议(RDP)端口号8080 Oracle XDB FTP服务目标事件 历史漏洞,使用手册,使用说明,通知,公众号... 信息收集-谷歌语法site:找到与指定网站有联系的URL intext:搜索网页正文内容中的指定字符。 inrul:搜索包含有特定字符的URL intitle:搜索网页标题中包含有特定字符的网页。 Nmap功能: 检测存活在网络上的主机(主机发现)检测主机上开放的端口(端口发现或枚举)检测到相应的端口(服务发现)的软件和版本检测到操作系统,硬件系统,以及地址软件检测脆弱性的漏洞(Nmap的脚本)常用的端口扫描命令 -sU UDP扫描 -sS TCP SYN扫描 -sV 扫描系统和程序版本号检测 --scrpt=vuln 全面的漏洞扫描 -n 禁止反向域名解析 -R 反向域名解析 -6 启动ipv6扫描 -v 详细扫描 -p 指定端口扫描 -F 快速扫描 -Pn 禁止ping后扫描,跳过主机发现的过程进行端口扫描 -A 全面的系统扫描 如,命令: nmap -script = vuln 192.168.1.1 使用vuln脚本进行全面的漏洞扫描 nmap -sV -v 扫描系统和程序版本号检测,并且输出详细信息 子域名收集的作用 子域名的作用 扩大渗透测试范围找到目标站点突破口业务边界安全 常见的收集子域名的方式(1)谷歌语法 site: (2)在线爆破 在线枚举爆破工具 (3)证书搜索 基于SSL证书查询子域:https://crt.sh/ (4)DNS搜索 Sublist3r sublist3r是一款python开发的子域名枚举工具,通过各种搜索引擎 (例如Google,Yahoo,Bing,Baidu和Ask)枚举子域。Sublist3r还使用Netcraft,Virustotal,ThreatCrowd,DNSdumpster和ReverseDNS枚举子域。也集合了subbrute的暴力枚举功能。 (5)用户事件 (1)乌云镜像 https://www.anquan.us/ (2)使用手册,通知等等 |

【本文地址】

今日新闻 |

推荐新闻 |