牛逼了【Android逆向】小白也能学会的一个小时破解某猫社区VIP会员! |

您所在的位置:网站首页 › 猫能学会什么 › 牛逼了【Android逆向】小白也能学会的一个小时破解某猫社区VIP会员! |

牛逼了【Android逆向】小白也能学会的一个小时破解某猫社区VIP会员!

|

提到逆向,可能很多朋友会想到Xposed,用Xposed去Hook参数,绕过if判断。没错,用Xposed确实很容易就能达到目的,但是它的限制比较大,手机需要root,并且安装Xposed模块,或者需要跑在VirtualXposed虚拟环境下,增加了使用者的上手成本。 我们这里的破解方式,会直接输出一个破解版Apk,使用者不需要进行任何多余的操作,安装即可使用。 第一步:将原应用 apk 后缀改成 zip,解压出 classes.dex 文件

其实这一步是最难的,逆向最难的在于脱壳,脱壳分两种,手动脱壳(手脱)和机器脱壳(机脱)。什么是脱壳呢?就是很多App在发布到应用市场之前,会进行加固,即加壳,它会把真正的dex文件给"藏"起来,我们就需要通过脱壳的方式去找到应用里真正的dex,才能拿到里面的源码。只有拿到源码并读懂源码(混淆后连蒙带猜),才能找到爆破点,才能修改代码重新编译。 我们这里破解的某猫App,因为它的特殊性质,它上不了市场,也没有加固,最可气的是,它居然不混淆,这让我们破解的难度直线下降。 第二步:使用 dex2jar 将 classes.dex 转成 jar 文件cmd到dex2jar文件夹目录,执行 d2j-dex2jar D://xxx/xxx/classes.dex 得到 jar 文件

静态分析 拿到源码后,首先我们需要找到应用的限制点,绕过App里面的判断。

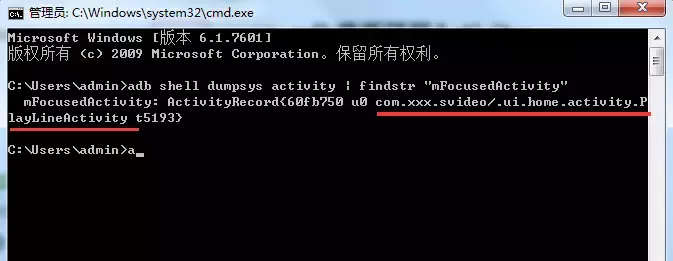

然后分析源码,该从哪里开始入手呢? 我们都知道,一个完整Android应用,可能会存在各种第三方,各种依赖库,这些依赖都会被编译到dex里面,所以这个Jar包里面会存在很多不同包名的类文件,为了方便找到破解应用的包名,我们可以借助adb打印栈顶activity的类全路径: adb shell dumpsys activity | findstr “mFocusedActivity”

activity的包路径已经打印出来了,接下来在 jar 文件里面找到 PlayLineActivity.java 的相关代码。 根据页面Toast提示,很轻松就能定位到爆破点。

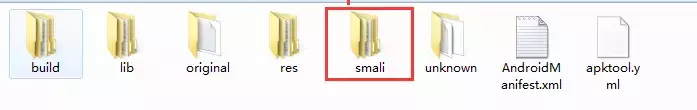

UserUtils.getUserInfo().getIs_vip().equals(“1”) 可以看出,当会员字段为 1 时,说明是会员用户,就会切换至线路2。 Hawk.put(“line”, “2”); 那接下来只需要修改用户实体类 UserModel 的 getIs_vip() 方法,让它永远返回 1 就行了。 破解 dex2jar、jd-gui 都只是分析工具,下面才是真正破解的开始。 Smali简介Dalvik虚拟机和Jvm一样,也有自己的一套指令集,类似汇编语言,但是比汇编简单许多。我们编写的Java类,最后都会通过虚拟机转化成Android系统可以解读的smali指令,生成后缀为 .smali 的文件,与Java文件一一对应 (也可能会比Java文件多,典型的比如实现某个接口的匿名内部类),这些smali文件就是Dalvik的寄存器语言。 只要你会java,了解android的相关知识,就能轻松的阅读它, 所以,我们真正需要修改的东西,是 java 代码对应的 smali 指令。 反编译我们利用apktool工具,来提取apk里面的 smali文件。 cmd到apktool文件夹下面,执行 (你也可以配置环境变量,这样会方便一些) apktool.bat d -f [apk输入路径] [文件夹输出路径]

反编译成功后,打开smali文件夹,找到 UserModel.java 对应包名下的 UserModel.smali 文件。 爆破找到了爆破文件,找到了爆破点,接下来就可以对 UserModel.smali 文件进行爆破了(为什么叫爆破,我也不知道,行内都是这样叫的,感觉高大上,其实就是修改文件)。 用编辑器打开 UserModel.smali ,找到 getIs_vip 方法

可以看到,它返回了成员变量 is_vip 的值,我们只需要把它的返回值修改成 1 就行了。 如果对smali指令不熟悉,你可以花10分钟去了解一下smali的基本语法。

定义一个string类型的常量 v1,赋值为 1,并将它返回出去。 动态调试破解的这个好像太简单了,都省掉了调试步骤,那就直接 保存,搞定! 回编 接下来把反编译生产的文件夹又重新回编成 apk。 重新打包cmd到apktool文件夹下面,执行 apktool b [文件夹输入路径] -o [apk输出路径] 如果修改smali文件没有问题的话,就可以正常生成一个新的 apk 文件。

这时候直接将重新打包的apk文件拿去安装是不行的,因为之前zip解压的目录中,META-INF 文件夹就是存放签名信息,为了防止恶意串改。 所以我们需要对重新打包的apk重新签名。 重新签名首先准备一个 .jks 的签名文件,这个开发android的同学应该很熟悉了。 配置了JDK环境变量,直接执行: jarsigner -verbose -keystore [签名文件路径] -storepass [签名文件密码] -signedjar [新apk输出路径] -digestalg SHA1 -sigalg MD5withRSA [旧apk输入路径] [签名文件别名]

最后在你的文件夹下面,就可以看到一个 某猫VIP破解版.apk。 安装并验证功能

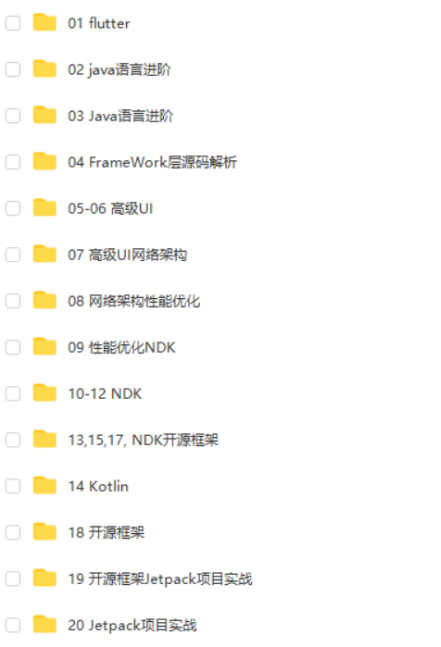

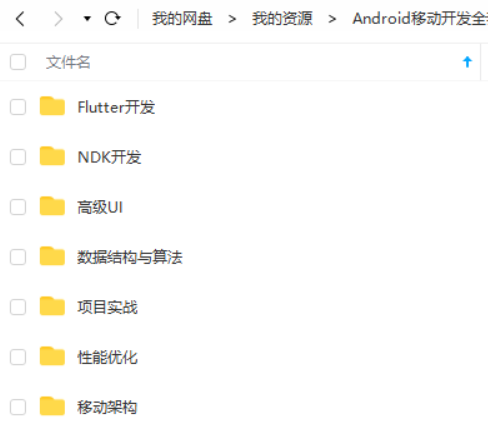

总结 自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。 深知大多数初中级Android工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则近万的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前! 因此收集整理了一份《2024年Android移动开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

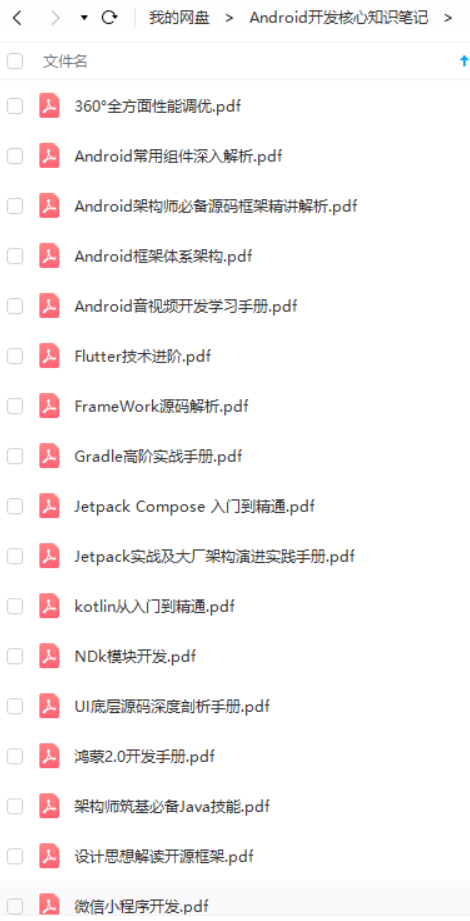

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化! 由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新! 如果你觉得这些内容对你有帮助,可以扫码获取!!(备注:Android)  最后

最后

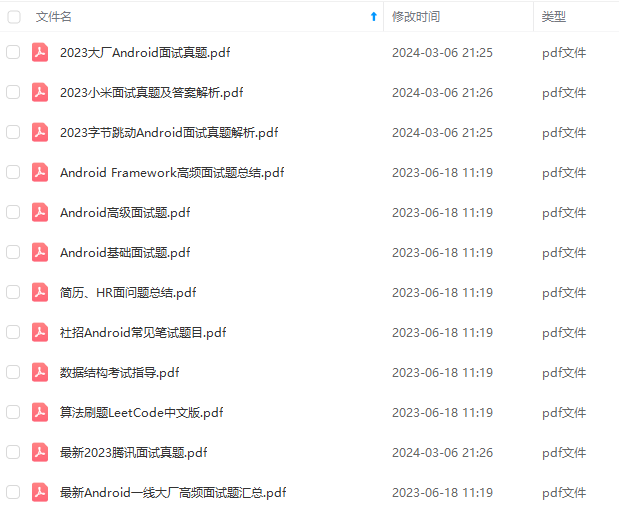

其实Android开发的知识点就那么多,面试问来问去还是那么点东西。所以面试没有其他的诀窍,只看你对这些知识点准备的充分程度。so,出去面试时先看看自己复习到了哪个阶段就好。 上面分享的腾讯、头条、阿里、美团、字节跳动等公司2019-2021年的高频面试题,博主还把这些技术点整理成了视频和PDF(实际上比预期多花了不少精力),包含知识脉络 + 诸多细节,由于篇幅有限,上面只是以图片的形式给大家展示一部分。 【Android思维脑图(技能树)】 知识不体系?这里还有整理出来的Android进阶学习的思维脑图,给大家参考一个方向。

【Android高级架构视频学习资源】 《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取! 试题**,博主还把这些技术点整理成了视频和PDF(实际上比预期多花了不少精力),包含知识脉络 + 诸多细节,由于篇幅有限,上面只是以图片的形式给大家展示一部分。 【Android思维脑图(技能树)】 知识不体系?这里还有整理出来的Android进阶学习的思维脑图,给大家参考一个方向。 [外链图片转存中…(img-MEsk0H6M-1713685993883)] 【Android高级架构视频学习资源】 《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取! |

【本文地址】

今日新闻 |

推荐新闻 |