KB5025885:如何针对与 CVE |

您所在的位置:网站首页 › 怎么更改windows账户 › KB5025885:如何针对与 CVE |

KB5025885:如何针对与 CVE

|

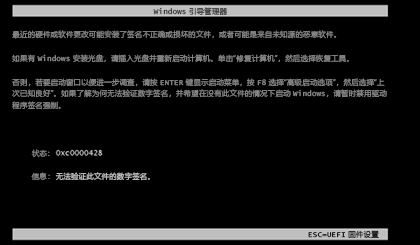

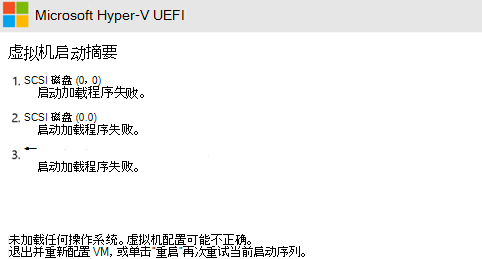

更改日期 更改说明 2023 年 5 月 11 日 在“部署指南”部分的步骤 1 中添加了有关升级到 Windows 11 版本 21H2 或 22H2 或某些版本的 Windows 10 的“警告”注释。 2023 年 5 月 10 日 阐明了即将推出使用最新累积更新的可下载 Windows 媒体 更正了单词“禁止”(Forbidden) 的拼写 2023 年 5 月 9 日 向“适用对象”部分添加了其他受支持的版本 更新了“采取操作”部分的步骤 1 更新了“删除准则”部分的步骤 1 更正了“删除准则”部分的步骤 3a 中的命令 更正了“排查启动问题”部分中 Hyper-V UEFI 映像的位置 通知重要: 所有客户都应应用 2023 年 5 月 9 日 Windows 安全更新。 本文适用于应采取其他步骤来为 BlackLotus UEFI bootkit 利用的公开披露的安全启动绕过实施安全缓解措施的客户,BlackLotus UEFI bootkit 需要对设备进行物理或管理访问。 警告: 在设备上启用此问题的缓解措施(即已应用吊销)后,如果继续在该设备上使用安全启动,则无法还原。 即使磁盘重新格式化也不会删除吊销(如果已应用)。 在将本文中概述的吊销应用到设备之前,请注意所有可能的影响并进行全面测试。 本任务的内容摘要 采取操作 影响范围 了解 API 避免可启动媒体出现问题 部署指南 正在更新可启动媒体 更新时间 Windows 事件日志错误 常见问题解答 (FAQ) 排查启动问题 参考 摘要本文介绍如何使用由 CVE-2023-24932 跟踪的 BlackLotus UEFI bootkit 来防止安全启动安全功能绕过公开披露,以及如何启用保护和指南来更新可启动媒体。 bootkit 是一个恶意程序,旨在尽早在设备的序列中加载,以便控制操作系统启动。 安全启动 建议 Microsoft 通过 Windows 内核的受信任启动序列从统一可扩展固件接口 (UEFI) 创建安全且受信任的路径。 安全启动有助于防止启动序列中的 bootkit 恶意软件。 禁用安全启动会使设备面临被 bootkit 恶意软件感染的风险。 修复 CVE-2023-24932 中所述的安全启动绕过需要撤消启动管理器。 这可能会导致某些设备的启动配置出现问题。 2023 年 5 月 9 日的安全更新提供了配置选项,用于手动启用安全启动绕过保护,但不会自动启用这些保护。 在启用这些保护之前,必须验证设备和所有可启动媒体是否已更新并准备好进行此安全强化更改。 使用 Microsoft 基于云的解决方案的客户应遵循 更新可启动媒体/Azure 云 中的指南。 采取操作重要说明在转到下一步之前,必须按以下顺序完成步骤。 如果未按顺序完成所有步骤,则可启动媒体将无法启动。 在所有受支持的版本上安装 2023 年 5 月 9 日的更新,然后在应用吊销之前重启设备。 使用 2023 年 5 月 9 日或之后发布的 Windows 更新更新可启动媒体。 如果不创建自己的媒体,则需要从 Microsoft 或设备制造商 (OEM) 获取更新后的官方媒体。 应用吊销以防止 CVE-2023-24932 中的漏洞。 影响范围启用了安全启动保护的所有 Windows 设备都受此问题影响,包括本地物理设备和某些虚拟机 (VM) 或基于云的设备。 保护适用于受支持的 Windows 版本。 有关完整列表,请参阅 CVE-2023-24932。 Linux 也受此问题影响。 Microsoft 一直在与主要 Linux 发行版的代表进行协调,以使其修复可用于其操作系统。 必须联系 Linux 发行版的支持人员,以获取有关缓解 Linux 设备此问题的指导。 云服务 根据 共享责任模型,Microsoft 将使用为所有 软件即服务 (SaaS) 安装 2023 年 5 月 9 日的安全启动更新,平台即服务 (PaaS)安全部署做法。 对于在启用了安全启动的 Azure 上运行的 Windows 基础结构即服务 (IaaS) 服务(受信任的启动 VM 或 机密 VM),必须对本地 Windows 设备执行相同的步骤。 了解 API若如本文所述发生 BlackLotus UEFI bootkit 攻击,攻击者必须获得设备上的管理权限或获得对设备的物理访问权限。 这可以通过物理或远程访问设备来实现,例如使用虚拟机监控程序访问 VM/云。 攻击者通常会使用此漏洞继续控制他们已可以访问并可能操纵的设备。 本文中的缓解措施具有预防性,但无法纠正。 如果设备已泄露,请与安全提供商联系以获取帮助。 如果使用安全启动并错误地执行本文中的步骤,则可能无法从媒体启动或恢复设备。 如果媒体未正确更新,这可能会阻止你使用恢复介质(如光盘或外部驱动器)或网络启动恢复。 避免可启动媒体出现问题由于 CVE-2023-24932 所需的安全更改以及本文中所述,吊销必须应用于受支持的 Windows 设备。 应用这些吊销后,设备将有意无法使用恢复或安装介质启动,除非此介质已使用 2023 年 5 月 9 日或之后发布的安全更新进行更新。 这包括可启动媒体,如光盘、外部驱动器、网络启动恢复和还原映像。 重要: 在“部署指南”部分的“步骤 3:应用”中应用吊销之前,必须完成“步骤 2:更新”。 受此问题影响的可启动媒体和恢复媒体的示例 使用 创建恢复驱动器创建的可启动媒体。 注意: 2023 年 5 月 9 日或之后发布的更新不支持“创建恢复驱动器”功能,不能用于还原启用了吊销的设备。 我们正寻求一种解决方案,并会在即将发布的版本中提供更新。 在安装 2023 年 5 月 9 日或之后发布的更新之前映像的 Windows 备份。 在设备上启用吊销后,这些设置将无法直接用于还原 Windows 安装。 由客户、设备制造商 (OEM) 或企业创建的自定义 CD/DVD 或恢复分区 ISO(通过下载或使用 ADK) 网络启动 Windows 部署服务 预启动执行环境启动服务(PXE 启动服务) Microsoft 部署工具包 HTTPS 启动 OEM 安装和恢复媒体 来自 Microsoft 的官方 Windows 媒体,包括: 零售媒体 媒体创建工具 (ISO 或 USB 驱动器) VLSC Visual Studio 订阅服务器下载 USB 驱动器 Windows PE 物理硬件或虚拟机上安装的 Windows Windows 验证 OS 注释 通过熟悉的渠道(包括 Microsoft 软件下载、Visual Studio 订阅和批量许可服务中心)很快可从 Microsoft 下载 Windows 媒体、更新最新的累积更新。 请返回此处查看可用性。 部署指南若要部署更新并应用吊销,请执行以下步骤。 1 安装。 在受支持的 Windows 设备上安装 2023 年 5 月 9 日或之后发布的 Windows 月度服务更新。 这些更新包括针对 CVE-2023-24932 的保护,但默认情况下未启用。 在继续执行步骤 2 和步骤 3 之前,请确保重启设备以完成更新安装。 注释 我们正在努力为即将发布的版本开发可以应用于 WinRE 分区的 SafeOS 动态更新。 OEM 应继续遵循更新 WinRE 的标准指南。 不要从已应用吊销的设备上的 EFI 分区中删除吊销文件 (SKUSIPolicy.p7B)。 此说明将在 SafeOS 动态更新可用时更新。 警告如果将设备升级到 Windows 11 版本 21H2、Windows 11 版本 22H2 或某些版本的 Windows 10,则可能无法启动升级后的 Windows 版本。 安装 2023 年 5 月 9 日或之后发布的 Windows 更新并启用吊销后,可能会出现此问题。 未应用吊销的设备上不会出现此问题。 我们已知晓此问题,并正在努力解决它。 请参阅排查启动问题部分,了解如果设备在启用吊销后无法启动应如何恢复。 备注 从 Windows 10 更新到使用支持包的更高版本 Windows 10 不受此问题影响。 使用支持包更新 Windows 10 的一个示例是从 Windows 10 版本 20H1 升级到 Windows 10 版本 22H2。 2.更新可启动媒体 更新 Windows 的任何可启动媒体和完整备份,以确保它包含 2023 年 5 月 9 日或之后发布的 Windows 更新中的更新文件。 请参阅 更新可启动媒体 部分中的详细信息。 使用 2023 年 5 月 9 日或之后发布的 Windows 更新媒体可确保媒体将继续在环境中的所有设备上启动。 安装这些更新后,需要重新创建在安装 2023 年 5 月 9 日或之后发布的 Windows 更新之前映像的 Windows 备份。 在设备上启用吊销后,这些设置将无法直接用于还原 Windows 安装。 如果不创建自己的媒体,则需要从 Microsoft、设备制造商 (OEM) 或云提供商处获取更新的官方媒体。 如果不清楚是否已更新可启动媒体,则可能需要在安装了 2023 年 5 月 9 日或之后发布的更新并应用吊销的 Windows 设备上对其进行测试。 有关更新可启动媒体的信息和步骤,请参阅“更新可启动媒体”部分。 3 应用吊销 吊销文件作为 2023 年 5 月 9 日或之后发布的更新的一部分提供。 这些文件包括“代码完整性启动策略”和“安全启动 UEFI 禁止列表”更新。 必须应用这些吊销文件,才能完全防止 CVE-2023-24932所描述的漏洞。 必须在所有 Windows 设备上完成以下步骤(步骤 3a 到步骤 3e)以应用吊销。 警告 应用吊销后,未更新的可启动媒体将不再按预期工作。 在遵循有关可启动媒体的指导之前,请勿继续执行“步骤 3:应用”。 3a 应用代码完整性启动策略 代码完整性启动策略 (SKUSiPolicy.p7b) 使用 Windows 的代码完整性功能来防止在启用安全启动时加载不受信任的 Windows 启动管理器。 安装 2023 年 5 月 9 日或之后发布的 Windows 更新后,具有 EFI 系统分区的设备可以使用以下步骤将代码完整性启动策略复制到设备 EFI 分区。 打开以管理员身份运行的命令提示符窗口,键入以下每个命令,然后按 Enter 将代码完整性启动策略复制到设备 EFI 分区。 mountvol q: /S xcopy %systemroot%\System32\SecureBootUpdates\SKUSiPolicy.p7b q:\EFI\Microsoft\Boot mountvol q: /D 注意: 部署 SKUSiPolicy.p7b 吊销(策略)文件后,不应将其删除。 如果文件已删除,则设备可能无法再启动。 如果设备未启动,请参阅本文档的 启动问题疑难解答 部分。 不要在任何可启动媒体(ISO、USB、DVD 等)上手动复制 SKUSIPolicy.p7b 策略文件(包含吊销)。 仅对 Windows 设备执行以下步骤。 3b 应用安全启动 UEFI 禁止列表 (DBX) UEFI 禁止列表 (DBX) 用于阻止加载不受信任的模块。 安装 2023 年 5 月 9 日或之后发布的 Windows 更新后,打开以管理员身份运行的命令提示符窗口,键入以下命令,然后按 Enter: reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x10 /f 3c 重启设备 在步骤 3a 和 3b 中应用两个吊销后,必须重新启动设备以启用吊销保护。 3e 请等待至少 5 分钟,然后再次重启设备 重要提示:需要再次重启才能完全初始化吊销保护。 3 天 验证安装和吊销列表是否已成功应用 请参阅 与 CVE-2023-24932 相关的 Windows 事件日志错误了解如何验证它是否已成功应用。 正在更新可启动媒体更新可启动媒体对于确保安装新的启动管理器和其他支持文件非常重要,以便在应用缓解措施后启动设备。 理想情况下,应在设备上应用吊销之前更新可启动媒体。 重要说明 请 不要 在可启动媒体(ISO、USB、DVD 等)上应用更新的 SKUSIPolicy.p7b 文件(包含吊销)。 2023 年 5 月 9 日或之后发布的更新中的 SKUSIPolicy.p7b 文件应仅应用于 Windows 设备。 注意 通过熟悉的渠道(包括 Microsoft 软件下载、Visual Studio 订阅和批量许可服务中心)很快可从 Microsoft 下载 Windows 媒体(ISO 文件)、更新最新的累积更新。 如果此媒体适用于你的设备和配置,则无需按照以下手动步骤创建更新的可启动媒体。 如果将可启动媒体用于个人 Windows 设备,则可能需要在应用吊销之前执行以下一项或多项操作: 对于所有受支持的 Windows 11 和 Windows 10 版本,如果现有可启动媒体无法启动,请参阅重新安装 Windows中的 “创建安装介质”部分。 如果使用个人备份软件保存设备的内容,请务必在安装日期为 2023 年 5 月 9 日或之后的 Windows 更新后运行完整备份。 如果使用可启动磁盘映像 (ISO)、CD-ROM 或 DVD 媒体,请按照此处的说明更新媒体。 企业版 查看使用动态更新更新 Windows 安装媒体的 综合指南和脚本 如果支持环境中的网络启动或恢复方案,则需要使用 2023 年 5 月 9 日或之后发布的更新更新来更新所有媒体和图像。 这可能包括以下启动或恢复选项: Microsoft 部署工具包 Microsoft Endpoint Configuration Manager Windows 部署服务 PXE 启动 HTTPS 启动和其他网络启动方案 执行此操作的一种方法是在这些方案所提供的映像上使用 DISM 脱机包安装 。 这包括更新这些服务提供的启动文件。 如果使用备份软件将 Windows 安装的内容保存到恢复映像中,请务必在安装 2023 年 5 月 9 日或之后发布的 Windows 更新后运行完整备份。 除了 Windows 操作系统分区之外,请务必备份 EFI 磁盘分区。 清楚地标识在 2023 年 5 月 9 日更新之前进行的备份与 2023 年 5 月 9 日更新后进行的备份。 使用基于 Windows Server 2012、Windows 8.1 或 Windows Server 2012 R2 的 Windows 预安装环境 (Windows PE) 和 Windows 恢复环境 (WinRE) 的媒体将只需要启动管理器文件 bootmgfw.efi 和 bootx64.efi 或 bootia32.efi(具体取决于设备体系结构)。 请勿使用此方法更新任何其他版本的 Windows 的媒体。 Windows 电脑 OEM 查看使用动态更新更新 Windows 安装媒体的 综合指南和脚本 云服务 Microsoft 将根据需要在 Microsoft 托管的云服务上安装这些保护。 使用客户管理的云解决方案的企业应在经过全面测试后基于风险配置文件安装这些更新。 支持 Hyper-V 第 1 代 VM 和非安全启动的设备不受 CVE-2023-24932 中的安全问题影响,吊销不适用于这些设备。 仍应在所有受支持的 Windows 版本上安装 2023 年 5 月 9 日或更高版本发布的更新。 Azure SaaS 和 PaaS 根据“共享责任”模型,Microsoft 正在安装适用于 SaaS 和PaaS Azure 服务的 2023 年 5 月 9 日更新中发布的 CVE-2023-24932 更新。 Microsoft 使用 安全部署做法 (SDP) 部署这些更新。 Azure laaS 对于基于 IaaS 的服务,需要缓解此漏洞的客户可以安装 2023 年 5 月 9 日或之后发布的 Windows 更新,并配置吊销设置。 请注意,此修补程序和关联的配置将为已启用安全启动的客户提供保护。 如果客户需要防范 bootkit 样式攻击,则可以启用安全启动。 有关更多详细信息,请参阅 部署启用 了受信任启动的 VM。 更新时间更新将按如下所示发布: 初始部署阶段 此阶段从 2023 年 5 月 9 日发布的更新开始,并提供基本缓解措施, 第二个部署 此阶段从 2023 年 7 月 11 日发布的更新开始,这增加了对缓解此问题的支持。 强制措施 使缓解措施永久性的最终强制阶段。 暂定计划在 2024 年第一季度。 备注 此发布计划可能会在以后进行修订。 在此版本中,为了缓解 CVE-2023-24932,2023 年 5 月 9 日的 Windows 更新将包括: 2023 年 5 月 9 日或之后发布的 Windows 更新,用于解决 CVE-2023-24932 中讨论的漏洞。 对 Windows 启动组件的更改。 可以手动应用的两个吊销文件(代码完整性策略和更新的安全启动禁止列表 DBX)。 2023 年 7 月 11 日或之后发布的 Windows 更新添加了以下内容: 允许更轻松、自动化地部署吊销文件(代码完整性启动策略和安全启动禁止列表 DBX)。 新的事件日志事件可用于报告吊销部署是否成功。 适用于 Window Recovery Environment (WinRE) 的 SafeOS 动态更新包。 当针对强制阶段发布更新时,它们将添加以下内容: 在将 Windows 更新安装到所有受影响的系统后,将以编程方式强制执行吊销(代码完整性启动策略和安全启动禁止列表),且不禁用任何选项。 我们正在寻找机会加速此计划(如果可能)并在此处宣布任何更新。 与 CVE-2023-24932 相关的 Windows 事件日志错误除了 现有的安全启动 DBX 相关事件,在安装 2023 年 5 月 9 日或之后发布的 Windows 更新后,还添加了一个新事件,以帮助部署缓解措施。 事件 ID 1035成功将 DBX 更新应用到固件后,将记录事件 ID 1035。 事件日志 系统 事件源 TPM-WMI 事件 ID 1035 级别 信息 错误消息文本 已成功应用安全启动 Dbx 更新 常见问题解答 (FAQ)应用吊销后,需要更新可启动媒体。 请参阅更新可启动媒体部分。 按照“故障排除启动问题”部分中的指南进行操作。 如果从 EFI 分区中删除 SKUSIPolicy.p7b 文件或删除或重新格式化了 EFI 分区,WinRE 将查找 SKUSIPolicy.p7b 文件,但找不到该文件。 这将导致 WinRE 无法启动。 按照“故障排除启动问题”部分中的指南进行操作。 在应用吊销之前,请使用 2023 年 5 月 9 日或更高版本发布的更新更新所有 Windows 操作系统。 在应用吊销后,你可能无法启动任何尚未更新到 2023 年 5 月 9 日发布的更新的 Windows 版本。 按照下面的“故障排除启动问题”部分中的指南进行操作。 需要更新可启动媒体。 更新所有已安装的 Windows 版本并更新可启动媒体后,可以应用吊销,如应用吊销步骤中所述 。 请参阅“故障排除启动问题”部分。 排查启动问题如果已应用吊销,并且启动管理器不是来自 2023 年 5 月 9 日或之后发布的 Windows 更新,则可能会显示以下错误。 错误图像 错误文本 对于 Windows 11 和大多数版本的Windows 10,如果启动管理器不是最新的,则可能会收到此错误。

Windows 引导管理器 最近的硬件或软件更改可能安装了未正确签名或损坏的文件,或者可能是来自未知来源的恶意软件。 如果你有 Windows 安装光盘,请插入光盘并重新启动计算机。 单击“修复计算机”,然后选择恢复工具。 否则,若要启动 Windows 以便可以进一步调查,请按 Enter 键显示启动菜单,按 FS 选择“高级启动选项”,然后选择“上次已知良好”。 如果了解为何无法验证数字签名,并希望在没有此文件的情况下启动 Windows,请暂时禁用驱动程序签名强制。 状态: 0xc0000428 信息: 无法验证此文件的数字签名。 对于 Windows 10 企业版 LTSB,如果启动管理器不是最新的,则可能会收到此错误。

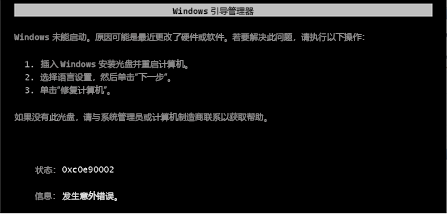

Windows 引导管理器 Windows 无法启动。 最近的硬件或软件更改可能是原因。 若要修复问题: 插入 Windows 安装光盘并重启计算机。 选择语言设置,然后单击“下一步”。 单击“修复计算机”。 如果没有此光盘,请与系统管理员或计算机制造商联系以获取帮助。 状态: OxcOe90002 信息: 发生意外错误。 如果在应用吊销后已删除 SKUSIPolicy.p7b 文件,则在启动 Microsoft Hyper-V UEFI 时,可能会收到以下错误。

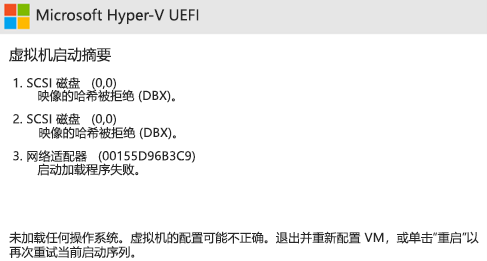

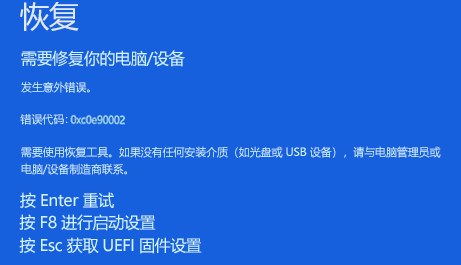

Microsoft Hyper-V UEFI 虚拟机启动摘要 SCSI 磁盘 (0,0) 映像的哈希被拒绝 (DBX)。 SCSI 磁盘 (0,0) 映像的哈希被拒绝 (DBX)。 网络适配器 (00155D96B3C9) 启动加载程序失败。 未加载任何操作系统。 虚拟机的配置可能不正确。 退出并重新配置 VM,或单击“重启”以再次重试当前启动序列。 若要缓解这些错误,请执行以下步骤: 必须暂时禁用安全启动。 按照“禁用安全启动”中的步骤操作。 如果使用的是 Surface 设备,则必须按照“打开 Surface UEFI”菜单中的步骤操作。 将设备启动到 Windows。 如果系统配置为启动多个版本的 Windows,请启动最新版本的 Windows。 安装 2023 年 5 月 9 日或更高版本发布的更新(如果尚未安装)。 打开以管理员身份运行的命令提示符窗口,分别键入每个命令,然后按 Enter: mountvol q: /S xcopy %systemroot%\Boot\EFI\bootmgfw.efi q:\EFI\Microsoft\Boot xcopy %systemroot%\Boot\EFI\bootmgfw.efi q:\EFI\Boot\boot.efi xcopy %systemroot%\system32\SecureBootUpdates\SKUSiPolicy.p7b q:\EFI\Microsoft\Boot mountvol q: /D 其中,为 x64、ia32 或 aa64,具体取决于设备的体系结构。 可以通过键入以下命令来确定这一点,然后按输入: dir q:\EFI\Microsoft\Boot*.efi 重启设备,并按照“重新启用安全启动”中的说明操作。 错误图像 错误文本 如果在应用吊销后已删除 SKUSIPolicy.p7b 文件,则在启动Windows 10或 Windows 11 时,可能会收到以下错误。

Recovery 需要修复你的电脑/设备 发生了意外错误。 错误代码:0xc0e90002 需要使用恢复工具。 如果没有任何安装介质(如光盘或 USB 设备),请与电脑管理员或电脑/设备制造商联系。

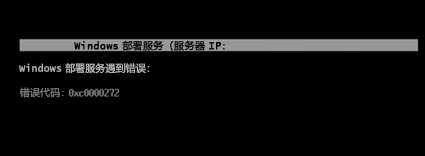

Microsoft Hyper-V UEFI 虚拟机启动摘要 SCSI Disk (0,0) The boot loader failed. SCSI Disk (0,0) The boot loader failed. Network Adapter (00155D96B3C9) The boot loader failed. No operating system was loaded. Your virtual machine may be configured incorrectly. 退出并重新配置 VM,或单击“重启”以再次重试当前启动序列。 若要缓解这些错误,请执行以下步骤: 需要暂时禁用安全启动。 为此,请按照 禁用安全启动中的步骤操作。 如果使用的是 Surface 设备,则需要按照“打开 Surface UEFI”菜单中的步骤操作。 将设备启动到 Windows。 如果系统配置为启动多个版本的 Windows,请启动最新版本的 Windows。 安装 2023 年 5 月 9 日或之后发布的更新(如果尚未安装)。 打开以管理员身份运行的命令提示符窗口,分别键入以下每个命令,然后按 Enter: mountvol q: /S xcopy %systemroot%\Boot\EFI\bootmgfw.efi q:\EFI\Microsoft\Boot xcopy %systemroot%\Boot\EFI\bootmgfw.efi q:\EFI\Boot\boot.efi xcopy %systemroot%\system32\SecureBootUpdates\SKUSiPolicy.p7b q:\EFI\Microsoft\Boot mountvol q: /D 其中, 为 x64、ia32 或 aa64,具体取决于设备的体系结构。 可以通过键入以下命令来确定这一点,然后按输入: dir q:\EFI\Microsoft\Boot*.efi 重启设备,并按照“重新启用安全启动”中的说明操作。 错误图像 错误文本 Windows 部署服务/PxE 网络启动错误

Windows 部署服务冰(服务器 IP: nnn.nnn.nnn.nnn) Windows 部署服务遇到错误: 错误代码:0xc0000272 若要缓解此错误,请执行以下步骤: 使用 DISM 脱机包安装将 2023 年 5 月 9 日或更高版本的更新应用 到部署服务器上的 boot.wim 或 WinPE 映像。 参考使用 CVE-2022-21894 调查攻击的指南:BlackLotus 市场活动 安全启动 在已注册的 Windows 设备上启用安全启动 有关应用 DBX 更新时生成的事件,请参阅以下文章: KB5016061:解决易受攻击和吊销的启动管理器问题 |

【本文地址】

今日新闻 |

推荐新闻 |