使用burp暴力破解无重定向页面的数字密码和抓取文本验证码 |

您所在的位置:网站首页 › 六位纯数字暴力破解教程手机 › 使用burp暴力破解无重定向页面的数字密码和抓取文本验证码 |

使用burp暴力破解无重定向页面的数字密码和抓取文本验证码

|

author:criedcat 本文简单写一些burp暴力破解的文章来提交博客。技术有限,我就写一些主要的操作技巧。 本来我是做一道CTF题目才和一个老师学得的burp的暴力破解,最终,因为有些题目确实是并非是熟练使用工具就能解决的,有时候,我们要自写python的脚本,下载,引用一些库,我们才能解决一些CTF真正考验技术的题目。 以下为介绍burp的爆破的使用。

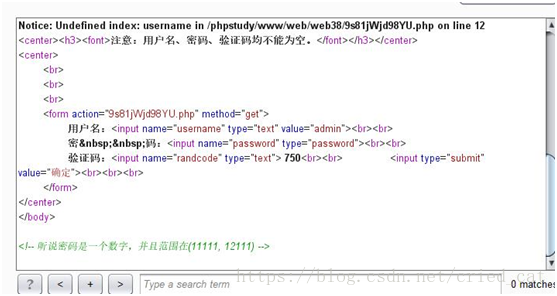

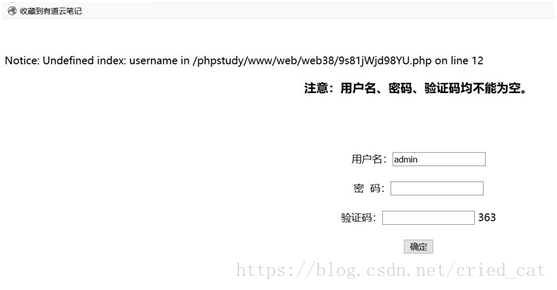

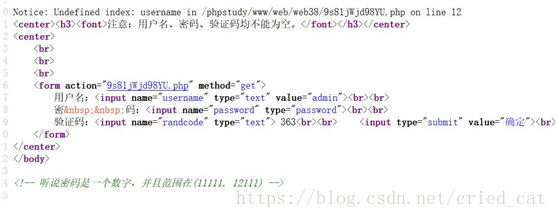

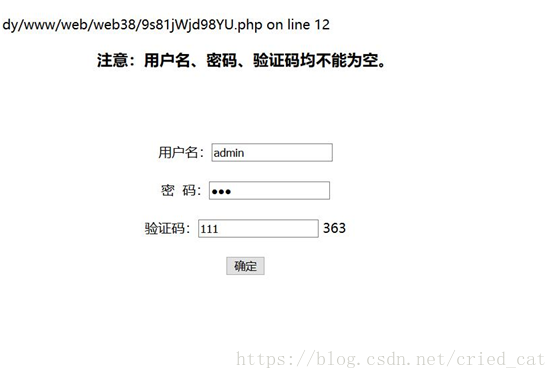

要求:爆破页面,没有数据库查不出后重定向到陌生页面的行为;验证码低级(本文的实验是,验证码是文本类型且直接在html中) 上图的363就是这个html的验证码

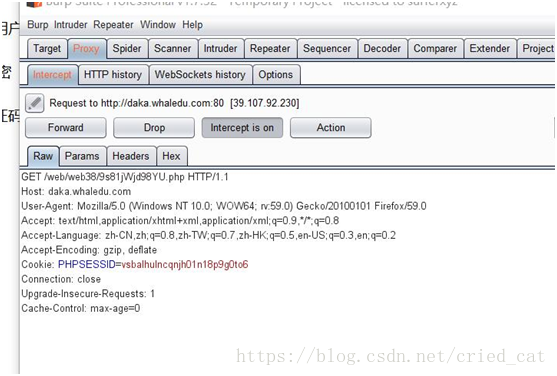

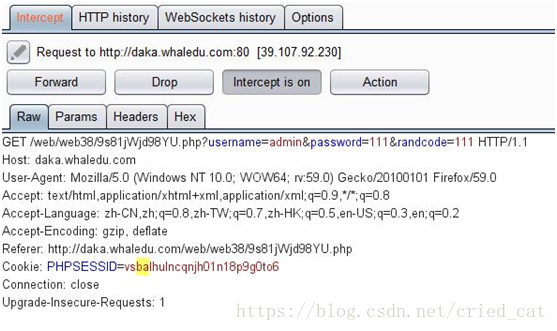

打开burp,设置代理。 开始抓包,千万记得,这时候是把登陆页面刷新,而不是点击确定。我们就看到burp已经抓好包了。

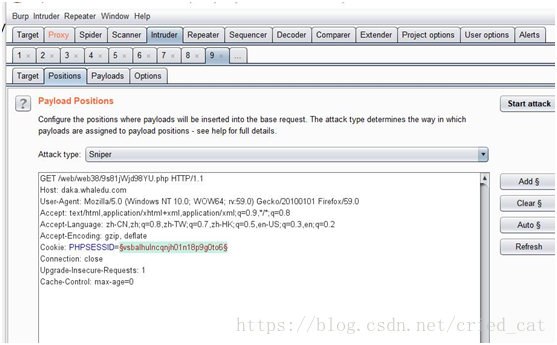

然后发送到intruder中 嗯,清掉$$, 然后回到浏览器

随便写一些东西 点击确定 我们又抓到一个包 ?username=admin&password=111&randcode=111 我们把上面的这句话粘贴到intruder中

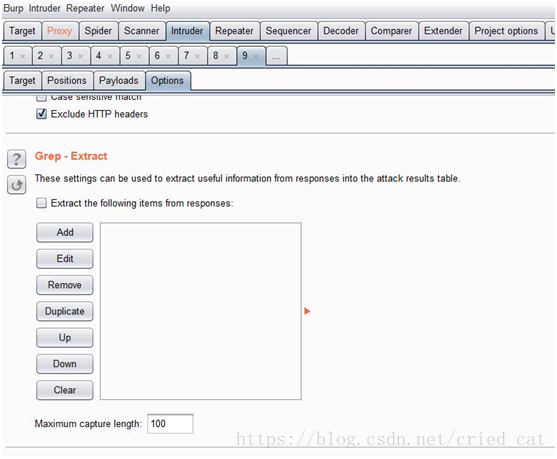

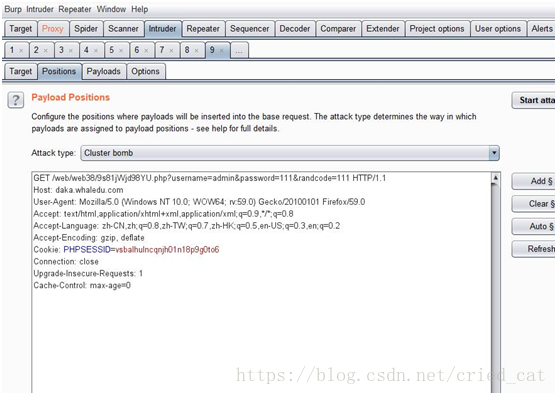

把sniper改为cluster bomb(英文是集束炸弹的意思,网安世界里它怎么翻译的我不知道) 进入option

找到这里,grep extract 点击add

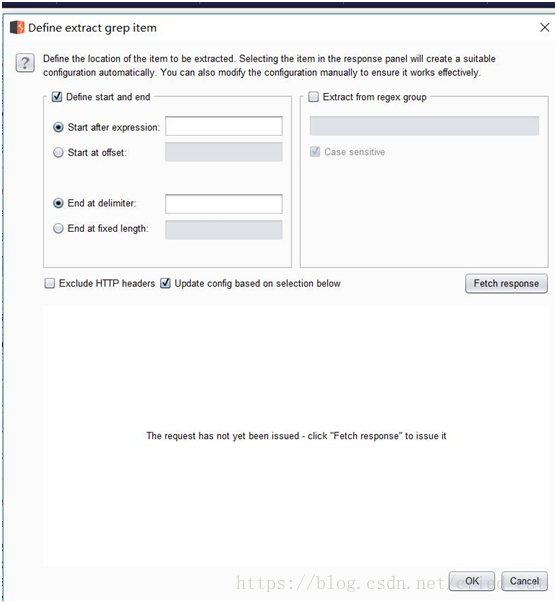

再点击 fetch response

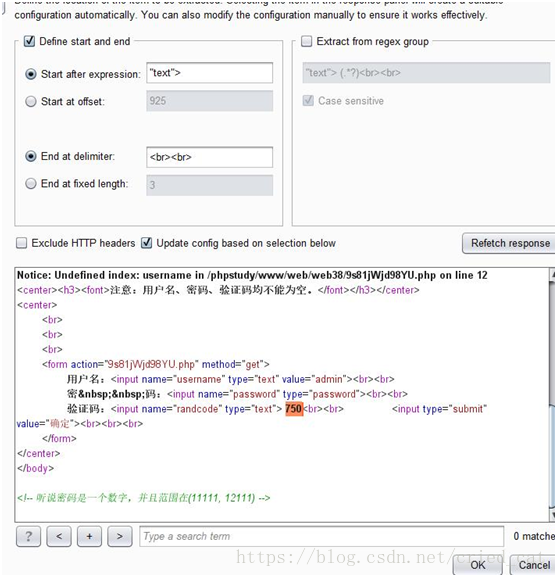

然后翻到这里,我们把750(就是验证码的值)标为高亮就行

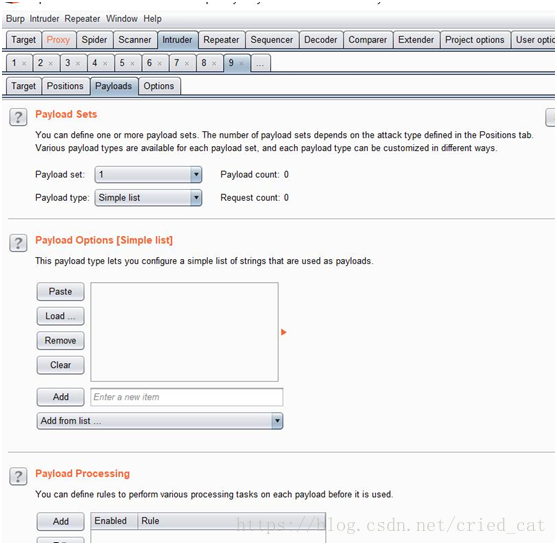

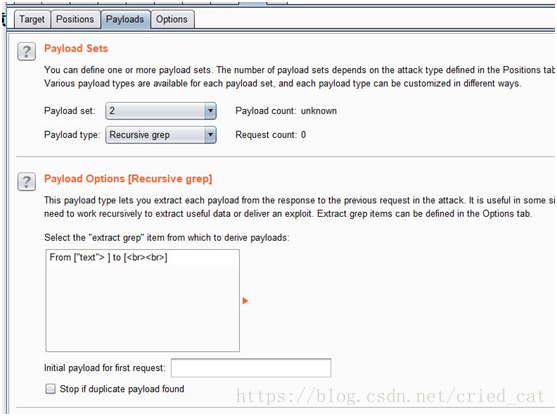

我们可以看到它是按照前后的相对位移进行的抓取 点击ok 进入intruder的payloads

payload type改为number

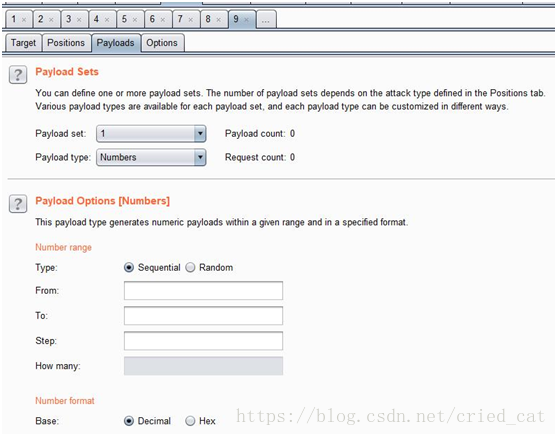

这里的表单一看就知道怎么设置。起始数字,步长,终结数字。 填完后,把set换成2 把payload类型换一下,然后自动就出现下图

最终,我们进入option中把线程,时延设置一下后 就可以start attack了

|

【本文地址】

今日新闻 |

推荐新闻 |

就是这个。

就是这个。

把pwd和randcode加上双$就行

把pwd和randcode加上双$就行