关于WiFi握手包解密操作 |

您所在的位置:网站首页 › wpa加密如何破解 › 关于WiFi握手包解密操作 |

关于WiFi握手包解密操作

|

当我们用Aircrack-ng抓取到握手包时,我们会发现它们都是被加密过的,里面是清一色的802.11协议数据 我的密码:我的SSID 此格式作为密钥然后点击ok即可让wireshark尝试解密数据包 当你连接陌生WiFi,那么别人就可以这样分析你接入后的一些操作,这里提醒大家不要随便理解陌生免费的WiFi哦。 |

【本文地址】

今日新闻 |

推荐新闻 |

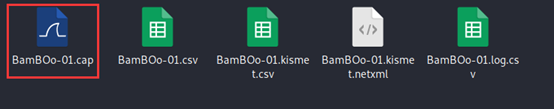

此为在实验室里Aicrack-ng监听时抓下来的握手包

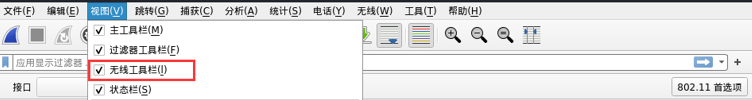

此为在实验室里Aicrack-ng监听时抓下来的握手包  Wireshark 可以在预共享(或个人)模式下解 WEP 和 WPA/WPA2 Wireshark版本太老可能没有相应功能(我自己windows上的就没有) 这里用kali内的Wireshark演示 Kali内的Wireshark,在视图中勾选上无线工具栏

Wireshark 可以在预共享(或个人)模式下解 WEP 和 WPA/WPA2 Wireshark版本太老可能没有相应功能(我自己windows上的就没有) 这里用kali内的Wireshark演示 Kali内的Wireshark,在视图中勾选上无线工具栏  接着wireshark就会多出来下图所示的工具栏,点击802.11首选项—Edit

接着wireshark就会多出来下图所示的工具栏,点击802.11首选项—Edit  点击“+“即可添加新的密钥,如下图所示

点击“+“即可添加新的密钥,如下图所示  正常情况下,我们都是使用wpa-pwd这种形式。

正常情况下,我们都是使用wpa-pwd这种形式。 上图第一个密钥解密的是我从wireshark官网上下过来的一个数据包,如下是解密的结果

上图第一个密钥解密的是我从wireshark官网上下过来的一个数据包,如下是解密的结果  可以看到有多种类型的数据,而不是单一的802.11协议数据 接下去是实验室bamboo包的解密

可以看到有多种类型的数据,而不是单一的802.11协议数据 接下去是实验室bamboo包的解密

在解密后我们就可以分析流量包中的内容了。

在解密后我们就可以分析流量包中的内容了。