如何使用Web Shell Detector识别和检测站点中的可疑Shell脚本 |

您所在的位置:网站首页 › shell获取日期 › 如何使用Web Shell Detector识别和检测站点中的可疑Shell脚本 |

如何使用Web Shell Detector识别和检测站点中的可疑Shell脚本

|

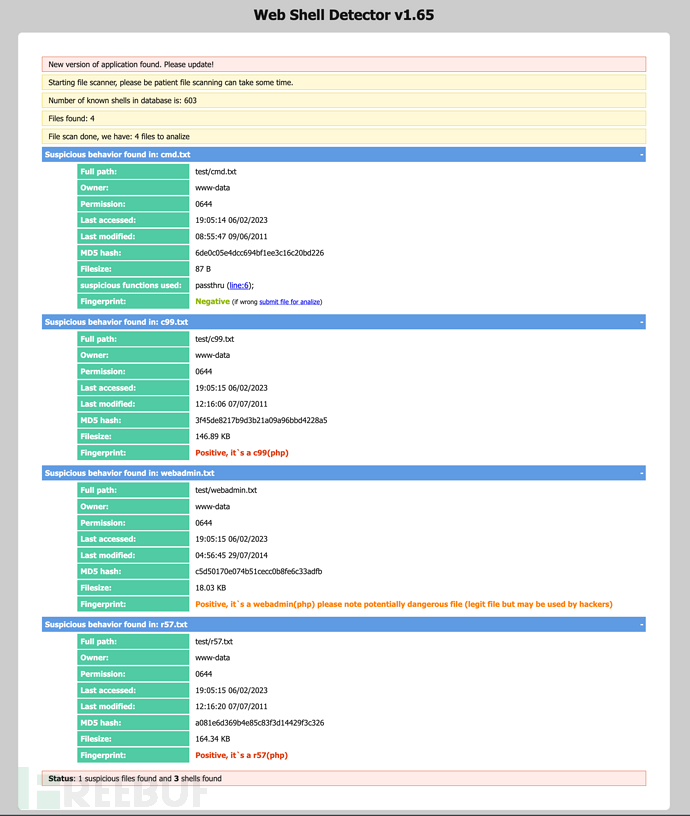

Web Shell Detector是一款功能强大的PHP脚本,该脚本可以帮助广大研究人员识别、检测和发现目标站点中的可疑PHP/CGI(PERL)/ASP/ASPX Shell脚本。Web Shell Detector提供了一个“Web Shell”签名数据库,可以帮助我们识别网络中大约99%的“Web Shell”。通过使用最新的JavaScript和CSS技术,该工具成功实现了友好的用户接口和体积上的轻量级。 检测数量当前版本的Web Shell Detector支持检测的已知Shell数量为604。 工具要求1、PHP 5.x; 2、OpenSSL(针对安全文件上传); 工具下载广大研究人员可以使用下列命令将该项目源码克隆至本地: git clone https://github.com/emposha/PHP-Shell-Detector.git工具使用1、首先,我们需要将项目提供的shelldetect.php和shelldetect.db文件上传到服务器的根目录中; 2、在浏览器中打开shelldetect.php文件,文件样例:【点我获取】; 3、使用默认的用户名和密码,用户名为admin,密码为password; 4、检查所有奇怪的文件,如果有些文件看起来可疑,请将其发送到http://www.shelldetector.com。提交文件之后,团队会对其进行检测,如果存在任何威胁,则会将其添加到Web Shell Detector的Web Shell签名数据库中; 5、如果工具发现并识别了任何Web Shell,请使用ftp/ssh客户端将其从Web服务器中删除(重要事项:请小心,因为某些shell可能会集成到系统文件中!); 工具选项extension - 需要扫描的扩展插件 showlinenumbers - 显示可疑函数使用的代码行数 dateformat - 配合访问时间和修改时间使用 langauge - 语言切换 directory - 扫描指定目录 task - 执行不同的扫描任务 report_format - 设置输出报告文件格式 filelimit - 扫描的最大文件数量 useget - 激活_GET变量以接收任务 authentication - 开启身份认证,使用用户名和密码保护脚本安全 remotefingerprint - 远程获取Shell签名 工具运行演示

线上地址:【点我访问】 许可证协议本项目的开发与发布遵循MIT开源许可证协议。 项目地址Web Shell Detector:【GitHub传送门】 参考资料http://www.opensource.org/licenses/mit-license.php https://github.com/emposha/Shell-Detector http://www.website.com/shelldetect.php http://www.shelldetector.com/ |

【本文地址】

今日新闻 |

推荐新闻 |