Apache解析漏洞 |

您所在的位置:网站首页 › printer漏洞 › Apache解析漏洞 |

Apache解析漏洞

|

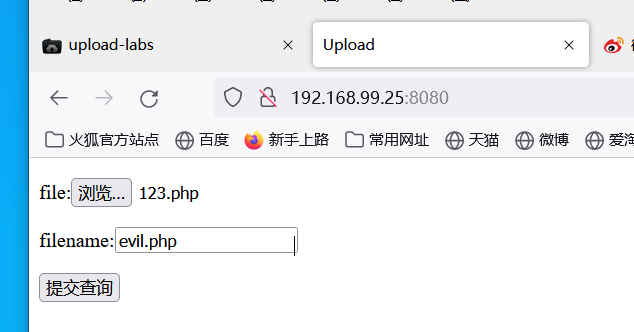

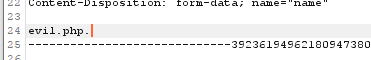

Apache HTTP Server(简称Apache)是Apache软件基金会的一个开放源码的网页服务器,可以在大多数计算机操作系统中运行,由于其多平台和安全性被广泛使用,是最流行的Web服务器端软件之一。它快速、可靠并且可通过简单的API扩展,将Perl/Python等解释器编译到服务器中。 1.apache CVE-2017-15715此漏洞的出现是由于apache在修复第一个后缀名解析漏洞时,用正则来匹配后缀。在解析php时xxx.php\x0A将被按照php后缀进行解析,导致绕过一些服务器的安全策略。 下载漏洞集成环境 git clone https://github.com/vulhub/vulhub.git mkdir -p /var/www/html //递归创建一个html目录 chmod 777 /var/www/html/ //权限拉满 docker run -d -v /var/www/html:/var/www/hhtml -p 8080:80 --nameapache php:5.5-apache /然后创建个容器,并关联物理机的/var/www/html目录 server docker strat //启动 docer-compose up -d /重新创建容器,附加给当前服务器 cd /var/www/html/ //进入到apache根目录 server apache2 strat //启动apache服务 进入到客户机上传一个php文件,用bp抓包在evil.php后面加个点,修改hex值。

找到2e修改成0a

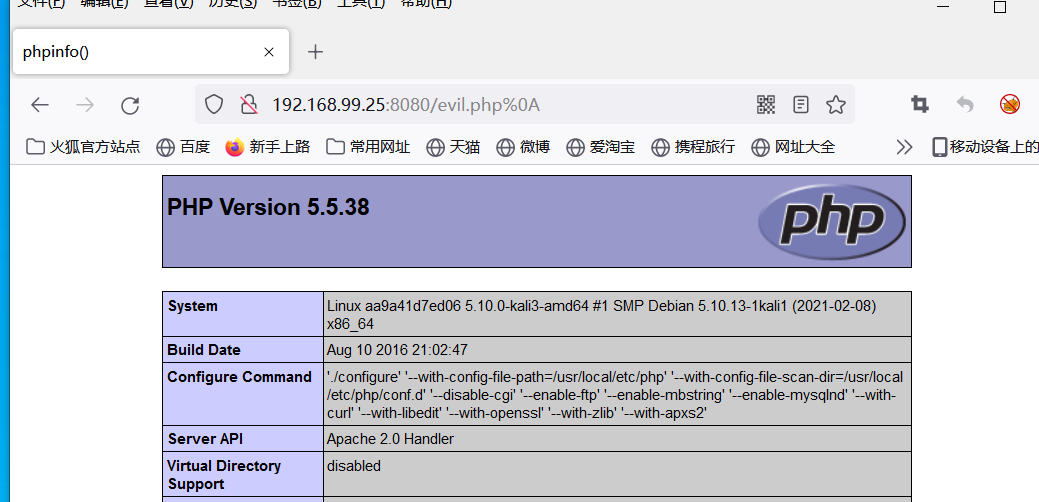

2.apache addhandler漏洞

2.apache addhandler漏洞

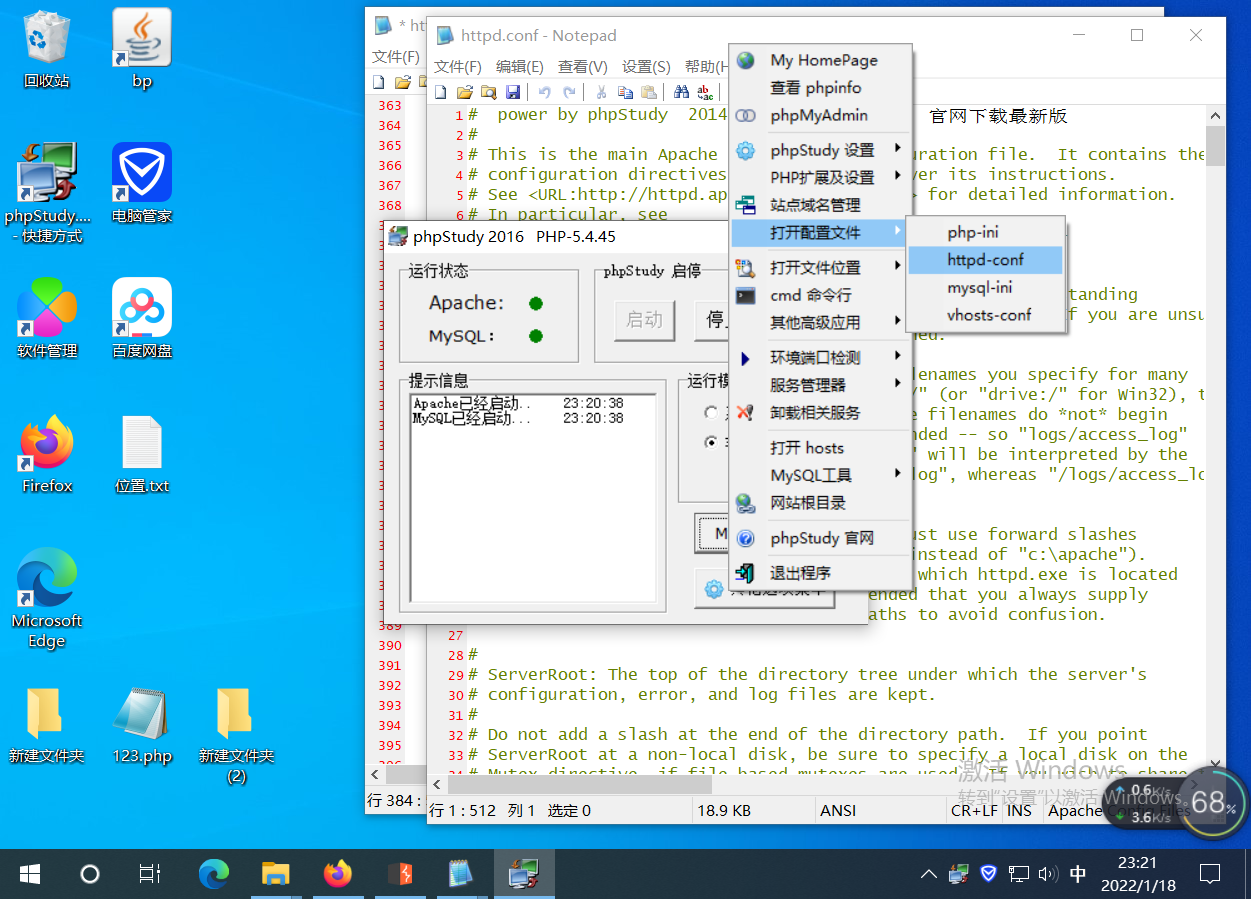

打开httpd.conf里加入一句AddHandler application/x-httpd-php .php

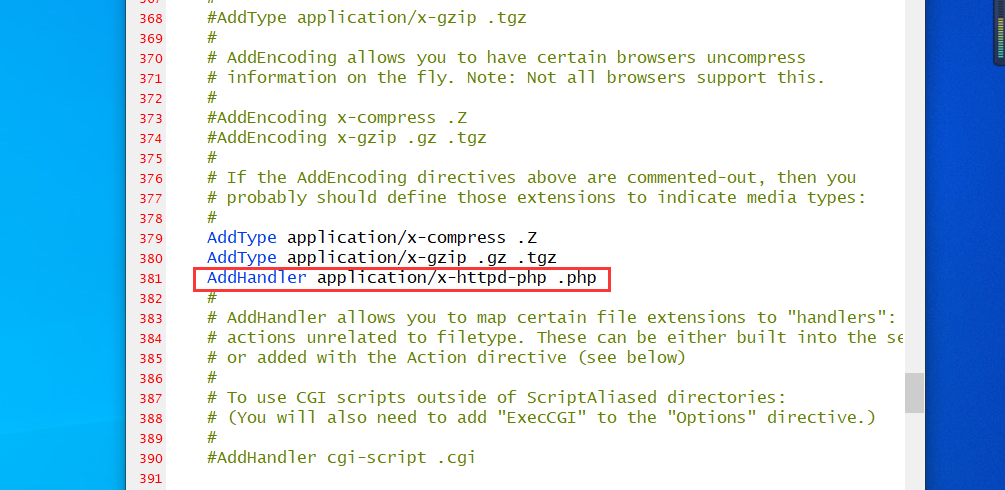

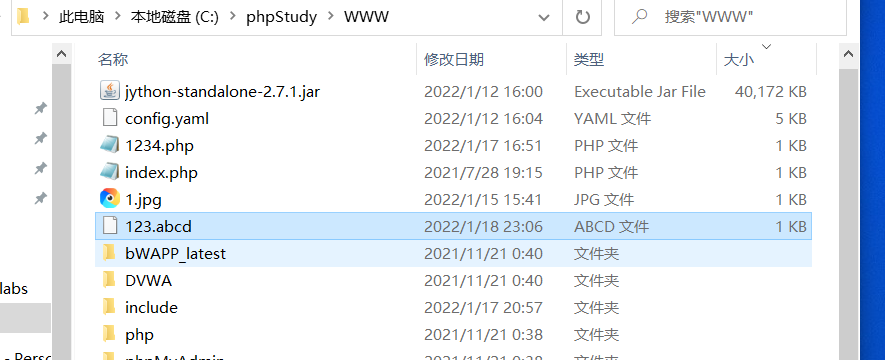

在www目录下写一个不能解析的文件

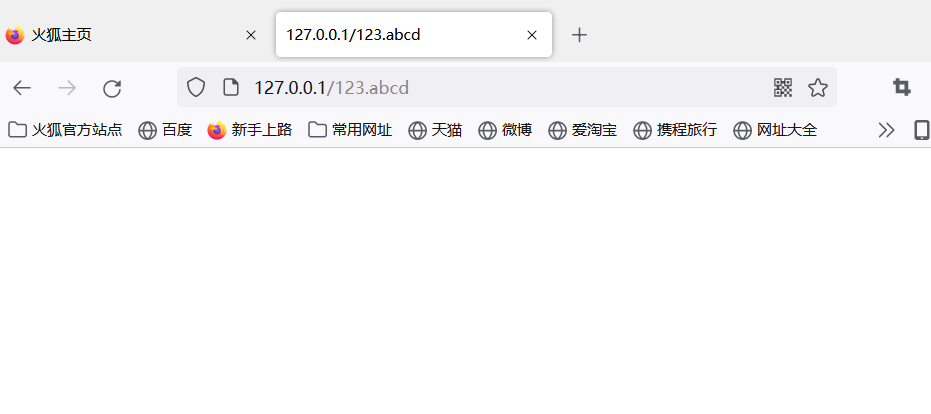

访问该网站

|

【本文地址】

今日新闻 |

推荐新闻 |