【AdGuard Home】轻松实现全屋去广告与追踪,AdGuard Home助力更安全浏览体验 |

您所在的位置:网站首页 › openwrt去广告插件安装 › 【AdGuard Home】轻松实现全屋去广告与追踪,AdGuard Home助力更安全浏览体验 |

【AdGuard Home】轻松实现全屋去广告与追踪,AdGuard Home助力更安全浏览体验

|

序言

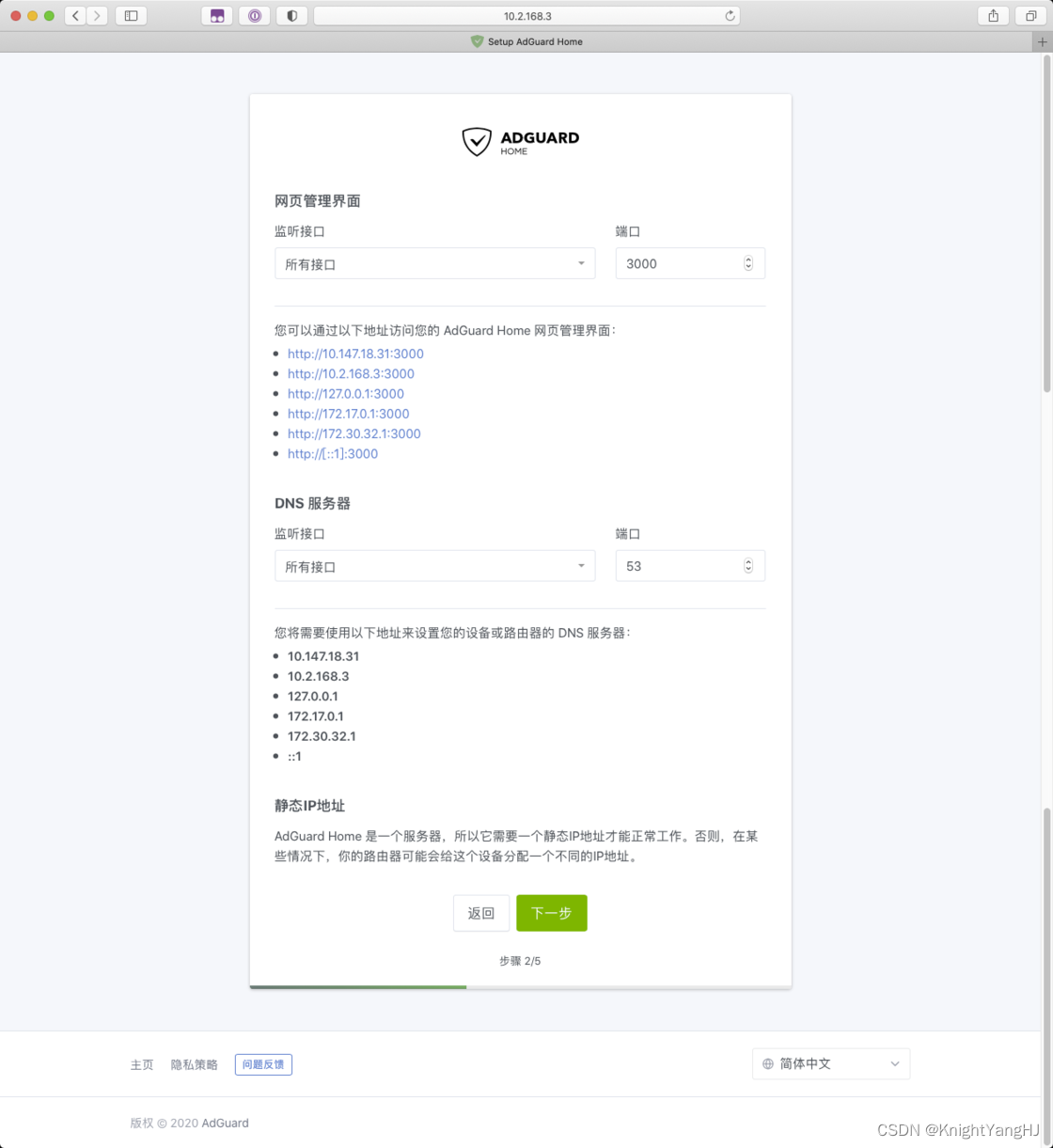

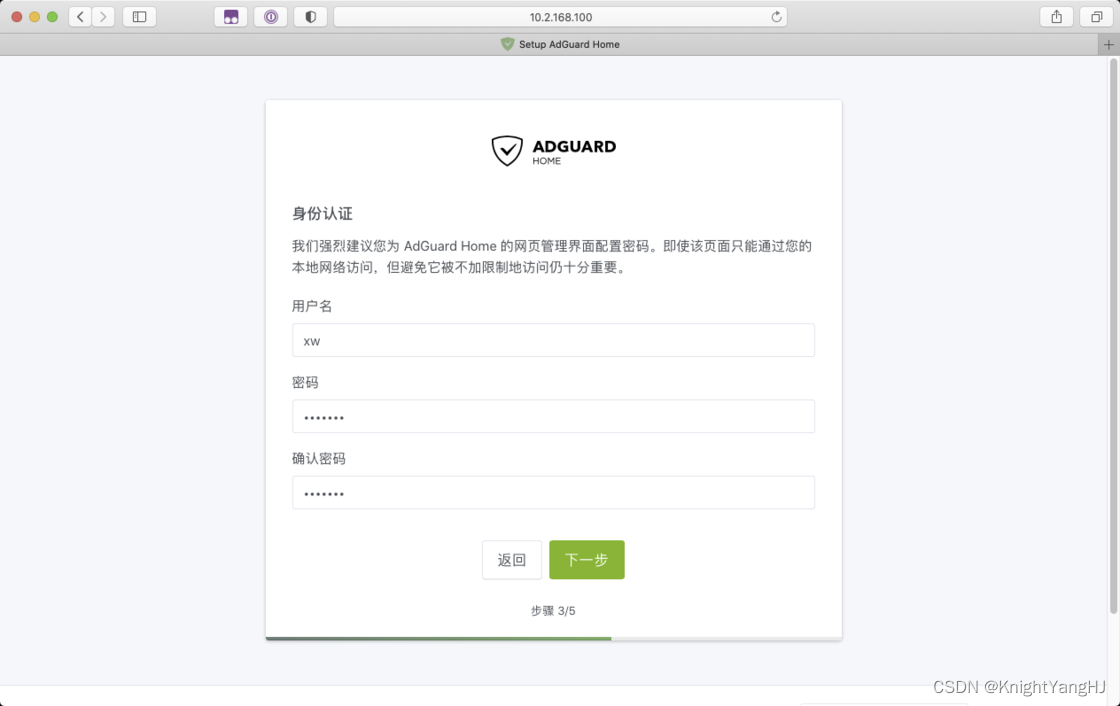

在当今越来越数字化的社会中,广告和追踪器成为了许多用户最不喜欢的东西之一。用户访问网站或使用应用程序时,经常会被恼人的广告和追踪器所干扰,甚至可能泄露个人隐私。这就是为什么广告拦截 / 反追踪插件变得越发受欢迎的原因。这些插件利用拦截规则过滤和隐身模式等技术,可以有效地去除不必要的广告和跟踪行为,帮助用户保护个人隐私和网络安全。 AdGuard Home是一款功能丰富的广告拦截软件,它可以防止网站上的广告、跟踪脚本和恶意软件等,同时提供全局DNS解析服务,保护用户的隐私和网络安全。与其他广告拦截 / 反追踪插件不同的是,AdGuard Home可以运行在网络上的任何设备上,为所有连接到网络的设备提供保护。在本篇文章中,我们将介绍如何安装和使用AdGuard Home,以便用户更好地保护自己的网络安全。 部署AdGuard Home部署方法有很多种,其中二进制文件部署和直接编译到OpenWrt系统中是常用的方式。不过,笔者更喜欢使用Docker部署,因为它的更新和维护成本低,具有多样性和灵活性。比如,对于需要进行DNS分流的科学上网需求,使用Docker可以进行多容器部署和管理。以下主要介绍两种Docker网络模式下的部署: 部署准备 #拉取 AdGuard Home Docker镜像 docker pull adguard/adguardhome #设置 AdGuard Home 的配置文件存储位置 mkdir /etc/AdGuard_Home/ 放行端口53:DNS 端口。即其他设备访问 AdGuard Home 进行 DNS 解析的默认端口。因为部分系统不支持自定义 DNS端口,所以不建议自定义。部署前务必要查看是否有其它程序占用。 67, 68: DHCP 端口。除非想代替你路由上的 DHCP服务器,否则用不到。 80: 管理页面默认 HTTP 端口。可忽略,在初始化页面设置管理端口为 3000 端口即可。 443:HTTPS 和 DoH 端口。本地内网环境不需要。 853:DoT 端口。不使用相关功能可忽略。 3000:初始化设置端口。除非通过配置文件去设置,否则必须开启。 #放行TCP TCP:53,67,68,853,3000,80,443 #放行UDP UDP:53,67,68,853,3000,80,443 1. Bridge网络模式Bridge网络模式是Docker默认的网络模式,然而,采用Bridge网络模式部署时存在端口设置、占用和修改困难等问题,限制多且灵活度较差。另外,AdGuard Home在Bridge网络模式下每个端口都有各自的作用,对用户来说也需要了解清楚。 示例: docker run \ --name AdGuard_Home \ -v /etc/AdGuard_Home/:/opt/adguardhome/work \ -v /etc/AdGuard_Home/:/opt/adguardhome/conf \ -p 53:53/tcp \ -p 53:53/udp \ -p 67:67/udp \ -p 68:68/tcp \ -p 68:68/udp \ -p 80:80/tcp \ -p 443:443/tcp \ -p 853:853/tcp \ -p 3000:3000/tcp \ --restart=always \ -d adguard/adguardhome从示例中可以得知 AdGuard Home 所需要用到的端口(已在上文详细解释),但实际情况并不是都会用到,这需要根据自身的需求来决定。如果只是本地局域网使用一般只需要映射53和3000端口(在初始化页面设置管理端口为 3000 端口即可) docker run \ --name AdGuard_Home \ -v /etc/AdGuard_Home/:/opt/adguardhome/work \ -v /etc/AdGuard_Home/:/opt/adguardhome/conf \ -p 53:53/tcp \ -p 53:53/udp \ -p 3000:3000/tcp \ --restart=always \ -d adguard/adguardhome 2. Host网络模式Host网络模式直接使用宿主机的网络,不存在容器端口映射和隔离等问题。容器启动后可以根据需要灵活自如地调整端口,适用于本机(localhost)使用,或直接向外部设备开放服务,如VPS或主路由等。Host网络模式的特性使得它适合在需要直通外网设备的情况下使用。 docker run -d \ --name adguardhome \ --restart=always \ --network host \ -v /etc/AdGuard_Home/:/opt/adguardhome/work \ -v /etc/AdGuard_Home/:/opt/adguardhome/conf \ adguard/adguardhome 初始化设置 进入安装向导在浏览器中打开 AdGuard Home 的后台,进入安装向导,点击 “开始配置”。默认后台地址为:http://IP:3000/ 将后台的访问端口更改为 3000,避免与 NAS 后台的 80 端口发生冲突,DNS 端口保持为 53 即可。

上游 DNS 服务器:AdGuard Home 的上游 DNS 服务器,可参考下方推荐列表,一般保留 1 - 2 个即可。AdGuard Home 除了可以作为广告过滤网关,如果设置了纯净 DNS 后,还可以避免运营商的 DNS 劫持 BootStrap DNS服务器地址:作为 DoH / DoT DNS 的前置 DNS 解析器,可参考下方推荐列表 查询方式、速度限制、EDNS、DNSSEC、拦截模式、DNS 缓存设置、访问设置可根据需要进行调整,一般保持默认设置即可 DNS 服务器推荐不同地区连接至 DNS 服务器的速度各有差异,各位可以通过 Ping 测速的方式寻找当地连接延迟最低的 DNS 服务器。更多 DNS 服务器可以在 AdGuard 文档中找到。 DNS 提供商类别地址阿里IPv4 DNS223.5.5.5阿里IPv6 DNS2400:3200:baba::1阿里DNS-over-Httpshttps://dns.alidns.com/dns-queryDNSPodIPv4 DNS119.29.29.29DNSPodDNS-over-Httpshttps://doh.pub/dns-query114IPv4 DNS114.114.114.114 DNS 封锁清单

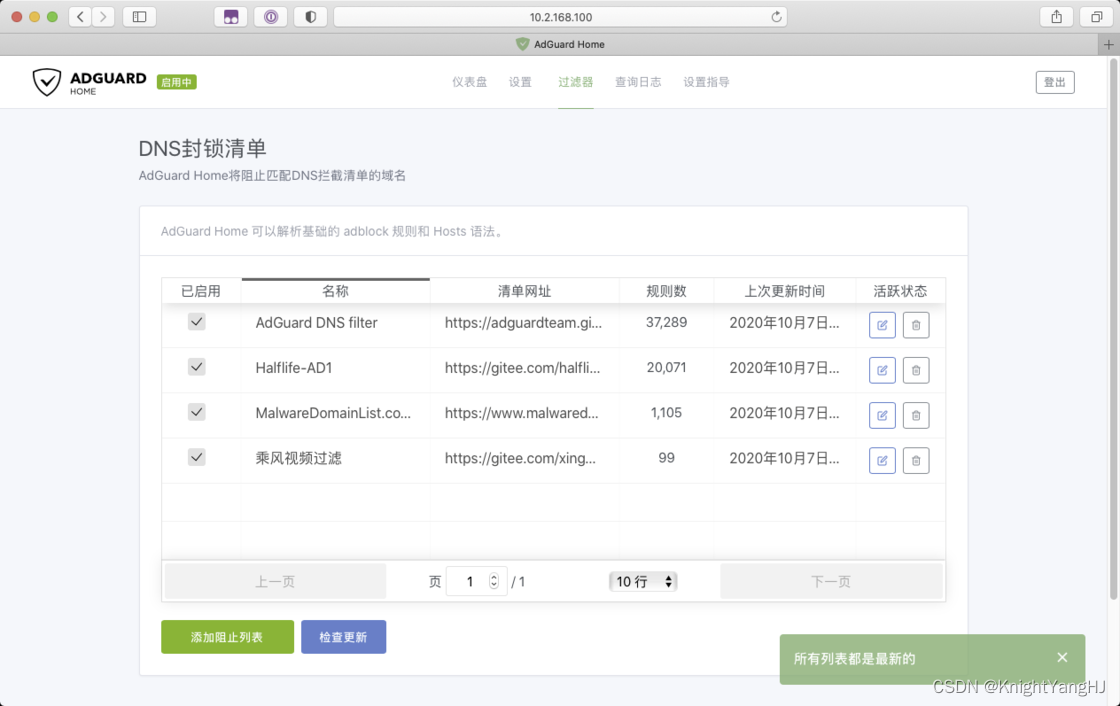

为了更好地发挥AdGuard Home去广告的功能,仅使用默认的过滤规则是不够的。但是,过多的过滤规则会影响解析速度,因此添加过滤规则需要权衡利弊。主要浏览国内网站的用户可以使用anti- AD + Halflife过滤规则,而需要浏览国外网站的用户则可以根据需要添加AdGuard DNS Filter、Fanboy’s Annoyances List等规则。由于不同的规则存在重叠,可以通过AdGuard Home的拦截日志分析哪些规则使用频率最高,哪些规则拦截频率最低,并进行权衡取舍。 名称简介地址AdGuard DNS FilterAdGuard 官方维护的广告规则,涵盖多种过滤规则https://raw.githubusercontent.com/AdguardTeam/FiltersRegistry/master/filters/filter_15_DnsFilter/filter.txtEasyListAdblock Plus 官方维护的广告规则https://easylist-downloads.adblockplus.org/easylist.txtEasyList China面向中文用户的 EasyList 去广告规则https://easylist-downloads.adblockplus.org/easylistchina.txtEasyPrivacy反隐私跟踪、挖矿规则https://easylist-downloads.adblockplus.org/easyprivacy.txtHalflife规则涵盖了 EasyList China、EasyList Lite、CJX ’sAnnoyance、乘风视频过滤规则,以及补充的其它规则https://raw.githubusercontent.com/o0HalfLife0o/list/master/ad.txtXinggsf 乘风过滤国内网站广告过滤规则https://raw.githubusercontent.com/xinggsf/Adblock-Plus-Rule/master/rule.txtXinggsf 乘风视频过滤视频网站广告过滤规则https://raw.githubusercontent.com/xinggsf/Adblock-Plus-Rule/master/mv.txtMalwareDomainList恶意软件过滤规则https://www.malwaredomainlist.com/hostslist/hosts.txtAdblock Warning Removal List去除禁止广告拦截提示规则https://easylist-downloads.adblockplus.org/antiadblockfilters.txtAnti-AD命中率高、兼容性强https://anti-ad.net/easylist.txtFanboy’s Annoyances List去除页面弹窗广告规则https://easylist-downloads.adblockplus.org/fanboy-annoyance.txt同时也在本人Github和Gitee上更新了这些过滤规则: https://github.com/DarkKnightYHJ/AdGuardHomeList https://gitee.com/knightyhj/AdGuardHomeList 在设备上使用 AdGuard Home DNS

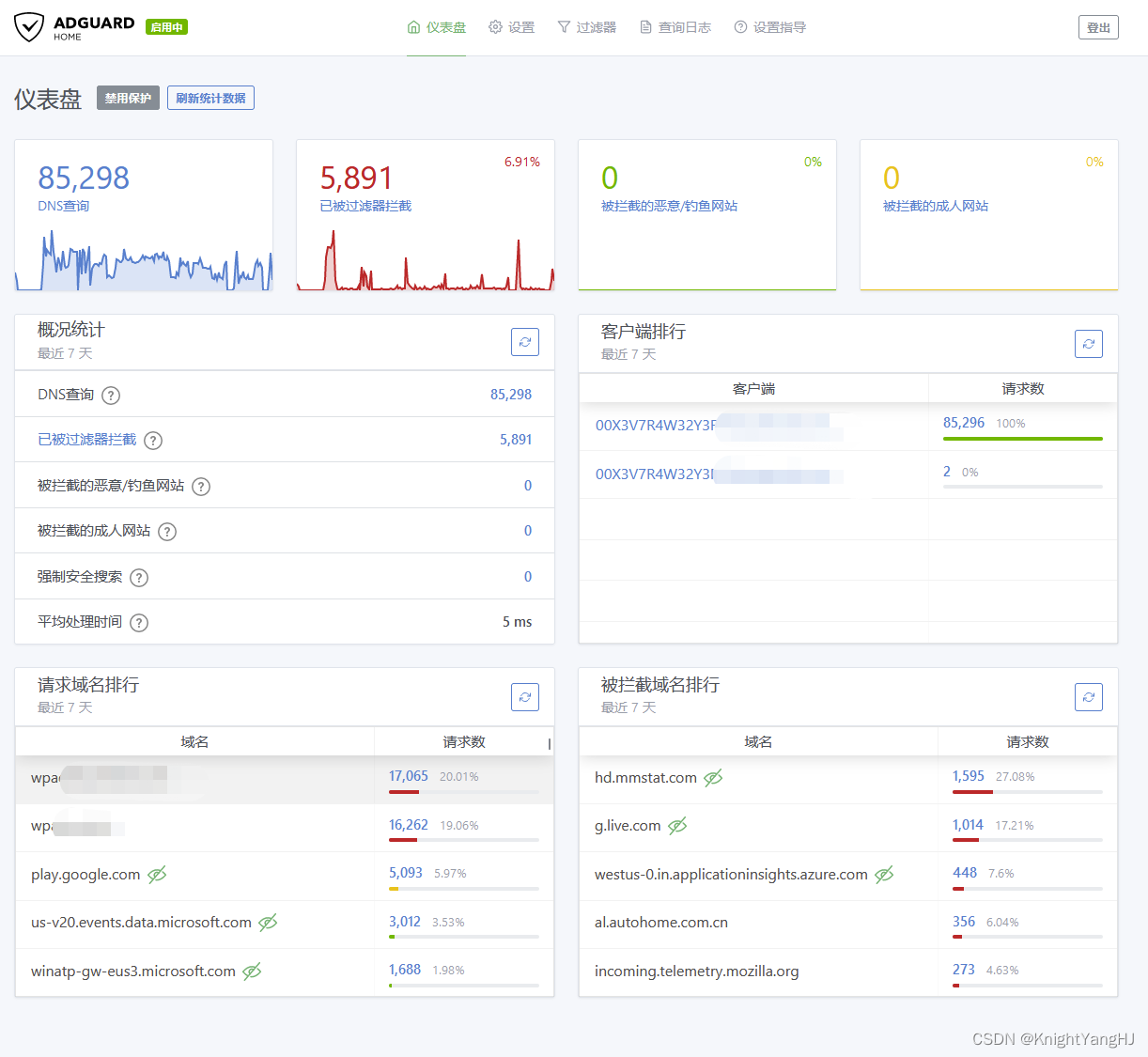

在AdGuard Home的 设置指导 页面可以找到相应系统的DNS设置方法。为了避免路由器上使用时出现问题,建议先在电脑或手机上进行设置,并测试是否能正常解析访问一些网站。如果一切正常,仪表盘界面会显示有关统计信息,而查询日志界面会显示解析的详细记录信息。最后再重申,在使用路由器时,请确保已充分理解DNS设置的相关步骤和风险,并进行必要的安全配置。 使用效果

AdGuard Home [AdGuard Home 是什么?为什么无法去广告?](https://p3terx.com/archives/use-adguard-home-to- build-dns-to-prevent-pollution-and-remove-ads-0.html) [AdGuard Home 自建 DNS 防污染、去广告教程 #1 - 安装部署详解(Docker)](https://p3terx.com/archives/use-adguard-home-to-build-dns-to- prevent-pollution-and-remove-ads-1.html) [AdGuard Home 自建 DNS 防污染、去广告教程 #2 - 优化增强设置详解](https://p3terx.com/archives/use- adguard-home-to-build-dns-to-prevent-pollution-and-remove-ads-2.html) 接下来我将给各位同学划分一张学习计划表! 学习计划那么问题又来了,作为萌新小白,我应该先学什么,再学什么? 既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起: 阶段一:初级网络安全工程师接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。 综合薪资区间6k~15k 1、网络安全理论知识(2天) ①了解行业相关背景,前景,确定发展方向。 ②学习网络安全相关法律法规。 ③网络安全运营的概念。 ④等保简介、等保规定、流程和规范。(非常重要) 2、渗透测试基础(1周) ①渗透测试的流程、分类、标准 ②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking ③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察 ④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等 3、操作系统基础(1周) ①Windows系统常见功能和命令 ②Kali Linux系统常见功能和命令 ③操作系统安全(系统入侵排查/系统加固基础) 4、计算机网络基础(1周) ①计算机网络基础、协议和架构 ②网络通信原理、OSI模型、数据转发流程 ③常见协议解析(HTTP、TCP/IP、ARP等) ④网络攻击技术与网络安全防御技术 ⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现 5、数据库基础操作(2天) ①数据库基础 ②SQL语言基础 ③数据库安全加固 6、Web渗透(1周) ①HTML、CSS和JavaScript简介 ②OWASP Top10 ③Web漏洞扫描工具 ④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等) 综合薪资区间15k~30k 7、脚本编程学习(4周) 在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。 零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime; Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完 用Python编写漏洞的exp,然后写一个简单的网络爬虫 PHP基本语法学习并书写一个简单的博客系统 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选) 了解Bootstrap的布局或者CSS。 阶段三:顶级网络安全工程师如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

|

【本文地址】

今日新闻 |

推荐新闻 |

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?