linux用户密码存放在哪个文件 |

您所在的位置:网站首页 › linux帐号解锁 › linux用户密码存放在哪个文件 |

linux用户密码存放在哪个文件

|

linux用户密码存放在“/etc/shadow”文件中。“/etc/shadow”文件又称为“影子文件”,用于存储Linux系统中用户的密码信息;该文件只有root用户拥有读权限,其他用户没有任何权限,这样就保证了用户密码的安全性。

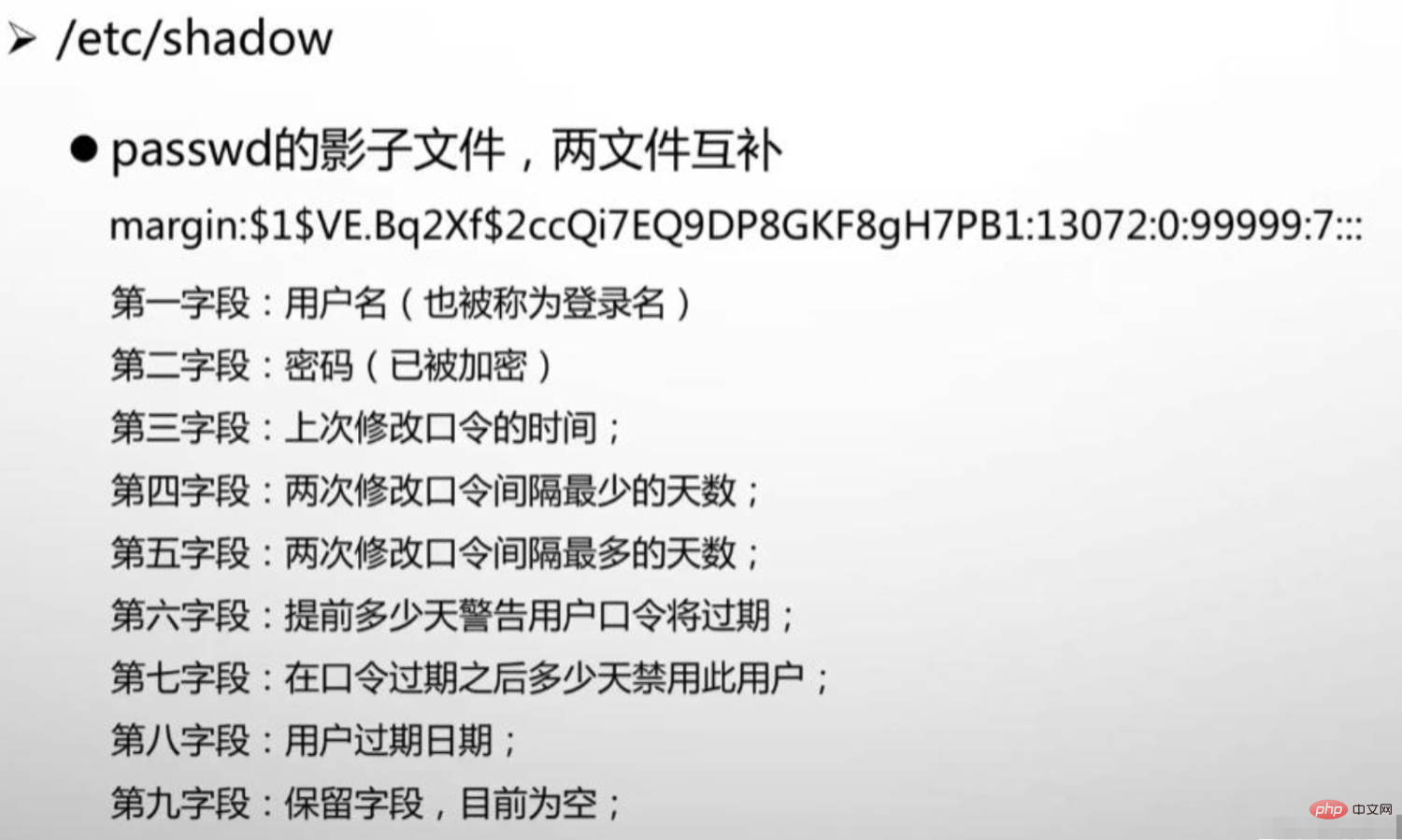

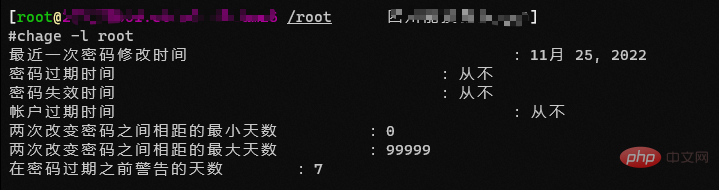

本教程操作环境:linux7.3系统、Dell G3电脑。 linux用户密码存放在“/etc/shadow”文件中。 Linux /etc/shadow(影子文件)/etc/shadow 文件,用于存储 Linux 系统中用户的密码信息,又称为“影子文件”。 由于/etc/passwd 文件允许所有用户读取,易导致用户密码泄露,因此 Linux 系统将用户的密码信息从 /etc/passwd 文件中分离出来,并单独放到了此文件中。 /etc/shadow 文件只有 root 用户拥有读权限,其他用户没有任何权限,这样就保证了用户密码的安全性。 注意,如果这个文件的权限发生了改变,则需要注意是否是恶意攻击。 执行如下命令,打开/etc/shadow 文件看看: vim /etc/shadow root: $6$9w5Td6lg $bgpsy3olsq9WwWvS5Sst2W3ZiJpuCGDY.4w4MRk3ob/i85fl38RH15wzVoom ff9isV1 PzdcXmixzhnMVhMxbvO:15775:0:99999:7::: bin:*:15513:0:99999:7::: daemon:*:15513:0:99999:7::: …省略部分输出…登录后复制同 /etc/passwd 文件一样,文件中每行代表一个用户,同样使用 ":" 作为分隔符,不同之处在于,每行用户信息被划分为 9 个字段。每个字段的含义如下: 用户名:加密密码:最后一次修改时间:最小修改时间间隔:密码有效期:密码需要变更前的警告天数:密码过期后的宽限时间:账号失效时间:保留字段

https://www.php.cn/link/08af0398d15fb438a439f024e443b059https://www.php.cn/link/0f443201cbd1f35c5b374a282180e210 passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。

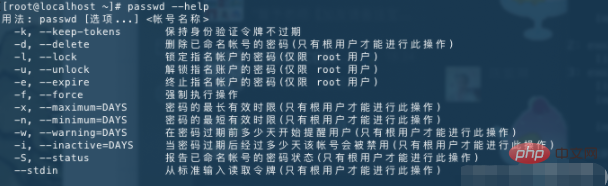

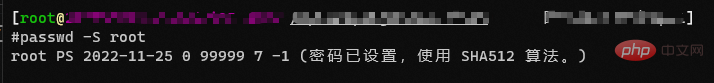

禁用用户passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。 https://www.php.cn/link/42c4d9f00d36696504b5d3f76c5dd154 # 锁定用户的密码 passwd -l daygeek ## 回显 Locking password for user daygeek. passwd: Success # 查看用户的密码锁定状态 passwd -S daygeek # 解锁用户的密码 passwd -u daygeek登录后复制查看账号的密码状态# 查看账号的密码状态 passwd -S root登录后复制帐户密码状态的简短信息。 LK:密码被锁定NP:没有设置密码PS:密码已设置

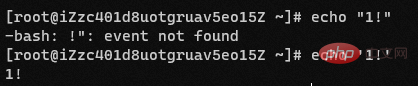

单引号' ',双引号" "的区别: 单引号' '剥夺了所有字符的特殊含义,单引号' '内就变成了单纯的字符。双引号" "则对于双引号" "内的参数替换($)和命令替换(``)是个例外。# 用echo写入新密码到passwd中 ## passwd --stdin:从标准输入(比如管道)写入密码 # echo双引号不要使用特殊字符,比如!,会被转义 ## echo使用单引号,引号内的字符不会被转义 echo '新密码'|passwd --stdin 用户名 # Ubuntu不支持 --stdin参数,可以使用替代命令 echo user:pass | chpasswd登录后复制

使用-salt 字符串 给密码加盐 不同的盐,密码相同,算法相同,密文不同 相同的盐,密码相同,算法相同,密文相同 # 加盐rhel生成密码密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 # 再次实验加盐rhel生成密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文与上次密文完全一致 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0登录后复制密文分段详解$6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 ## $6 表示加密算法sha512 ## $rhel 表示盐时rhel ## 第三个$之后才是 算法+盐+原密码 生成的密文登录后复制配置创建新用户的密码策略修改密码最大有效期为20天vim /etc/login.defs ## 修改默认密码策略为20天后过期 PASS_MAX_DAYS 20登录后复制相关推荐:《Linux视频教程》 以上就是linux用户密码存放在哪个文件的详细内容,更多请关注php中文网其它相关文章! |

【本文地址】

今日新闻 |

推荐新闻 |