linux服务器中了挖矿病毒kworkers的修复经过 |

您所在的位置:网站首页 › kworker进程占用cpu100 › linux服务器中了挖矿病毒kworkers的修复经过 |

linux服务器中了挖矿病毒kworkers的修复经过

|

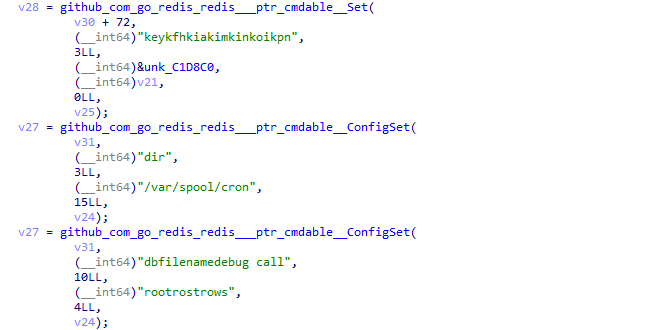

服务器出现访问异常,cpu爆红,网络请求连接超级慢。通过top命令查询,看到异常程序kworkers、dbus。百度下,是7月份新出现的病毒。 看了下原理,清理步骤如下: 一、删除程序目录 病毒启动脚本loader.sh通过系统漏洞,把病毒程序下载到tomcat目录下的bin目录的git文件夹里,把git文件夹删除。 二、删除cron任务 在/etc/crontab,把异常的cron任务删除掉 三、删除隐藏进程脚本 病毒启动挖矿进程时自动载入链接库实现进程隐藏,该链接库叫libc2.28.so,并添加在系统的ld.so.preload文件,找到对应位置,删除掉 四、删除ssh key 病毒的攻击脚本会搜索本地的ssh key,通过key跳转到其它服务器,继续感染,把本地的ssh key都清除掉,清除~/.ssh/known_hosts里旧缓存数据 五、把redis和mysql重置 病毒通过redis写入计划任务并执行

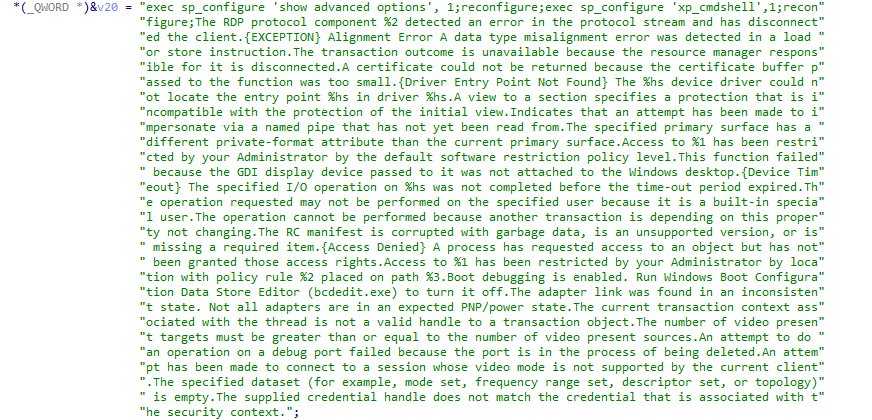

通过写入mysql服务的master.dbo.xp_cmdshell来执行恶意命令

六、把java项目漏洞修复 通过检测,这个病毒是通过java的技术的安全框架的shrio的shiro-550漏洞来实现入侵的,这个漏洞是存在于shiro版本1.2.4以下,我项目的shiro版本是1.2.3,被攻击了。升级到1.7.1后正常。 注意: Shiro |

【本文地址】

今日新闻 |

推荐新闻 |