Linux iptables 命令(防火墙) |

您所在的位置:网站首页 › iptables多条字符串过滤 › Linux iptables 命令(防火墙) |

Linux iptables 命令(防火墙)

|

文章目录

一、介绍1.1 介绍(四表、五链)1.2 iptables语法格式1.3 规则的查看与清除

二、使用三、示例3.1 防火墙(访问限制)3.2 网卡数据转发

四、参考资料

一、介绍

Linux iptables命令详解https://blog.csdn.net/daocaokafei/article/details/115091313Linux下 iptables 超详细教程和使用示例

1.1 介绍(四表、五链)

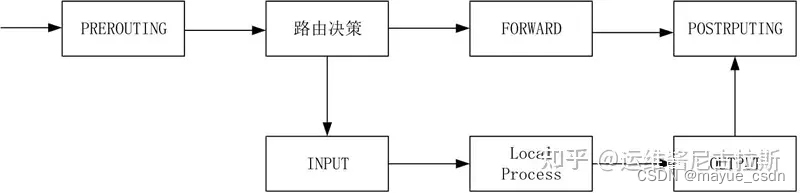

iptables 是 Linux 防火墙系统的重要组成部分,iptables 的主要功能是实现对网络数据包进出设备及转发的控制。当数据包需要进入设备、从设备中流出或者由该设备转发、路由时,都可以使用 iptables 进行控制。 iptables 是集成在 Linux 内核中的包过滤防火墙系统。使用 iptables 可以添加、删除具体的过滤规则,iptables 默认维护着 4 个表和 5 个链,所有的防火墙策略规则都被分别写入这些表与链中。 “四表”是指 iptables 的功能,默认的 iptable s规则表有 filter 表(过滤规则表)、nat 表(地址转换规则表)、mangle(修改数据标记位规则表)、raw(跟踪数据表规则表): filter 表:控制数据包是否允许进出及转发,可以控制的链路有 INPUT、FORWARD 和 OUTPUT。nat 表:控制数据包中地址转换,可以控制的链路有 PREROUTING、INPUT、OUTPUT 和 POSTROUTING。mangle:修改数据包中的原数据,可以控制的链路有 PREROUTING、INPUT、OUTPUT、FORWARD 和 POSTROUTING。raw:控制 nat 表中连接追踪机制的启用状况,可以控制的链路有 PREROUTING、OUTPUT。“五链”是指内核中控制网络的 NetFilter 定义的 5 个规则链。每个规则表中包含多个数据链:INPUT(入站数据过滤)、OUTPUT(出站数据过滤)、FORWARD(转发数据过滤)、PREROUTING(路由前过滤)和POSTROUTING(路由后过滤),防火墙规则需要写入到这些具体的数据链中。 Linux 防火墙的过滤框架,如图所示:

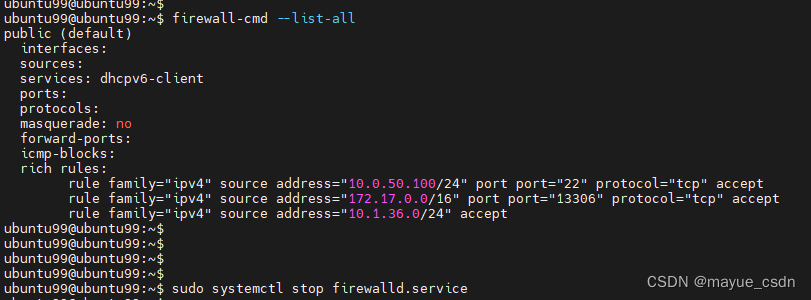

可以看出, 如果是外部主机发送数据包给防火墙本机,数据将会经过 PREROUTING 链与 INPUT 链; 如果是防火墙本机发送数据包到外部主机,数据将会经过 OUTPUT 链与 POSTROUTING 链; 如果防火墙作为路由负责转发数据,则数据将经过 PREROUTING 链、FORWARD 链以及 POSTROUTING 链。 1.2 iptables语法格式iptables 命令的基本语法格式如下: iptables [-t table] COMMAND [chain] CRETIRIA -j ACTION各参数的含义为: -t:指定需要维护的防火墙规则表 filter、nat、mangle或raw。在不使用 -t 时则默认使用 filter 表。COMMAND:子命令,定义对规则的管理。chain:指明链表。CRETIRIA:匹配参数。ACTION:触发动作。iptables 命令常用的选项及各自的功能: 选 项 功 能 -A 添加防火墙规则 -D 删除防火墙规则 -I 插入防火墙规则 -F 清空防火墙规则 -L 列出添加防火墙规则 -R 替换防火墙规则 -Z 清空防火墙数据表统计信息 -P 设置链默认规则 iptables 命令常用匹配参数及各自的功能: 参 数 功 能 [!]-p 匹配协议,! 表示取反 [!]-s 匹配源地址 [!]-d 匹配目标地址 [!]-i 匹配入站网卡接口 [!]-o 匹配出站网卡接口 [!]--sport 匹配源端口 [!]--dport 匹配目标端口 [!]--src-range 匹配源地址范围 [!]--dst-range 匹配目标地址范围 [!]--limit 四配数据表速率 [!]--mac-source 匹配源MAC地址 [!]--sports 匹配源端口 [!]--dports 匹配目标端口 [!]--stste 匹配状态(INVALID、ESTABLISHED、NEW、RELATED) [!]--string 匹配应用层字串iptables 命令触发动作及各自的功能: 触发动作 功 能 ACCEPT 允许数据包通过 DROP 丢弃数据包 REJECT 拒绝数据包通过 LOG 将数据包信息记录 syslog 曰志 DNAT 目标地址转换 SNAT 源地址转换 MASQUERADE 地址欺骗 REDIRECT 重定向内核会按照顺序依次检查 iptables 防火墙规则, 如果发现有匹配的规则目录,则立刻执行相关动作,停止继续向下查找规则目录; 如果所有的防火墙规则都未能匹配成功,则按照默认策略处理。 使用 -A 选项添加防火墙规则会将该规则追加到整个链的最后,而使用 -I 选项添加的防火墙规则则会默认插入到链中作为第一条规则。 注意:在 Linux CentOS 系统中,iptables 是默认安装的,如果系统中没有 iptables 工具,可以先进行安装。 1.3 规则的查看与清除使用 iptables 命令可以对具体的规则进行查看、添加、修改和删除。 1、查看规则 对规则的查看需要使用如下命令: iptables -nvL各参数的含义为: -L 表示查看当前表的所有规则,默认查看的是 filter 表,如果要查看 nat 表,可以加上 -t nat 参数。-n 表示不对 IP 地址进行反查,加上这个参数显示速度将会加快。-v 表示输出详细信息,包含通过该规则的数据包数量、总字节数以及相应的网络接口。2、添加规则 添加规则有两个参数分别是 -A 和 -I。其中 -A 是添加到规则的末尾;-I 可以插入到指定位置,没有指定位置的话默认插入到规则的首部。 # 查看当前规则 iptables -nL --line-number # 添加一条规则到尾部 iptables -A INPUT -s 192.168.1.5 -j DROP3、修改规则 在修改规则时需要使用-R参数。 iptables -R INPUT 6 -s 194.168.1.5 -j ACCEPT iptables -nL --line-number4、删除规则 删除规则有两种方法,但都必须使用 -D 参数。 iptables -D INPUT 6 -s 194.168.1.5 -j ACCEPT 或 iptables -D INPUT 6注意:有时需要删除的规则较长,删除时需要写一大串的代码,这样比较容易写错,这时可以先使用 -line-number 找出该条规则的行号,再通过行号删除规则。 二、使用 三、示例 3.1 防火墙(访问限制) 查看规则:iptables -nL --line-number限制某个IP不能访问:iptables -A INPUT -s 10.1.36.95 -j DROP限制某个网段不能访问:iptables -A INPUT -s 10.1.36.0/24 -j DROP限制只有某个IP/网段可以访问(注意顺序)iptables -A INPUT -s 10.1.36.95 -j ACCEPT iptables -A INPUT -j DROP 3.2 网卡数据转发 设备eth0可以上网,实现可以通过wifi给设备设备上网 四、参考资料 查看ufw规则(如果已经安装了ufw): sudo ufw status这将显示ufw防火墙的当前状态和规则。 查看firewalld规则(如果已经安装了firewalld): sudo firewall-cmd --list-all这将显示firewalld防火墙的当前状态和规则。 请注意,执行这些命令可能需要root权限或者使用sudo。

|

【本文地址】