ensp练习:防火墙安全策略配置 |

您所在的位置:网站首页 › ddos攻击防护服务不需要在客户端增加任何软硬件判断题 › ensp练习:防火墙安全策略配置 |

ensp练习:防火墙安全策略配置

|

一、实验目的: 1、 了解华为防火墙安全策略。 2、 掌握华为防火墙安全策略的配置。 二、实验仪器: 计算机、华为ensp模拟器、华为防火墙 三、实验内容: 2.先把要求1和要求2一起配置 先把防火墙的各个端口加进对应的区域,g0/0/0和g0/0/2是在trust区的,g0/0/1是在untrust区的,g0/0/3是在dmz区内的 pc2不能访问server1  验证结果,无法ping通 验证结果,无法ping通  但是可以访问 但是可以访问  第三个要求也完成了 第三个要求也完成了

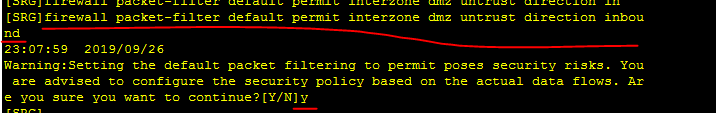

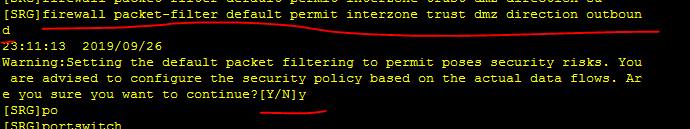

4.建立域内安全策略,使192.168.0.0/24网段不可以ping通192.168.1.0/24网段。 因为同一个区域内的是可以ping通的,要让ping不通,在trust区内建立安全策略,禁止192.168.0.0网段 5.untrust区的计算机只可以访问dmz区服务器server2的网站。 开放untrust区到dmz区的通信,缺省包过滤 6 .trust区192.168.0.0/24网段可以访问dmz区服务器,而192.168.1.0/24网段不能访问 先把trust区到dmz区放通,再配置策略

|

【本文地址】

今日新闻 |

推荐新闻 |

根据网络拓扑图如上(交换机不需要配置),在防火墙配置安全策略,要求: (1) 192.168.0.0/24网段可以访问server1。 (2) pc2不能访问server1。 (3) 192.168.1.0/24网段不可以ping通server1,但可以访问server1的网站。 (4) 建立域内安全策略,使192.168.0.0/24网段不可以ping通192.168.1.0/24网段。 (5) untrust区的计算机只可以访问dmz区服务器server2的网站。 (6) trust区192.168.0.0/24网段可以访问dmz区服务器,而192.168.1.0/24网段不能访问 四、实验详细步骤: 1.先配好各个pc和server的ip地址

根据网络拓扑图如上(交换机不需要配置),在防火墙配置安全策略,要求: (1) 192.168.0.0/24网段可以访问server1。 (2) pc2不能访问server1。 (3) 192.168.1.0/24网段不可以ping通server1,但可以访问server1的网站。 (4) 建立域内安全策略,使192.168.0.0/24网段不可以ping通192.168.1.0/24网段。 (5) untrust区的计算机只可以访问dmz区服务器server2的网站。 (6) trust区192.168.0.0/24网段可以访问dmz区服务器,而192.168.1.0/24网段不能访问 四、实验详细步骤: 1.先配好各个pc和server的ip地址

接下来是防火墙的端口的ip配置

接下来是防火墙的端口的ip配置

接着配置安全策略,因为这个过滤规则是从上到下的,先配先过滤,所以我们要把 pc2不能访问server1 这个先配了。拒绝pc2的ip地址访问,再放通192.168.0.0这个网段

接着配置安全策略,因为这个过滤规则是从上到下的,先配先过滤,所以我们要把 pc2不能访问server1 这个先配了。拒绝pc2的ip地址访问,再放通192.168.0.0这个网段  接下来可以用ping命令来验证结果 192.168.0.0/24网段可以访问server1

接下来可以用ping命令来验证结果 192.168.0.0/24网段可以访问server1

第1和第2个要求已经完成。

第1和第2个要求已经完成。 验证结果,192.168.0.0/24网段不可以ping通192.168.1.0/24网段了,第四个完成。

验证结果,192.168.0.0/24网段不可以ping通192.168.1.0/24网段了,第四个完成。

查看结果

查看结果  第5个要求完成

第5个要求完成

验证结果 trust区192.168.0.0/24网段可以访问dmz区服务器

验证结果 trust区192.168.0.0/24网段可以访问dmz区服务器  192.168.1.0/24网段不能访问

192.168.1.0/24网段不能访问  完成

完成