漏扫工具Appscan使用(非常详细)从零基础入门到精通,看完这一篇就够了。 |

您所在的位置:网站首页 › cs扫描王是干嘛用的 › 漏扫工具Appscan使用(非常详细)从零基础入门到精通,看完这一篇就够了。 |

漏扫工具Appscan使用(非常详细)从零基础入门到精通,看完这一篇就够了。

|

1、简介

AppScan是一款商业化的web安全扫描工具,web扫描领域十分受欢迎 2、具体使用规则 1、常用界面新建扫描文件

选择扫描

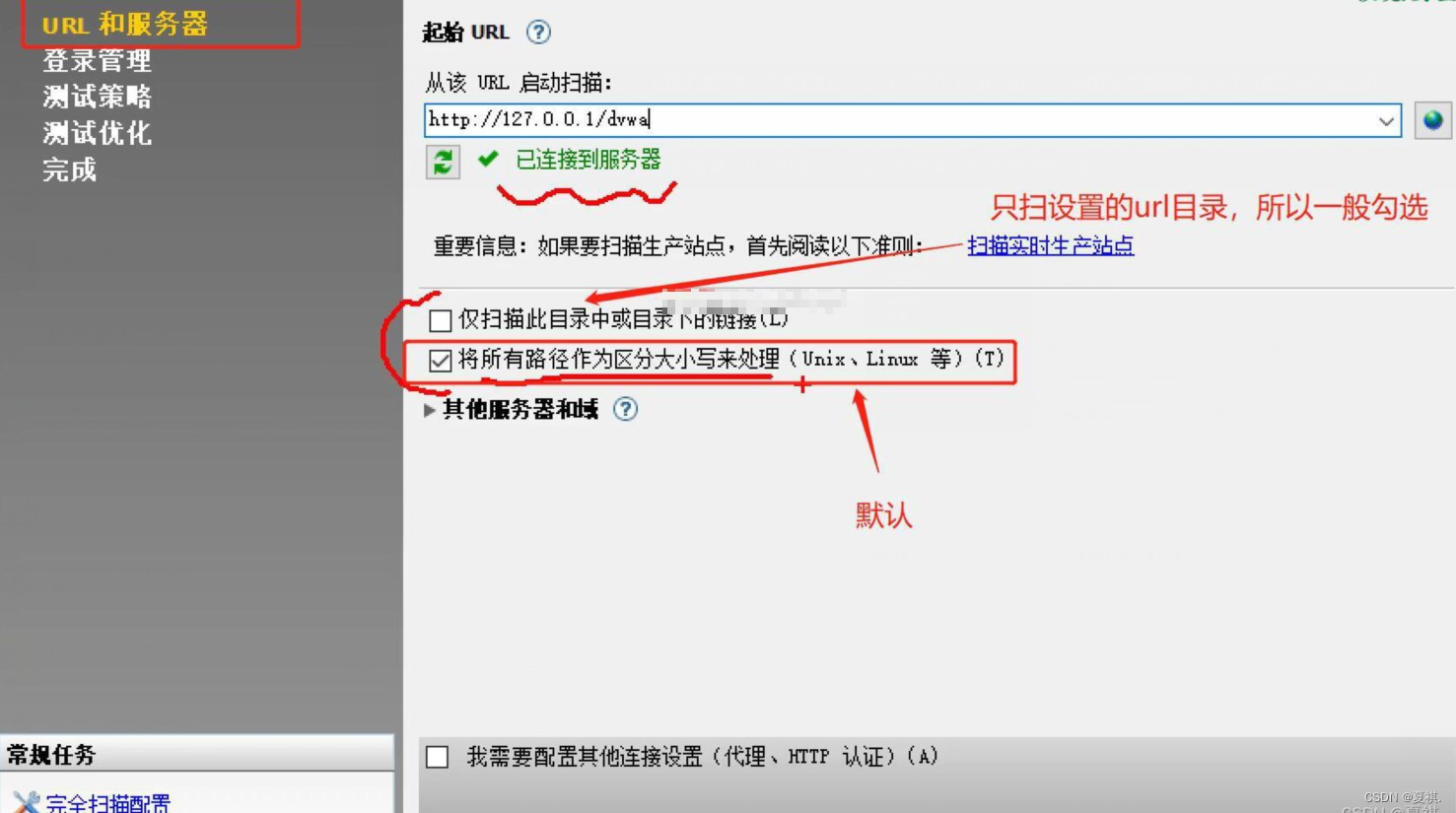

对于第一种扫描方式: 设置url和服务器

登录管理:对于需要登陆的页面(这种方法不允许有验证码) 在记录方式选择下,建议采用:

录制会记录输入的脚本

若url地址搭配了https协议,那么需要安装证书 出现下面的窗口就显示成功:

测试策略 可以自定义扫描精准漏洞 测试优化 即选择测试的速度 最后选择测试程度 所谓探索,就是不做漏洞探测

保存文件

扫描排除路径 排查,有些目录不想要扫,可以设置

黑名单不扫(跟上同一个作用)

环境自动检测(可以提前设置好告诉程序)

选好以后就不需要app去自动探测 2、工作原理软件通过自带的字典进行目录扫描 即进行关键字匹配来得到目录

1、自定义测试策略 面板位置: 在面板选择好需要检测的漏洞后就可导出 最后可以在最近策略以及导入中使用预定义的策略 2、调整扫描速度 探索选项 主菜单

基于操作

基于请求

注:后两项都是基于:确定没有js请求的时候,可以去掉,这个主要用法就是渲染出页面,动态捕捉动用了哪些js脚本 扫描专家

可以取消勾选一部分

这里拿大米的靶场来探测 拿到网站登录后的cookie

选择好选项后,点击完全扫描配置 点击配置

进入到对应页面,选择添加参数 当然这里横插一脚,也可以使用主页面的配置进****行定义cookie

名称填写为cookie,内容为复制的cookie字段**(只复制引号里面的内容)**

扫描开始 有些目录会存在XX,这个代表设置不去访问的目录

只扫指定的特定目录,故根目录并没有扫

最后结果: 在下面的请求包里面发现我们自己加的cookie

分为水平越权和垂直越权,这里以pikachu靶场的垂直越权为例子 依旧是配置

调试策略针对性

先登录管理员用户,在稍后再对普通用户扫描结果进行比对 扫描结束:

结束后保存项目到本地 重复步骤,但第二次只登录1普通用户

稍后启动

在特权升级处加入内容 选择之前保存的admin的文件

开始扫描

扫描结果 扫描结果差不多时,就可以进行测试

成功测试到垂直越权

原理:设置到代理,利用appscan的代理监听窗口对浏览器访问的流量进行代理监听,从而爬取到目录信息 好处:若自动爬取目录不全(毕竟是程序机械的爬取),就可以使用此方法设置代理手动点击 选项位置

弹出监听窗口,并设置浏览器代理

目录 1、简介 2、具体使用规则 1、常用界面 2、工作原理 3、设置小技巧 3、实例扫描 1、验证码绕过 2、越权扫描 3、手动绕过验证码扫描 设置证书

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!! 如果你对网络安全入门感兴趣,那么你需要的话可以 点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享! ①网络安全学习路线 ②上百份渗透测试电子书 ③安全攻防357页笔记 ④50份安全攻防面试指南 ⑤安全红队渗透工具包 ⑥HW护网行动经验总结 ⑦100个漏洞实战案例 ⑧安全大厂内部视频资源 ⑨历年CTF夺旗赛题解析

|

【本文地址】

今日新闻 |

推荐新闻 |

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~