超详细!Burp识别验证码暴破密码 |

您所在的位置:网站首页 › burp验证码识别 › 超详细!Burp识别验证码暴破密码 |

超详细!Burp识别验证码暴破密码

|

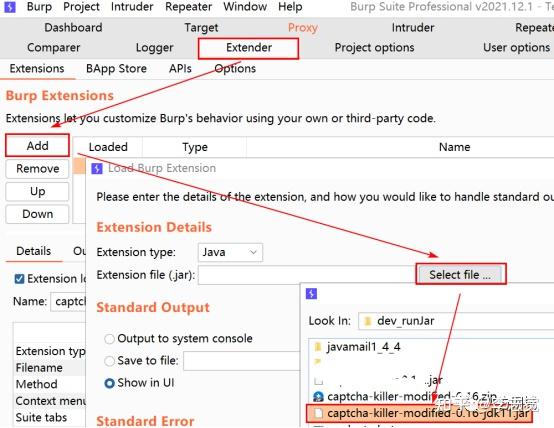

1、下载插件和服务代码 地址:【戳我获取】 该项目基于captcha-killer (https://github.com/c0ny1/captcha-killer)修改,可以用于2021-2022的Burp Suite。  其中jar文件是Burp插件。 Source code.zip里面有一个codereg.py是服务文件,用于搭建验证码服务,需要解压出来。注意不要放在有中文名字的路径中,否则启动会有问题。 2、安装Burp插件Extender——Add(默认Java类型插件)————Select File——选择下载的captcha-killer-modified-jdk14.jar  3、获取验证码 3、获取验证码拦截请求验证码的包,比如: http://127.0.0.1/yanzheng/yanzhengma.php 并右键发送到 captcha panel  填写验证码URL,并点击获取,右侧显示验证码图片即为正常。  4、本地服务识别验证码 4、本地服务识别验证码本文实验的python版本环境:Python 3.9.4 安装ddddocr和aiohttp 在cmd执行命令: pip install ddddocr aiohttp -i在本地开启一个验证码识别的web接口,找到之前解压的 Source code.zip,里面有一个codereg.py Python codereg.py正常运行:  填写接口URL和请求模板(Request template)  内容为: POST /reg HTTP/1.1填好以后点击“识别”,即可识别刚刚获取的图片验证码。 重复点击“识别”,可以重复识别。 点击一次“获取”,点击一次“识别”,可以逐张识别。  5、抓取登录包暴破 5、抓取登录包暴破 打开拦截开关,对登录操作进行拦截抓包,发送到Intruder模块:  攻击模式选择:Pitchfork 攻击字段标记密码和验证码的值  第一个payload是密码的值:  第二个payload是验证码的值:  设置线程池为单线程,否则验证码识别会交叉出现错误:   点击两次Length按长度逆序排列,找出与其它Length不同的一个,根据Response确定暴破成功:

|

【本文地址】

今日新闻 |

推荐新闻 |