SSL/TLS 协议信息泄露漏洞(CVE |

您所在的位置:网站首页 › apache禁用rc4算法 › SSL/TLS 协议信息泄露漏洞(CVE |

SSL/TLS 协议信息泄露漏洞(CVE

|

SSL/TLS 协议信息泄露漏洞(CVE-2016-2183)【原理扫描】

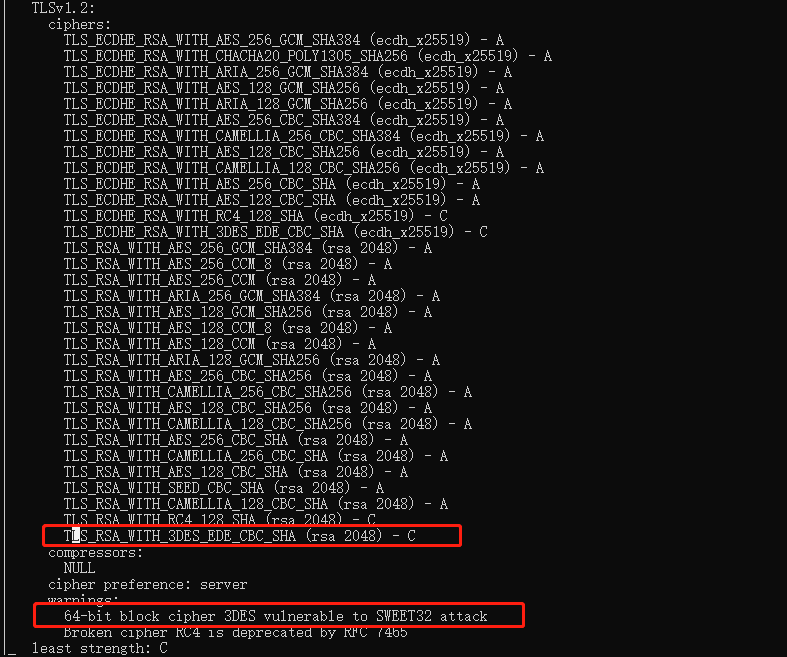

SSL/TLS协议 RC4信息泄露漏洞被扫描出来,一般出现的问题在ssh和https服务上使用了DES、3DES算法,禁用这些算法就好了 检测方法:1.使用nmap扫描出来: nmap -sV --script ssl-enum-ciphers -p 443 ip

2.使用绿盟扫描 显示CVE-2016-2183漏洞 解决方案: https: apache:1.禁止apache服务器使用RC4加密算法 vim /etc/httpd/conf.d/ssl.conf 修改为如下配置 SSLCipherSuite HIGH:MEDIUM:!aNULL:!MD5:!RC4:!3DES:!DES2.重启apache服务 Nginx:1.禁止apache服务器使用RC4加密算法 vim /etc/nginx/nginx.conf的 ssl_ciphers 的修改为 ssl_ciphers ALL:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4:!DES:!3DES;2.重启nginx服务 systemctl restart nginx.service lighttpd在配置文件lighttpd.conf中禁用RC4算法,例如: 修改lighttpd.conf文件: ssl.cipher-list = "EECDH+AESGCM:EDH+AESGCM:ECDHE-RSA-AES128-GCM-SHA256:AES256+EECDH:AES256+EDH:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-SHA:ECDHE-RSA-AES128-SHA:DHE-RSA-AES256-SHA256:DHE-RSA-AES128-SHA256:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:ECDHE-RSA-DES-CBC3-SHA:EDH-RSA-DES-CBC3-SHA:AES256-GCM-SHA384:AES128-GCM-SHA256:AES256-SHA256:AES128-SHA256:AES256-SHA:AES128-SHA:DES-CBC3-SHA:HIGH:!aNULL:!eNULL:!EXPORT:!DES:!MD5:!3DES:!PSK:!RC4"重启lighttpd 服务。 其它中间件原理是一样的,找到中间件的配置文件 禁用 !DES 、!DES3就可以了 ssh:如果ssh的问题: 1.ssh禁用DES、3DES算法 vim /etc/ssh/ssh_config 修改Ciphers为: Ciphers aes128-ctr,aes192-ctr,aes256-ctr2.重启sshd服务 systemctl restart sshd 然后就不会扫描出来了 写在最后: 我的公众号:酷酷信安 |

【本文地址】

今日新闻 |

推荐新闻 |